突发!OpenClaw 爆满分 0Day 漏洞,全球 13 万台设备告急

这是一枚典型的零日(0Day)漏洞:在被 360 团队发现前,除产品开发者外,没有任何第三方(包括黑客、安全机构)知晓其存在,无任何补丁、预警或防护措施,目标系统处于完全 “裸奔” 状态。(1)OpenClaw(圈内俗称 “小龙虾”)是海外现象级开源 AI 智能体网关,作为AI 系统的核心中枢,广泛应用于企业 AI 服务、智能家居、工业控制、物联网设备等多个核心场景。(2)它是所有 AI 智能体的

一,🔍 先搞懂:OpenClaw 是什么?

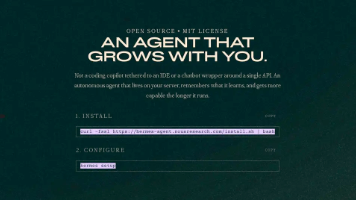

(1)OpenClaw(圈内俗称 “小龙虾”)是海外现象级开源 AI 智能体网关,作为AI 系统的核心中枢,广泛应用于企业 AI 服务、智能家居、工业控制、物联网设备等多个核心场景。

(2)它是所有 AI 智能体的数据传输、指令执行、资源调度的必经 “大门”,一旦失守,整个 AI 服务体系将面临全面失控风险。

(3)凭借开源特性与高效的 AI 流量调度能力,OpenClaw 已成为全球大量企业与开发者的首选 AI 网关方案,部署规模庞大。

二,⚠️ 这枚 0Day 漏洞有多致命?

这是一枚典型的零日(0Day)漏洞:在被 360 团队发现前,除产品开发者外,没有任何第三方(包括黑客、安全机构)知晓其存在,无任何补丁、预警或防护措施,目标系统处于完全 “裸奔” 状态。

三,🔧 漏洞技术原理

攻击入口:WebSocket 无认证升级机制

攻击方式:攻击者只需获取基础共享令牌,在建立 WebSocket 连接时,主动声明高权限作用域,即可静默绕过所有权限认证流程,无需额外验证、无需交互弹窗。

攻击特征:全程无日志记录、无系统提示、无异常告警,受害者完全无法通过常规运维手段察觉入侵行为。

四,💥 极端危害后果

1.企业级影响:

(1)窃取核心 API 密钥、业务接口密钥,直接掌控 AI 服务调用权限;

(2) 篡改网关配置、接管设备节点,导致 AI 服务中断、工业控制指令被恶意篡改;

(3) 远程执行任意恶意代码,可造成系统资源耗尽、全面崩溃,甚至横向渗透至企业内部网络。

2.个人开发者影响:

(1)本地文件、源代码、私密配置信息被静默外传;

(2)开发设备被完全掌控,沦为黑客跳板,进一步威胁个人数据安全。

五,🚨 现状警示

据 360 漏洞研究院监测:

(1)公网中超过13 万台OpenClaw 实例默认暴露在互联网;

(2)大量设备未启用强身份认证机制,近乎 “裸奔”;

(3)约90% 以上的公网实例可直接被攻击,相当于全球部署了 13 万台 “数字定时炸弹”,随时可能被黑产利用引爆。

六,📅 事件时间线:专业的漏洞披露流程

本次漏洞发现与披露严格遵循国际通用规范,体现了负责任的安全协作精神:

1.3 月 17 日:360 安全云团队通过自研 “龙虾安全体检智能体” 主动扫描,率先发现 OpenClaw Gateway WebSocket 无认证升级漏洞,这也是 “以模治模” AI 安全思路的典型落地实践。

2.发现后第一时间:360 未急于公开造势,而是遵循 “先防护、后披露” 原则:

(1) 向 OpenClaw 创始人 Peter 提交完整漏洞报告与复现步骤;

(2) 同步报送至国家信息安全漏洞共享平台(CNVD),协助全网切断风险源头;

(3) 全力推动官方修复,最大限度避免黑产提前利用漏洞牟利。

3.3 月 22 日:OpenClaw 创始人 Peter 通过官方邮件正式回应,明确确认漏洞存在、清晰界定影响范围,并宣布已启动紧急修复方案,将尽快发布补丁版本。

七,🛡️ 安全防护建议(必做)

1. 紧急隔离与访问控制

(1)立即将 OpenClaw 实例从公网下线,或通过防火墙、安全组限制仅内网访问;

(2)禁止未授权 IP 访问 WebSocket 端口与管理接口。

2. 强化身份认证

(1)所有 OpenClaw 设备必须启用强身份认证(如多因素认证、API 密钥白名单);

(2)禁用默认共享令牌,更换为高强度自定义密钥,并定期轮换。

3. 日志与监控

(1)临时开启 WebSocket 连接日志、权限变更日志,便于后续排查异常访问;

(2)部署流量监控工具,关注异常大流量、高频连接等可疑行为。

4. 补丁与更新

(1)持续关注 OpenClaw 官方 GitHub 仓库及 CNVD 公告,第一时间安装官方修复补丁;

(2)补丁发布前,可临时禁用 WebSocket 升级功能作为过渡防护。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)