2024年网安最新k8s学习-网络策略NetworkPolicy(概念、模版、创建、删除等)

3.(Egress 规则)允许 “default” 命名空间中任何带有标签 “role=db” 的 Pod 到 CIDR 10.0.0.0/24 下 5978 TCP 端口的连接。k8s的命名空间是没有强制隔离性的,访问service时加上.namespace的名称即可。k8s的Pod是没有隔离行的,任意命名空间下的Pod可以访问任意命名空间下的Pod。1.隔离 “default” 名字空间下 “

k8s自带的隔离

k8s的命名空间是没有强制隔离性的,访问service时加上.namespace的名称即可。

k8s的Pod是没有隔离行的,任意命名空间下的Pod可以访问任意命名空间下的Pod。

模版

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: test-network-policy

namespace: default

spec:

podSelector:

matchLabels:

role: db

policyTypes:

- Ingress

- Egress

ingress:

- from:

- ipBlock:

cidr: 172.17.0.0/16

except:

- 172.17.1.0/24

- namespaceSelector:

matchLabels:

project: myproject

- podSelector:

matchLabels:

role: frontend

ports:

- protocol: TCP

port: 6379

egress:

- to:

- ipBlock:

cidr: 10.0.0.0/24

ports:

- protocol: TCP

port: 5978

以上模版的含义如下:

1.隔离 “default” 名字空间下 “role=db” 的 Pod 。

2.(Ingress 规则)允许以下 Pod 连接到 “default” 名字空间下的带有 “role=db” 标签的所有 Pod 的 6379 TCP 端口:

- “default” 名字空间下带有 “role=frontend” 标签的所有 Pod

- 带有 "project=myproject"标签的所有名字空间中的 Pod

- IP 地址范围为 172.17.0.0–172.17.0.255 和172.17.2.0–172.17.255.255 (即,除了 172.17.1.0/24 之外的所有 172.17.0.0/16)

3.(Egress 规则)允许 “default” 命名空间中任何带有标签 “role=db” 的 Pod 到 CIDR 10.0.0.0/24 下 5978 TCP 端口的连接。

选择器有以下四个:

- podSelector:此选择器将在与 NetworkPolicy 相同的名字空间中选择特定的

Pod,应将其允许作为入站流量来源或出站流量目的地。 - namespaceSelector:此选择器将选择特定的名字空间,应将所有 Pod 用作其入站流量来源或出站流量目的地。

- namespaceSelector 和 podSelector:一个指定 namespaceSelector 和 podSelector

的 to/from 条目选择特定名字空间中的特定 Pod。 - ipBlock:此选择器将选择特定的 IP CIDR 范围以用作入站流量来源或出站流量目的地。 这些应该是集群外部 IP,因为 Pod IP 存在时间短暂的且随机产生。

在设计一个 Network Policy 的时候要做哪些事情?

- 第一件事是控制对象,就像这个实例里面 spec 的部分。spec 里面通过 podSelector 或者 namespace 的selector,可以选择做特定的一组 pod 来接受我们的控制;

- 第二个就是对流向考虑清楚,需要控制入方向还是出方向?还是两个方向都要控制?

- 第三个,如果要对选择出来的方向加上控制对象来对它进行描述,具体哪一些 stream可以放进来,或者放出去?类比这个流特征的五元组,可以通过一些选择器来决定哪一些可以作为我的远端,这是对象的选择;也可以通过 IPBlock这种机制来得到对哪些 IP 是可以放行的;最后就是哪些协议或哪些端口。其实流特征综合起来就是一个五元组,会把特定的能够接受的流选择出来 。

实战

创建

创建一个名字为all-port-from-namespace的NetworkPolicy。

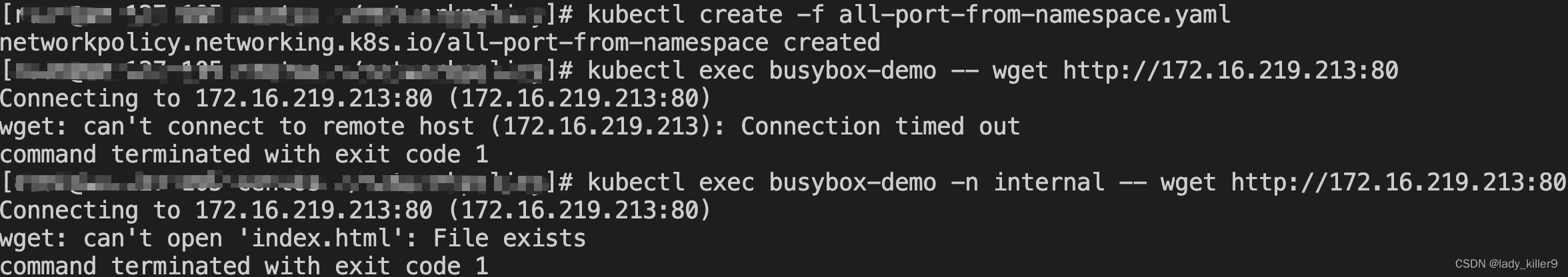

这个NetworkPolicy允许internal命名空间下的Pod访问该命名空间下的80端口。

不允许不是internal命令空间的下的Pod访问

不允许访问没有监听80端口的Pod。

all-port-from-namespace.yaml如下:

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: all-port-from-namespace

namespace: internal

spec:

podSelector: {}

policyTypes:

- Ingress

ingress:

- from:

- podSelector: {}

ports:

- port: 80

protocal: TCP

创建NetworkPolicy all-port-from-namespace

kubectl create -f all-port-from-namespace.yaml

搭建详情请查看k8s学习-CKA真题-网络策略NetworkPolicy

删除

kubectl delete networkpolicy all-port-from-namespace -n internal

### 给大家的福利

**零基础入门**

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**[需要这份系统化资料的朋友,可以点击这里获取](https://bbs.csdn.net/topics/618540462)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)