什么是stride模型

威胁建模威胁建模是一个结构化的过程,用于识别和枚举出潜在的威胁(如漏洞或缺乏防御机制的情况),并对安全缓解措施进行优先级排序。威胁建模旨在根据当前的信息系统和威胁状况、最有可能的攻击、方法、动机和目标系统,为防御者和安全团队提供需要的安全控制分析。威胁建模的重要性威胁建模帮助分析师识别,分类威胁,并为其排列优先级,输出有效的文档。威胁建模报告帮助安全防御和安全运维团队保护it资产免于漏洞和威胁六个

威胁建模

威胁建模是一个结构化的过程,用于识别和枚举出潜在的威胁(如漏洞或缺乏防御机制的情况),并对安全缓解措施进行优先级排序。威胁建模旨在根据当前的信息系统和威胁状况、最有可能的攻击、方法、动机和目标系统,为防御者和安全团队提供需要的安全控制分析。

威胁建模的重要性

威胁建模帮助分析师识别,分类威胁,并为其排列优先级,输出有效的文档。威胁建模报告帮助安全防御和安全运维团队保护it资产免于漏洞和威胁

六个常见的威胁建模方法论

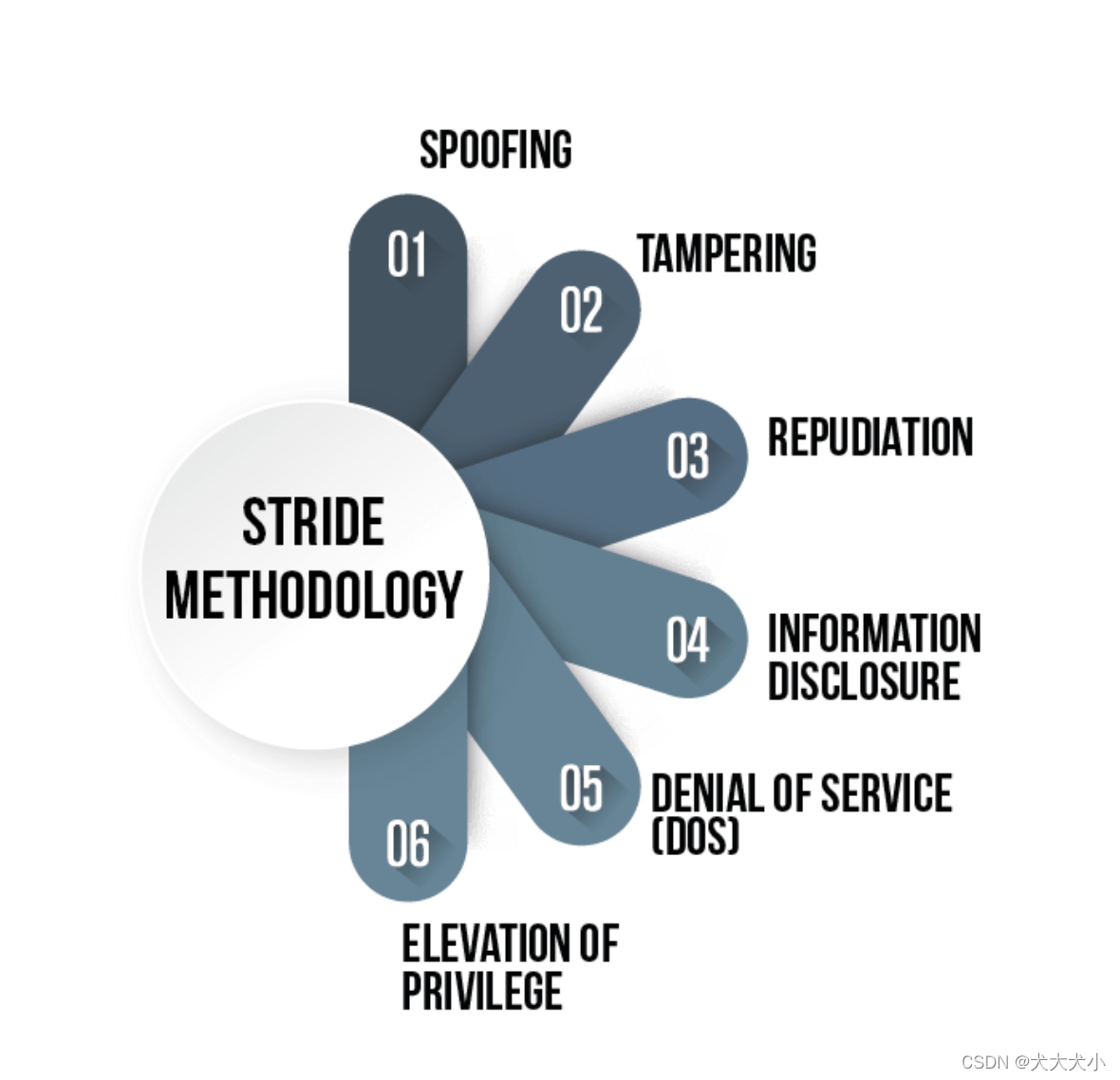

STRIDE

STRIDE 是微软开发的用于威胁建模的方法和工具。在开展威胁评级之前,需要识别出威胁。

Spoofing, 欺骗

Tampering, 篡改

Repudiation, 否认

information Disclosure, 信息泄漏

Denial of Service (DoS)拒绝服务

| 威胁 | 违反了什么 | 如何违反的 | |

| s | spoofing | 授权 | 伪装成信任的人或者事物 |

| t | tampering | 完整性 | 修改硬盘上的数据,内存,网络 |

| r | repudiation | 不可否认性 | 声称对某一行为不负责任 |

| i | information disclosure | 保密性 | 给未授权的人提供信息 |

| d | dos | 可用性 | 拒绝或阻碍获得提供服务所需的资源 |

| e | elevation of priveilege | 授权 | 允许未授权的人获得某种权限 |

消解措施

针对存在的威胁,我们需要提供消减措施来防护这些安全威胁,则消减措施就是在产品设计中要考虑增加的功能点,如下列出各安全威胁对应的消减措施:

| 威胁 | 消减措施 |

| 仿冒(S) | 身份管理、认证(密码认证、单点登录、双因素、证书认证)、会话管理 |

| 篡改(T) | 完整性校验、访问控制 |

| 抵赖(R) | 安全管理、安全审计、监控 |

| 信息泄露(I) | 敏感信息保护、数据加密、访问控制 |

| 拒绝服务(D) | 负载均衡 防 DDOS |

| 权限提升(E) | 授权,最小化 |

关于如何使用微软威胁建模工具,请参考

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)