简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

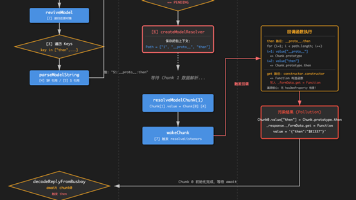

参考开源项目:https://github.com/ym2011/PEST/tree/master/Github-Hunter-master主要监控思路:配置监测规则:规则1:基于云业务场景的规则——云API密钥规则规则2:基于帐号维度的规则——帐号ID+帐号关键词规则3:基于域名场景的规则——域名/IP+业务关键字/帐号组合规则4:其他场景的规则——开发人员英文...

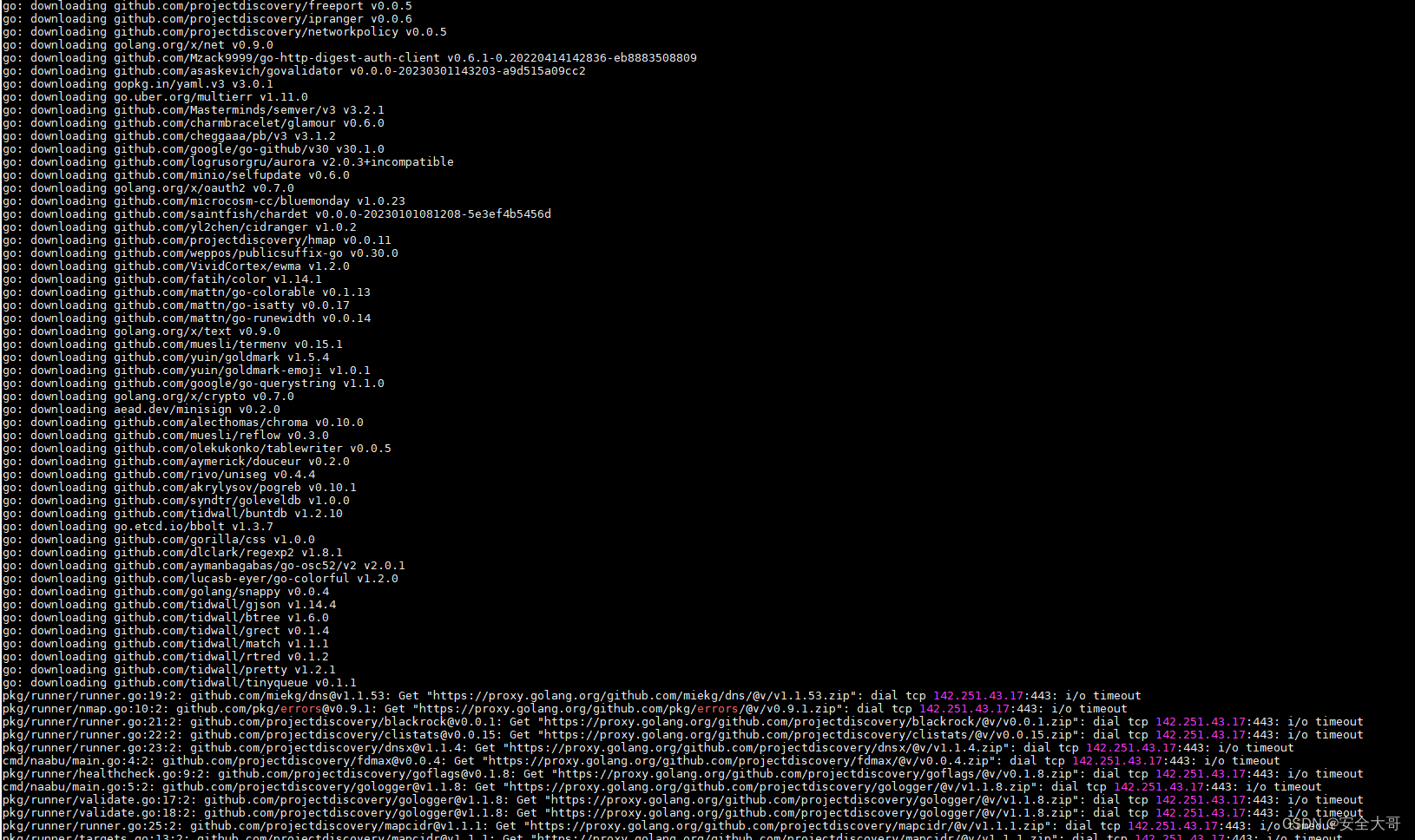

go环境正常,需要去github拉取一个资源进行编译。然后再继续使用go命令去编译即可。

1、进入控制面板->系统和安全->Windows防火墙无法正常打开或关闭,上方显示"出于安全原因 某些设置由系统管理员管理”解决方法将文件夹选项设置成如图方式2打开此电脑,将:C:\Windows\System32\GroupPolicyUsers 文件夹清空;3打开:C:\Windows\System32\GroupPolicy将文件夹中所有文件删除;4在GroupPolicyUse

thinkphp5最出名的就是rce,rce有两个大版本的分别ThinkPHP 5.0-5.0.24ThinkPHP 5.1.0-5.1.30因为漏洞触发点和版本的不同,导致payload分为多种,其中一些payload需要取决于debug选项比如直接访问路由触发的5.1.x :?s=index/thinkRequest/input&filter[]=system&data=pwd

这是一个很简单的1click的RCE,通过系统登录用户名输入处的XSS配合系统后台自动添加计划任务来实现RCE。紧接着该系统的后台有一个计划任务功能,其中可以执行系统命令,所以结合登录处的XSS漏洞可以通过写入计划任务来达到命令执行的目的。可以看到确实触发弹窗了,这是因为整个系统在加载的时候会读取操作日志的内容,因为刚才已经插入了弹窗的xss代码,所以这里执行显示了。只要管理员登录到系统,我们插入

第一种:破解补丁激活(永久哈)0x01:下载 http://idea.lanyus.com/jar/JetbrainsCrack-2.7-release-str.jar 并将 JetbrainsCrack-2.7-release-str.jar 放置到安装pycharm的同级目录下G:/python知识/python开发工具0x02:在 Pycharm安装目录的\bin目录下找到 pycharm.

1、简介在日常渗透过程中我们经常遇到信息泄露出ALIYUN_ACCESSKEYID与ALIYUN_ACCESSKEYSECRET(阿里云APIkey),特别是laravel框架得debug信息。APP中也会泄露这些信息.通过这款利用工具我们可以进行命令执行获取到shell然后进行内网渗透。具体的github地址如下:https://github.com/mrknow001/aliyun-acces

1,竞价(搜索引擎),误导客户为真正官方钱包从而完成下载使用。📣1,实时监控刷新助记词地址的余额(所有币种价值相加)📣这是市面上较为普遍的推广获客方式,仅提供建议。3,线下推广,一手交易所料,短信或邮箱或电销。📣6,售后服务+包更新(非常稳定,不报风险)三,活动吸引,如存币反息,挖矿,注册送币等。📣2,谷歌验证码+操作日志(更安全的保护)📣3,助记词ID,地址搜索,备注功能搜索。📣8,

摘要:CVE-2025-55182是React Server Components "Flight"协议实现中的高危反序列化漏洞,影响React Server 19.x及Next.js多个版本。攻击者可构造特制HTTP请求,通过原型链污染实现远程代码执行,已出现公开PoC和实际利用案例。受影响产品包括Dify、NextChat等数十个AI相关开源项目。漏洞利用工具已公开,建议受

1、下载一个APP,丢到模拟器上进行运行,然后配置好代理,使用burpsuite进行抓包,报错如下:2、这时候我们找到我们的模拟器的进程。使用命令:ps | findstr "Nemu"3、然后打开我们的proxilier设置好https代理,将其模拟器的流量代理到proxilier当中。4、再将prixlier的流量转发到burspuite即可成功抓到数据包。...