简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

是这样的,我在ubuntu20上面搭建了redis服务器,正确配置启动后还是无法连接redis,我用kali扫描后发现端口是过滤的于是我查找ubuntu20怎么关闭防火墙,ufw status命令查看当前防火墙状态,可是这里显示的防火墙是关闭的状态后来我执行了一条命令,iptables -F ,直接执行防火墙清楚命令iptables -F此时再扫描,端口是开放的状态redis也连接上了...

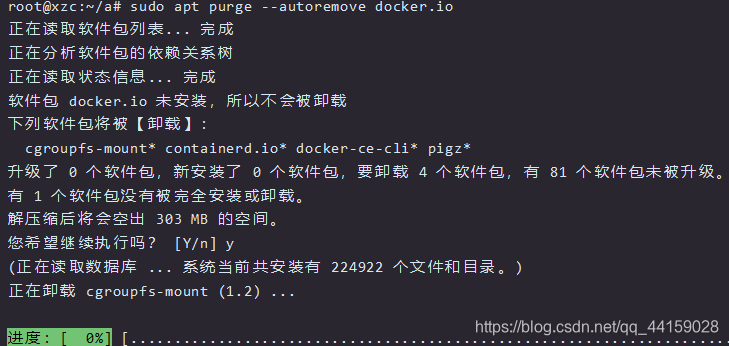

目录一. docker卸载二. docker与docker-compose安装三. docker配置国内镜像站点四. 下载vulhub一. docker卸载1. 卸载sudo apt purge --autoremove docker.io2. 确定是否卸载成功docker --version二. docker与docker-compose安装查看ubuntu版本lsb_release -a1.首

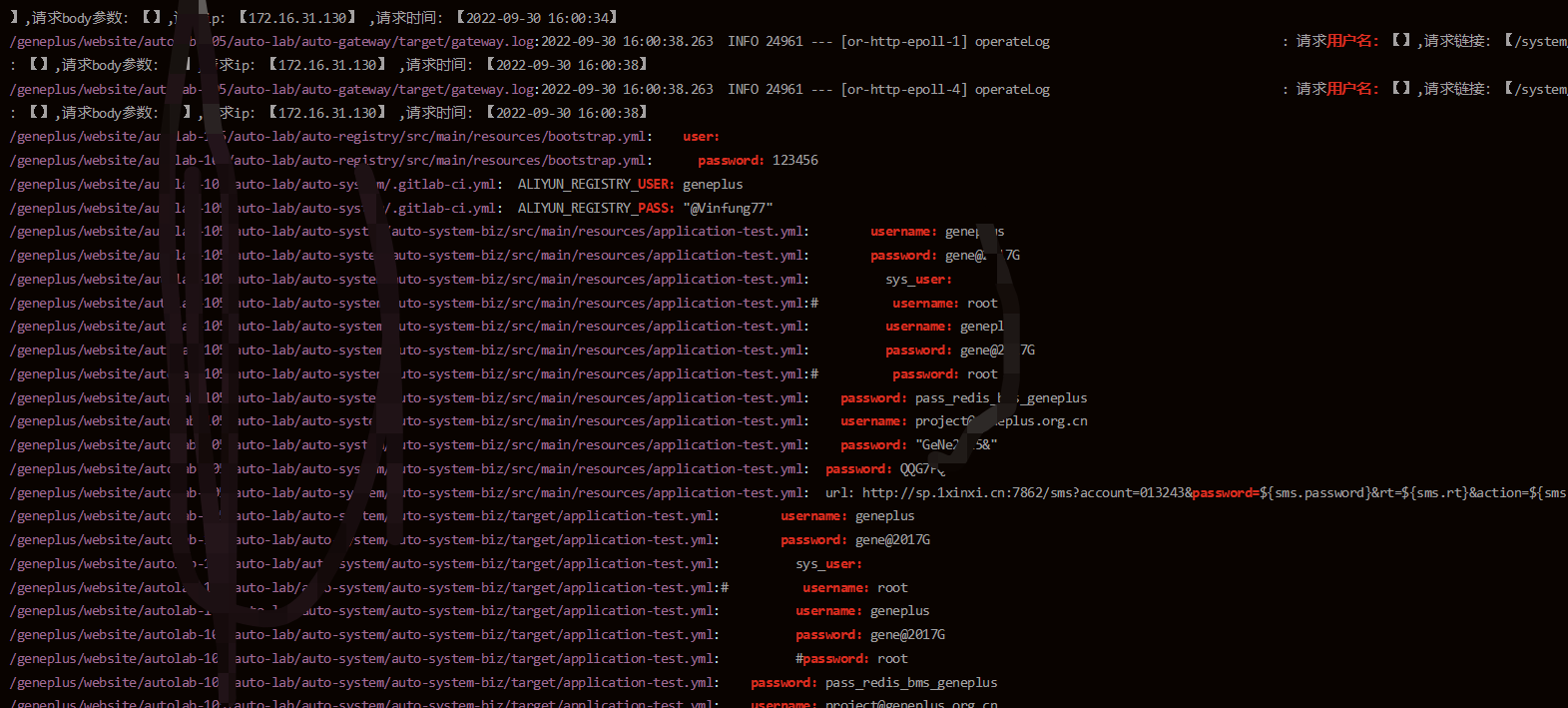

在打内网的时候经常需要对linux主机进行账号密码搜集,手动翻找文件是一件体力活,特别是当文件特别多的时候,翻找文件将需要耗费大量的时间,本文可针对linux主机文件中的账号密码信息进行快速查找

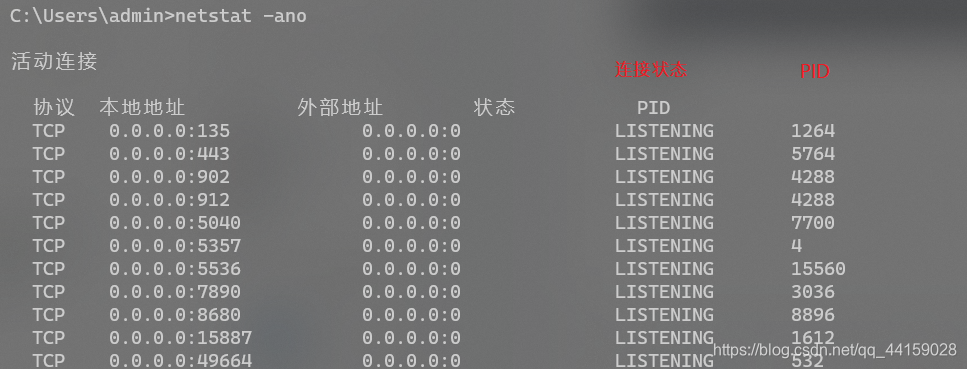

#查看已建立的连接netstat -ano | findstr "ES" 或 netstat -b#根据pid定位程序tasklist | findstr PID号#获取程序路径wmic process | findstr 程序名#终止进程taskkill /f /pid pid号1. 查看网络连接netstat命令的功能是显示网络连接、路由表和网络接口信息,可以让用户得知目前都有哪些网络连接正在

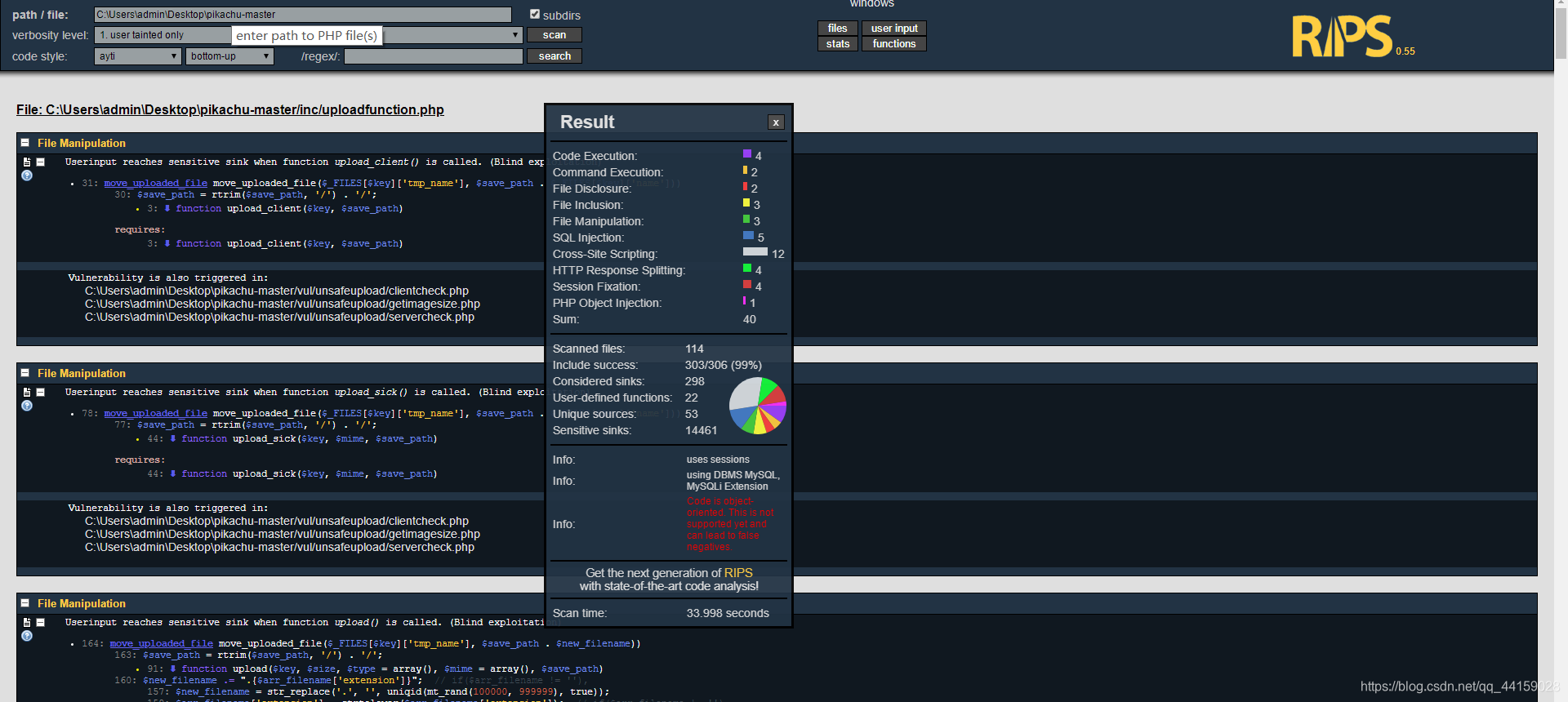

目录SeayFortifyRIPSSeaySeay源代码审计系统是一款绿色免费的Seay源代码审计软件。软件功能强大,提供了一键自动审计,函数查询,代码高亮编辑器,自定义审计规则,代码调试等强大功能下载地址:链接:https://pan.baidu.com/s/1x_JIm5HYizNXkmc22GBFbg ,提取码:wfr7使用方法导入之后,在左边会有源码文件的预览,默认综合模式为函数,然后点击

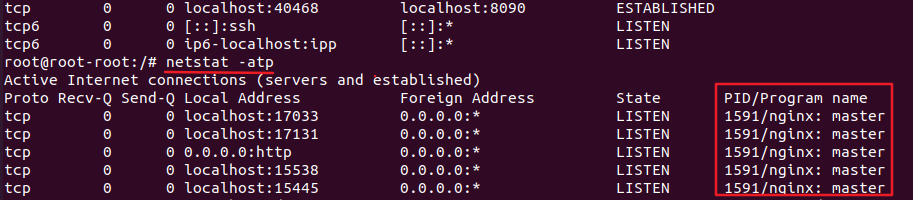

一、查看网络连接netstatnetstat 是一个告诉我们系统中所有 tcp/udp/unix socket 连接状态的命令行工具。它会列出所有已经连接或者等待连接状态的连接。 该工具在识别某个应用监听哪个端口时特别有用,我们也能用它来判断某个应用是否正常的在监听某个端口。netstat 命令还能显示其它各种各样的网络相关信息,例如路由表, 网卡统计信息, 虚假连接以及多播成员等。netstat

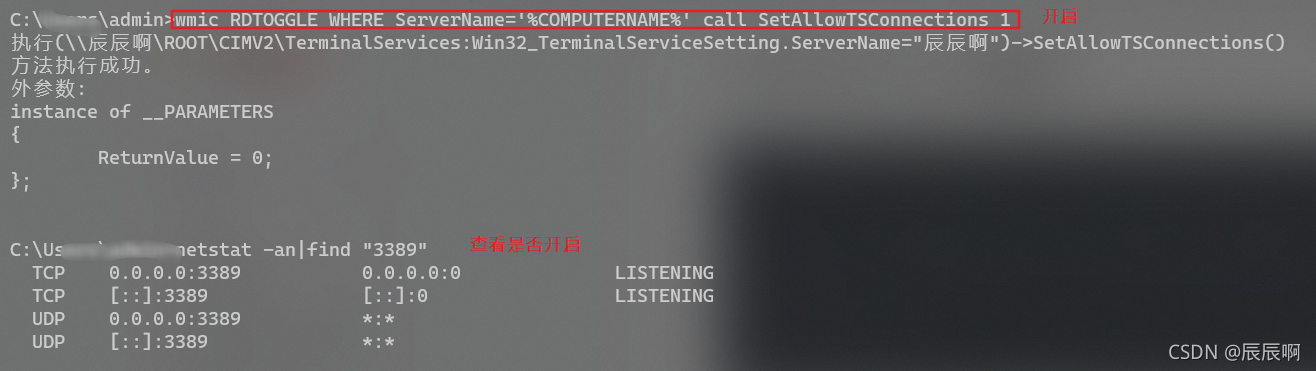

#设置远程桌面端口reg add "HKLM\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /t REG_DWORD /v portnumber /d 3389 /f#开启远程桌面wmic RDTOGGLE WHERE ServerName='%COMPUTERNAME%' call SetAllowTS

如下需要对webCms中的B列数据进行升序排序,且不能影响到其他列、工作表中的数据和格式。

目录通过本地代理端口进行访问使用sqlmap注入https的网站时,如果没有进行任何处理则会报错如下。就是因为ssl证书的原因,而且sqlmap它是不能自动伪造ssl证书的sqlmap直接加上--force-ssl参数,然后还是ssl报错。所以这种方法不好使通过本地代理端口进行访问这里通过代理本地的burp进行访问,如下1. burp开启代理监听端口监听的ip为现在使用的网卡的ip,端口输入如80

刚安装的win7 sp1专业,安装pyhton的时候显示错误,查看日志文件显示时缺少补丁。直接进行系统升级,可是一直升级不成功如下,Windows无法搜索新更新,在检查计算机的新的更新时发生错误,错误代码80072EFE自2020年1月14日起,微软对Windows7的支持正式结束。微软大力推广win10,希望大家赶紧换新系统,于是你懂得,win7开始出现各种稀奇古怪的问题。80072efe不能更