简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

这篇文章总结了C++中vector和map两种常用数据结构的操作方式。主要内容包括: vector操作: 初始化方式(构造函数、列表) 容量操作(size、capacity、empty) 访问元素([]、at、front、back) 修改操作(push_back、pop_back、insert、erase、clear、swap) map操作: 多种初始化方式(列表、insert、make_pair

出现这个问题是因为 setting.xml 文件的配置出错,注意在复制有关镜像代码的时候不要漏复制了标签。特别注意的是,配置文件中预先就有 <mirrors> 标签(在文件的中间部分),复制过来的时候不要在重复这个标签了,否则也会报错。<!-- mirrors 在 xml 已经有了,只需要添加子节点 mirror 的内容 --><mirrors>&...

定义在使用 CIDR 时,路由表的每个项目的组成 ,<网络前缀,下一跳地址>。在查找路由的时候可能会得到不止一个匹配的结果。此时应当从匹配结果中选择具有最长网络前缀的路由。因为网络前缀越长,其地址块就越小,路由就越具体。实例已知:收到的分组的目的地址 D = 206.0.71.128路由表中的项目:206.0.68.0/22206.0.71.128/25...

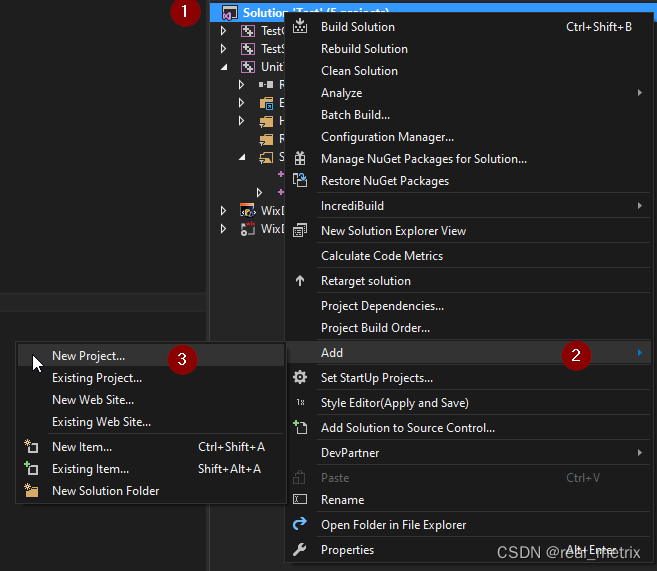

本文的测试环境是 Visual Studio 2015,高级别版本(如,2017,2022)的操作略有不同,但提供了更强大的测试功能,这两种版本 IDE 下的测试方式,可以阅读官方文档。

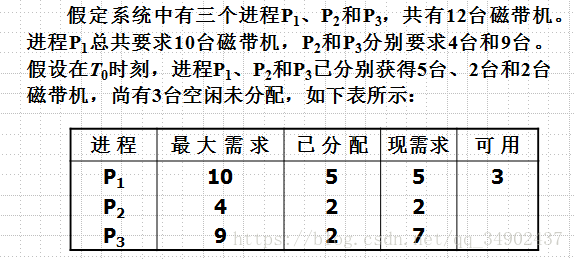

前言操作系统在解决死锁问题的时候,有四个大的方向,分别是预防死锁,避免死锁,检测死锁和解除死锁。而今天要讲的银行家算法是著名的避免死锁算法的代表。安全状态避免死锁的定义:在资源动态分配的过程中,防止系统进入不安全状态。由定义可知道,要想实现避免死锁,那么就必须让进城资源分配处于安全状态,所谓安全状态就是系统能按照某种进城推进顺序(安全序列)进行。上面的定义可能比较抽象,下面用一个实例来...

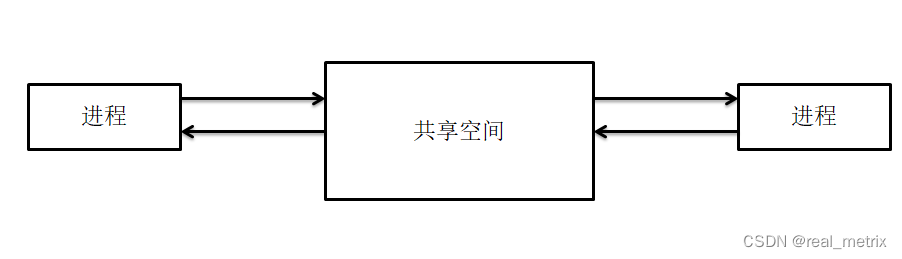

共享内存是一种进程间的通信机制(其他的通信机制还有管道,消息队列等)。进程之间通过访问一块共享的空间,来进行数据的通信(交换)。具体来讲,就是将一份物理内存映射到不同进程各自的虚拟地址空间,这样每个进程都可以读写这片物理内存。共享内存是速度最快的一种进程间通信(IPC)方式,它直接对内存进行存取,比操作系统提供的读写系统服务更快。由上面的描述我们发现,当多个进程对同一片空间进行读写时必然会出现同步

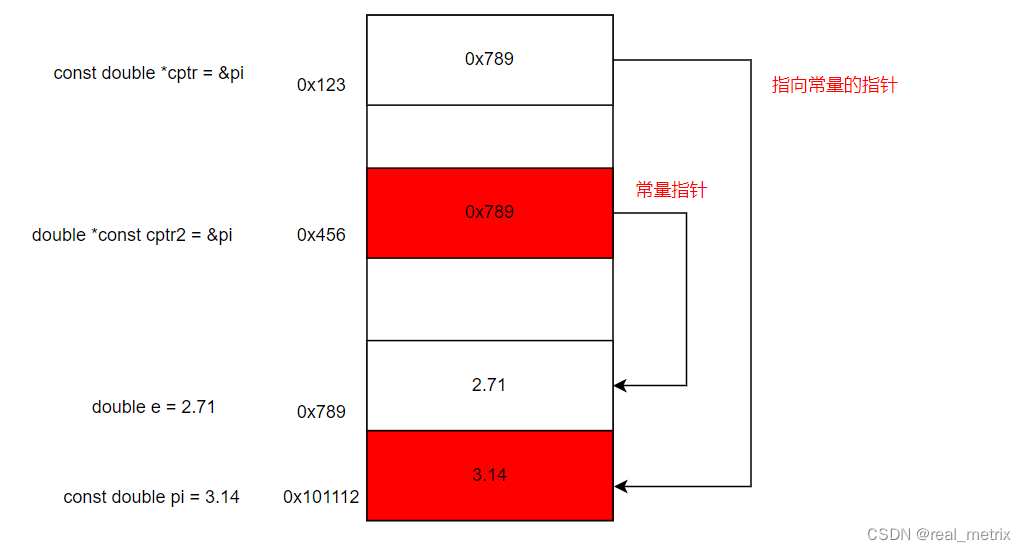

如下图,作为指针常量,ptr 永远指针指向红色的 0x0000,但里面的值 666 可以被重新赋值为其他的值。常量指针寓意着指针所指的值为常量,不能通过指针来修改所指的值,但可以修改指针指向的地址。,它的语法格式是 const 在 * 右边。这种情况下,该指针指向的地址和值都不能改变。下面我们举一个例子来进行具体的讲解。,但可以修改该地址中的内容。

Github Page 是 Github 提供的一个可以从 Github 仓库上托管静态网站的功能服务。默认当你建立起一个仓库后,在对应会有一个可供浏览的静态网站,例如,其中,是我的 Github 账户名字,是我的某个仓库名字。然而很多时候我们希望能够使用自己的域名来替代默认的域名,以体现出自身网站的风格,而 Github Page 也提供了这种域名映射的能力,可以将自定义域名更换为自己的域名。虽

所以实际填写的值应该是 destSize 和 count 都为 10 * 4(即 10 个元素,每个元素占用 4 个字节)。函数赋值到 dest 中,最开始我以为 destSize 和 count 表示的是元素个数,于是填写的都是 10,如下。这里有一个坑,那就是关于 destSize 和 count 的值,它们都是指的字节数(最开始我以为是元素个数)。是在内存级别上直接进行拷贝操作,但注意它一次

桥接模式(Bridged)如果主机(你正在使用的计算机)正好在一个以太网内(可以理解为正连着真实的网 络),那么桥接模式就是将客机(虚拟机)连入网络的最简单的方式。此时客机的物理地位等同于主机,客机就像在同一个网段中新增加的计算机。并且客机享有所有与主机一样的服务。该网段中的计算机可以相互访问。如同连在同一网段中。NAT模式该模式可以方便客机接入到公网中,但...