安装龙虾500元,卸载龙虾199元,我写了个免费工具一键全清

最初用Go写,编译成二进制分发。但做着做着发现把问题复杂化了——用户想快速清理,不想下载一个可执行文件然后还要考虑信不信任它。讽刺的是,人们就是因为给了太多权限才出的问题,现在又要下载一个陌生的二进制?:一个(约800行Bash,兼容bash 3.2)Windows:一个(约600行PowerShell,兼容PS 5.1和PS 7)启动器(Windows双击)和(macOS双击)纯脚本,零依赖,所

全民养虾,遍地龙虾

2026年3月的互联网,属于一只"龙虾"。

OpenClaw——一款开源AI智能体,因其红色龙虾图标被网友戏称为"龙虾",部署和训练它的过程被称为"养虾"。从2025年11月发布到2026年3月,它在GitHub上的星标数突破28.5万,超越Linux和React,成为史上最火的开源项目。黄仁勋称其为"迄今为止发布过的最重要的软件",马化腾在朋友圈感慨"没想到会这么火"。

然后,大厂们集体下场了。

腾讯一口气推出5只"龙虾"——QClaw(电脑管家团队)、WorkBuddy(全场景AI智能体)、企业微信OpenClaw机器人、QQ接入OpenClaw、腾讯云部署版。字节跳动上线ArkClaw,阿里开源HiClaw,百度智能云推出部署方案,小米内测手机版MiClaw,Moonshot推出KimiClaw……据统计,至少13家科技大厂争相推出自己的"龙虾"产品。

深圳腾讯大厦楼下,千人排队免费安装;上海静安区养虾活动,300多人排长龙只为领一只"电子龙虾";闲鱼上"代安装"服务铺天盖地,从几十元到500元不等。有人几天赚了26万。苏州常熟推出13条措施扶持"一人公司"养虾,最高600万元;深圳龙岗"龙虾十条"、无锡高新区单项目最高500万元奖励。

看起来,一场生产力革命正在到来。

第一批受害者

然而,热闹还没过去,第一批"踩坑"的人已经出现了。

天价账单。 深圳一位程序员分享:"安装OpenClaw第三天,凌晨收到账单——API密钥被盗,3天消耗了1.2万元。"一位大数据工程师的经历类似:"一个晚上闲聊了几句,100万Token就没了还欠费了。"有人遇到OpenClaw失控,一夜之间消耗数亿Token,收到数万元账单。海外更夸张——一家墨西哥软件公司因API Key泄露,损失超过8万美元。OpenClaw的"饲料"Token消耗量是普通大模型的数倍甚至上百倍,每输出一句话、每读一页文件都在烧钱。正如一位开发者吐槽:"现在的Token消耗,就像2009年一个月30M的2G流量,又贵又不够用。"

AI自动转账。 有开发者给OpenClaw绑定了加密钱包,结果有人伪装可怜人骗AI转账成功。更离谱的是,OpenAI工程师Nick Pash创建的AI交易智能体Lobstar Wild,被X平台用户用"叔叔得了破伤风需要4美元治疗费"的故事骗走了全部加密资产——价值25万美元。

误操作删除。 有网友把工作邮箱授权给OpenClaw,结果邮件被全部误删。OpenClaw因错误理解用户指令,将核心生产数据彻底删除的案例也不罕见。

供应链攻击。 2026年2月,安全研究员披露了"Clinejection"漏洞链:Cline仓库的AI Issue Triage Bot被prompt注入,攻击者利用漏洞发布了篡改版npm包。在8小时攻击窗口内,约4000台开发者机器在不知情的情况下被偷偷安装了OpenClaw。

隐私裸奔。 OpenClaw要求最高系统权限——访问本地文件、读取环境变量、调用外部API、安装扩展。默认配置下端口无认证,相当于家门大开。截至报道时,已有超过27.8万个OpenClaw实例暴露在公网上。

工信部、国家互联网应急中心(CNCERT)接连发布安全预警,明确列出四大风险:提示词注入导致密钥泄露、误操作删除重要数据、恶意插件(Skills)投毒使设备沦为"肉鸡"、已公开的多个高中危安全漏洞。

安装500元,卸载199元

就在"养虾"热潮还未退去时,一个新的生意出现了——代卸载。

2026年3月10日,中国新闻网报道:某交易平台上已出现代卸载OpenClaw的服务。上海的商家报价:上门卸载299元(仅限上海),远程卸载199元,承诺"安全彻底,无残留"。

新浪财经的标题更直白:"花500元安装的'龙虾',有人已经花199元卸载了。"

为什么卸载这么难?因为OpenClaw不只是一个应用——它像章鱼一样把触手伸进系统的每个角落:

-

配置文件散落在

~/.openclaw、~/.clawdbot、~/.molthub等多个目录 -

•npm/pip 全局包注册在包管理器里,不卸载就一直占着空间

-

后台服务通过 launchd、systemd 或 Windows 计划任务常驻运行

-

API密钥仍然有效(并继续计费),即使你删了本地文件

-

OAuth Token 仍然存活,消息机器人仍然在线

-

记忆文件包含你的对话历史和个人数据,默认不会自动清除

仅删除文件夹远远不够。更别说,很多人电脑上装的不止一只"龙虾"——腾讯系的QClaw和WorkBuddy、字节的ArkClaw、Moonshot的KimiClaw……每个产品都有自己的安装路径、配置目录和服务方式,手动一个个清理的痛苦可想而知。

所以我做了 KillClaws

KillClaws 是一个免费、开源的一键卸载工具。不收你199元,不收你299元。一个脚本,扫描系统里所有Claw产品,选中,彻底卸载。

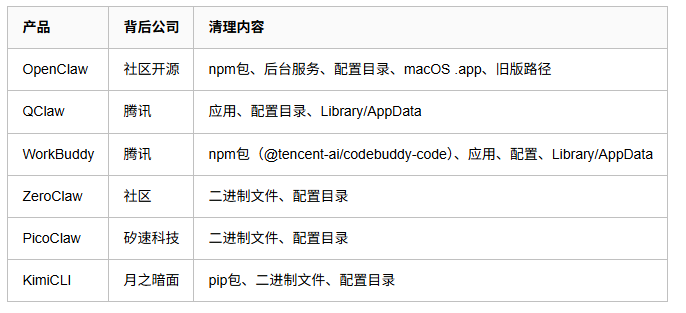

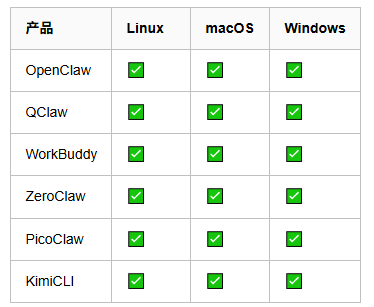

覆盖的产品

使用方式

# macOS / Linux —— 一行命令

curl -fsSL https://raw.githubusercontent.com/greywen/KillClaws/main/killclaws.sh | bash

# Windows —— 一行命令

irm https://raw.githubusercontent.com/greywen/KillClaws/main/killclaws.ps1 | iex或者下载 .bat(Windows双击)/ .command(macOS双击)文件,零技术门槛。

运行后的交互过程很简单:

🔍 Scanning for Claw products...

Found 3 Claw products:

[1] ✅ OpenClaw

📂 ~/.openclaw (58.6 MB)

📦 npm: openclaw

⚙ LaunchAgent: ai.openclaw.gateway

[2] ✅ KimiCLI

📂 ~/.kimi (2.1 MB)

📦 pip: kimi-cli

[3] ✅ ZeroClaw

📂 ~/.zeroclaw (512 KB)

🔧 Binary: /usr/local/bin/zeroclaw

Select products to remove (comma-separated, or 'all'): all

Proceed with removal? [y/N]: y

✓ Uninstalled npm package: openclaw

✓ Unloaded LaunchAgent ai.openclaw.gateway

✓ Removed ~/.openclaw

✓ Uninstalled pip package: kimi-cli

✓ Removed ~/.kimi

✓ Removed /usr/local/bin/zeroclaw

✓ Removed ~/.zeroclaw

Done! Removed 3 products, freed 61.1 MB.为什么是纯脚本

最初用Go写,编译成二进制分发。但做着做着发现把问题复杂化了——用户想快速清理,不想下载一个可执行文件然后还要考虑信不信任它。讽刺的是,人们就是因为给了太多权限才出的问题,现在又要下载一个陌生的二进制?

最终方案很朴素:

-

Linux / macOS:一个

killclaws.sh(约800行Bash,兼容bash 3.2) -

Windows:一个

killclaws.ps1(约600行PowerShell,兼容PS 5.1和PS 7) -

启动器:

killclaws.bat(Windows双击)和killclaws.command(macOS双击)

纯脚本,零依赖,所有代码一目了然。你可以在运行前从头到尾读完它——这本身就是比199元远程代卸载更值得信赖的方案。

测试:比代码本身还多

GitHub Actions上跑了 24个E2E测试任务 + 5个CI lint任务,覆盖每款产品在每个平台上的真实安装→扫描→卸载→验证循环。不是mock,是真的装上去再卸下来,确认文件真的没了、包真的被移除了。

29个任务,全绿。

卸载龙虾之后

运行KillClaws后,别忘了手动处理这些——脚本帮不了你,但会在最后提醒你:

-

撤销API密钥——OpenAI、Anthropic、Moonshot等平台,否则仍然会产生费用

-

移除OAuth授权——Google、GitHub、Slack等平台安全设置中的授权

-

断开聊天机器人——WhatsApp、Telegram、Discord、企业微信中的Bot

-

删除浏览器扩展——OpenClaw Chrome Extension等

文章转载自:文过其实

更多推荐

已为社区贡献19条内容

已为社区贡献19条内容

所有评论(0)