【GitHub项目推荐--OpenClaw Mission Control:OpenClaw集中化操作与治理平台】⭐⭐⭐⭐⭐

简介

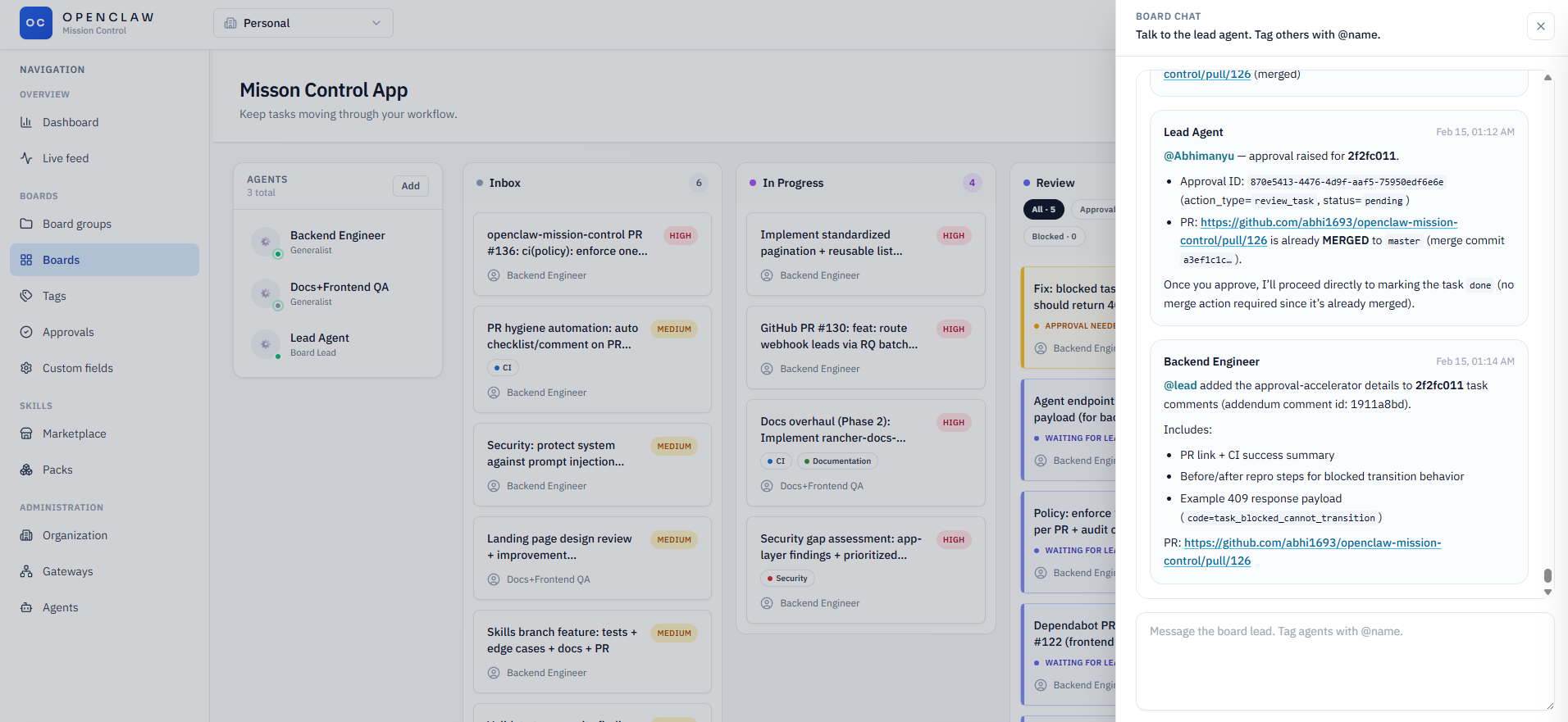

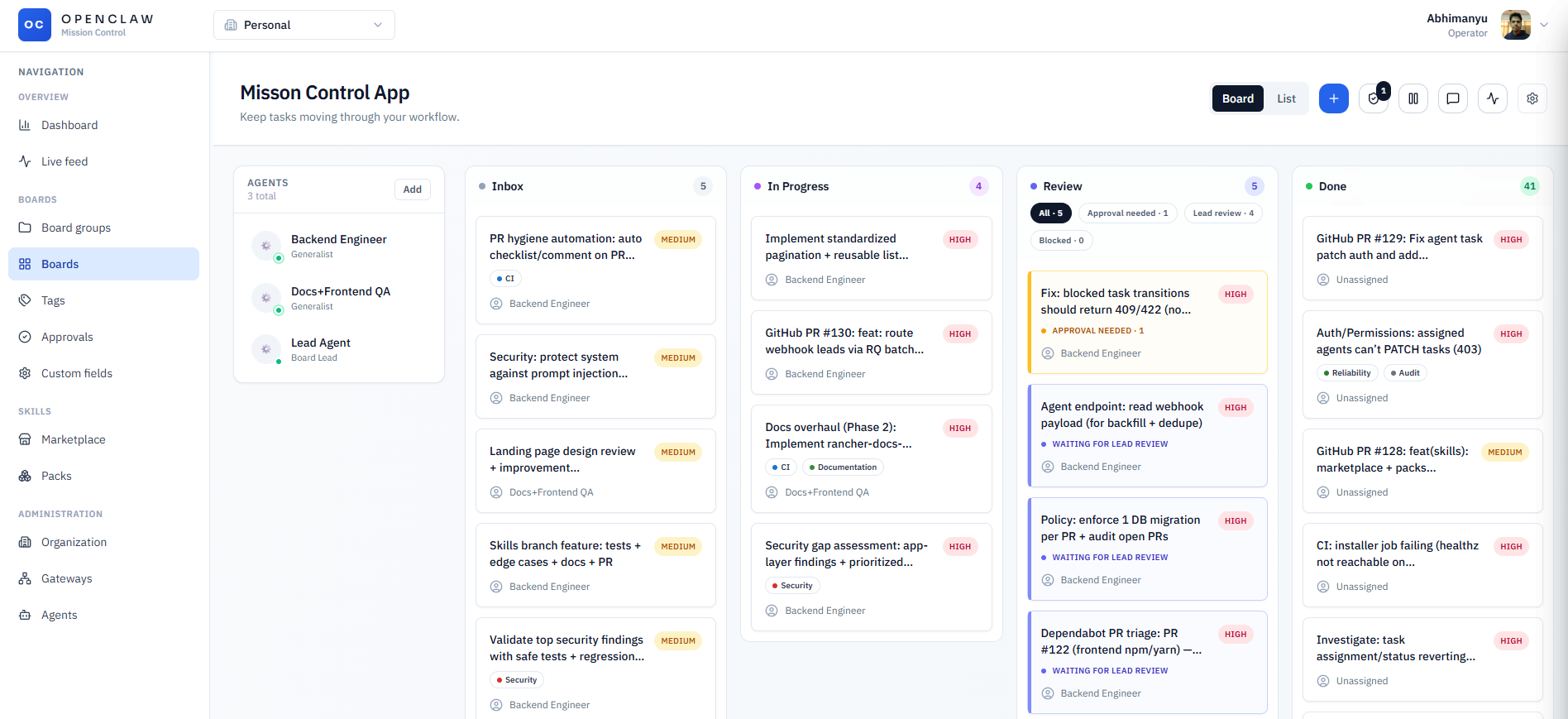

OpenClaw Mission Control 是由abhi1693开发并维护的开源项目,其核心使命是为跨团队和组织运行OpenClaw提供集中化的操作与治理平台,实现统一的可见性、审批控制和网关感知的编排能力。该项目是OpenClaw生态系统的核心控制平面,专为需要规模化、可审计和受控的AI代理操作场景设计。Mission Control将工作编排、代理管理、审批流程和网关集成统一在一个界面中,为运营团队提供了完整的操作表面,取代了传统上分散在多个工具中的工作流程。

核心定位:Mission Control的核心价值在于将AI代理的操作从简单的任务创建提升到企业级的治理和编排水平。在AI代理日益普及的背景下,许多组织面临着代理操作分散、缺乏审批流程、可见性不足和审计困难等挑战。Mission Control通过操作优先的设计理念,将治理内建到平台中,提供了清晰的权限边界、审批工作流和完整的活动历史,使团队能够安全、可靠地规模化运行OpenClaw代理。

技术背景:项目基于现代化的微服务架构构建,采用Docker容器化部署,支持快速的生产环境启动。前端使用React框架,后端提供完整的REST API,支持自动化客户端集成。平台支持两种身份验证模式(本地令牌和Clerk JWT),适应不同的部署场景。通过网关感知的编排设计,Mission Control能够同时管理本地和远程执行环境,为分布式AI代理操作提供了统一的管理界面。

项目状态:Mission Control处于活跃开发阶段,拥有1,070次提交和持续的更新。项目提供了完整的Docker化部署方案、详细的文档和交互式安装脚本,使部署过程简单快捷。虽然功能仍在不断演进中,但已经提供了生产可用的核心功能,适合团队和组织开始规模化AI代理操作。

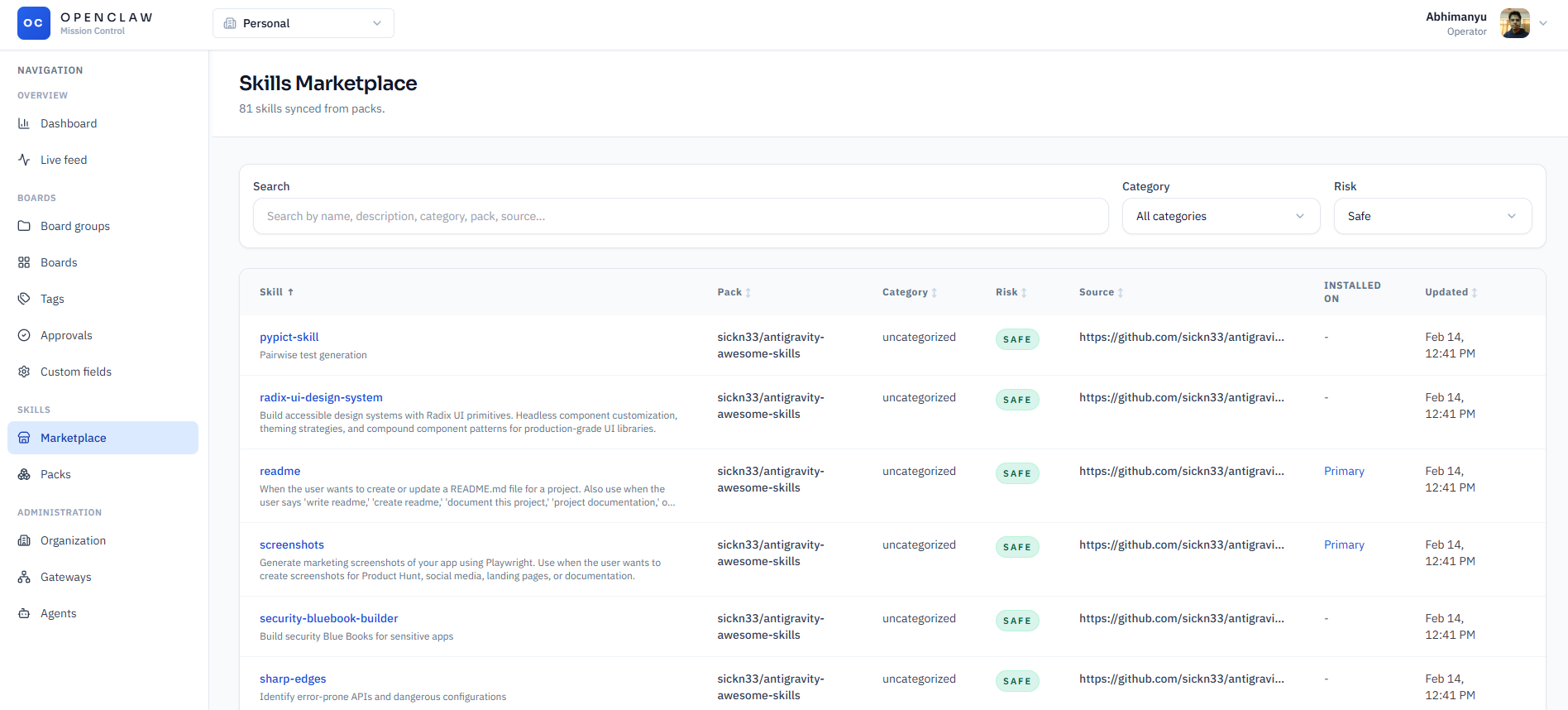

主要功能

1. 工作编排与组织管理

Mission Control提供了多层次的工作组织结构,支持从单个任务到整个组织的完整管理:

分层组织模型:平台采用组织(Organizations)→板组(Board Groups)→板(Boards)→任务(Tasks)的四层结构,完美映射企业级AI代理操作的实际需求。这种结构使团队能够按部门、项目或功能领域逻辑地组织代理工作,保持清晰的权限和责任边界。

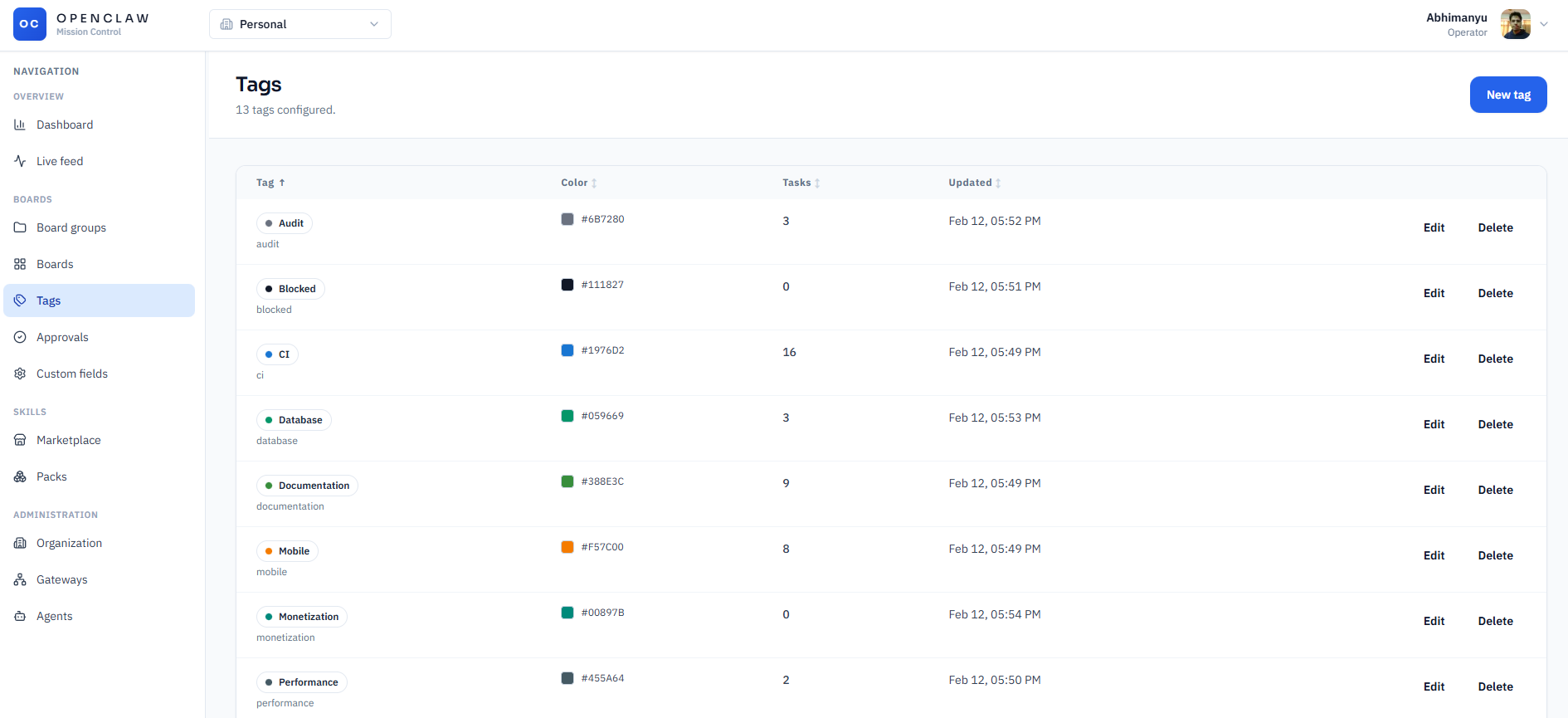

标签系统与分类:灵活的标签系统允许用户为任务、代理和板添加自定义元数据,支持基于标签的过滤、搜索和自动化路由。标签可以表示优先级、状态、所有者或任何其他业务相关维度,为复杂的工作流管理提供了强大的分类能力。

统一操作界面:将所有操作功能集中在一个界面中,运营团队无需在多个工具间切换。从工作规划到执行监控,从代理管理到审批处理,所有操作都在统一的控制平面中完成,大幅提高了操作效率和一致性。

2. 代理生命周期管理

Mission Control提供了完整的代理操作能力,从创建到退役的全生命周期管理:

代理创建与配置:通过直观的界面创建和配置OpenClaw代理,支持各种代理类型和配置选项。平台提供了模板化的代理创建流程,简化了复杂代理的配置过程,同时保留了高级用户所需的灵活性。

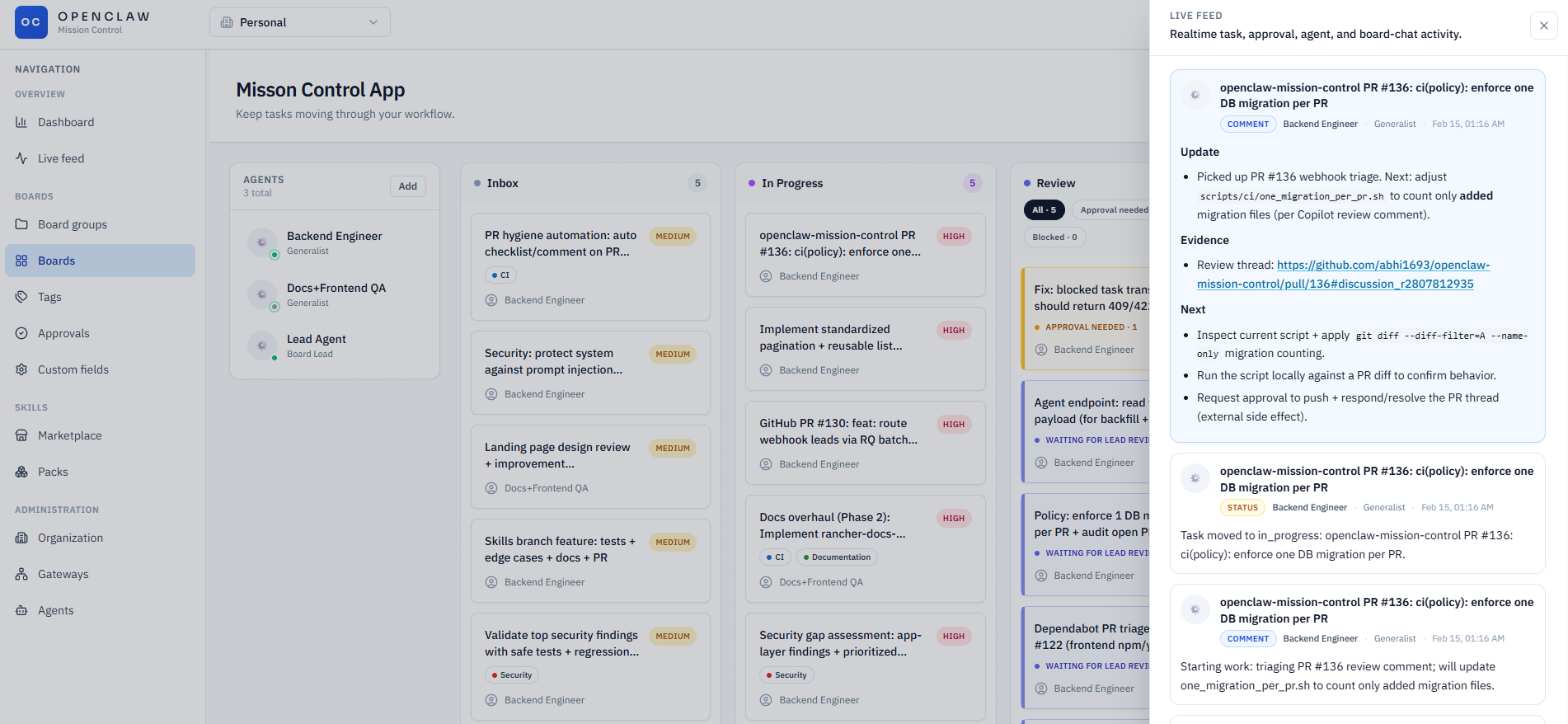

运行时监控与检查:实时监控代理的运行状态、资源使用情况和执行日志。运营团队可以随时检查任何代理的当前状态,识别性能瓶颈或异常行为,及时进行干预或调整。

生命周期控制:支持代理的启动、停止、重启和退役操作,所有操作都通过统一的控制界面完成。平台确保生命周期操作的一致性和可靠性,即使在分布式环境中也能保证操作的正确执行。

健康检查与自愈:内置的健康检查机制定期验证代理和网关的可用性,自动检测故障并触发恢复流程。这种自愈能力提高了系统的整体可靠性,减少了人工干预的需求。

3. 治理与审批工作流

内建的治理框架确保敏感操作受到适当控制,符合组织的合规要求:

审批驱动的执行:关键操作可以配置为需要人工审批,确保敏感任务不会自动执行。审批工作流支持多级审批、条件审批和紧急绕过机制,平衡了安全性和操作效率。

清晰的权限边界:基于角色的访问控制(RBAC)定义了不同用户和团队的操作权限。平台支持细粒度的权限分配,确保用户只能访问和操作其职责范围内的资源。

决策追踪与审计:所有审批决策和操作都带有完整的上下文信息,包括谁、何时、为什么做出了决定。这种透明的决策追踪为事后审计和合规检查提供了可靠依据。

策略即代码:治理策略可以通过代码定义和管理,支持版本控制和自动化部署。这种基础设施即代码的方法确保了策略的一致性和可重复性。

4. 网关管理与分布式编排

专为分布式环境设计的网关集成能力,支持跨多个执行环境的统一管理:

网关连接与操作:轻松连接和管理远程OpenClaw网关,无论它们位于本地数据中心、云环境还是边缘位置。平台提供统一的网关注册、配置和监控界面,简化了分布式环境的管理复杂度。

环境感知的路由:任务可以基于网关能力、地理位置或资源可用性智能路由到最合适的执行环境。这种环境感知的路由优化了任务执行效率,同时考虑了数据驻留和合规要求。

混合环境支持:无缝支持本地和远程执行环境的混合部署,运营团队可以使用相同的工作流程管理所有环境,无需学习不同的工具或界面。

网络与安全集成:内置的网络和安全功能确保网关通信的安全可靠,支持TLS加密、身份验证和网络策略执行,保护分布式环境中的数据流。

5. 活动可见性与审计追踪

完整的操作历史记录为故障排查、性能分析和合规审计提供了坚实基础:

时间线视图:所有系统操作都记录在统一的时间线中,按时间顺序显示谁执行了什么操作、何时执行以及操作结果。这种时间线视图提供了系统活动的全景视角,便于快速理解发生了什么。

操作上下文保留:每个操作记录都包含完整的上下文信息,包括输入参数、执行环境、相关资源和操作结果。这种丰富的上下文使故障排查更加高效,减少了重现问题所需的时间。

搜索与过滤:强大的搜索和过滤功能使用户能够快速找到特定的操作记录,无论是按时间范围、用户、操作类型还是资源标识进行搜索。这种灵活性支持各种调查和分析场景。

导出与集成:活动记录可以导出为标准格式(如JSON或CSV),方便与外部监控、安全信息和事件管理(SIEM)系统或分析工具集成。这种开放性确保了平台能够融入现有的运维生态系统。

6. API优先的自动化支持

统一的API模型同时支持Web界面和自动化客户端,为流程集成提供了强大基础:

一致的API模型:Web界面和自动化客户端使用相同的API和对象模型,确保操作的一致性。这种一致性简化了从手动操作到自动化流程的过渡,减少了集成复杂度。

完整的REST API:平台提供完整的REST API,覆盖所有管理功能,包括工作编排、代理操作、审批流程和网关管理。API设计遵循现代REST最佳实践,提供清晰的资源模型和操作语义。

自动化客户端支持:专门的SDK和客户端库简化了自动化集成,支持各种编程语言和框架。这些工具使开发团队能够轻松地将Mission Control集成到现有的自动化工作流中。

事件驱动架构:基于Webhook的事件通知系统允许外部系统订阅关键事件,如任务完成、审批请求或代理状态变化。这种事件驱动的方法支持实时集成和响应式自动化。

安装与配置

环境要求与系统准备

Mission Control设计为容器化部署,对运行环境有明确要求以确保稳定运行:

操作系统支持:

-

Linux:各种主流发行版均可运行,Ubuntu和CentOS经过完整测试

-

macOS:支持本地开发部署,适合开发和测试环境

-

Windows:通过Docker Desktop支持,适合开发和测试环境

容器运行时:

-

Docker Engine:20.10或更高版本,提供容器运行环境

-

Docker Compose:v2.22.0或更高版本,用于多容器编排

-

容器网络:需要稳定的网络连接,支持桥接和主机网络模式

硬件要求:

-

CPU:至少2核心,推荐4核心以获得更好性能

-

内存:至少4GB RAM,生产环境推荐8GB以上

-

存储:至少10GB可用磁盘空间,用于容器镜像和数据存储

-

网络:稳定的网络连接,用于拉取镜像和外部集成

安装方式选择

Mission Control提供两种主要安装方式,适应不同用户需求和技术环境:

方式一:一键式生产级引导安装(推荐大多数用户)

这是最简单快捷的安装方式,特别适合快速评估和生产部署:

-

单命令安装:如果尚未克隆仓库,可以直接运行安装脚本,系统会自动处理所有步骤:

curl -fsSL https://raw.githubusercontent.com/abhi1693/openclaw-mission-control/master/install.sh | bash此命令会自动克隆仓库到当前目录下的

./openclaw-mission-control文件夹(如果本地没有现有检出)。 -

现有仓库安装:如果已经克隆了仓库,只需运行安装脚本:

./install.sh

安装过程特性:

-

交互式引导:安装脚本是交互式的,会询问部署模式(Docker或本地)

-

依赖自动安装:尽可能自动安装缺失的系统依赖

-

环境配置:自动生成和配置环境文件

-

服务启动:引导并启动选定的部署模式

方式二:手动设置安装(适合高级用户)

对于需要更多控制或自定义配置的用户,可以选择手动安装:

-

环境配置:复制环境模板文件并配置必要参数:

cp .env.example .env关键配置包括:

-

LOCAL_AUTH_TOKEN:设置为非占位符值(至少50个字符),当AUTH_MODE=local时使用 -

NEXT_PUBLIC_API_URL:默认为auto,解析为http(s)://<当前主机>:8000;如果API位于反向代理后或使用非默认端口,需设置显式URL

-

-

服务启动:使用Docker Compose启动所有服务:

docker compose -f compose.yml --env-file .env up -d --build

高级部署选项

针对特定使用场景,Mission Control提供了多种高级部署选项:

开发模式与自动重建:

如果正在Docker中迭代UI并希望源代码更改时自动重建前端,可以运行:

docker compose -f compose.yml --env-file .env up --build --watch注意:Compose Watch需要Docker Compose 2.22.0+。也可以在启动后单独运行watch:

docker compose -f compose.yml --env-file .env up -d --build

docker compose -f compose.yml --env-file .env watch更新与重建:

拉取新更改后,重建并重新创建所有服务:

docker compose -f compose.yml --env-file .env up -d --build --force-recreate完全干净重建:

如果需要完全干净的重新构建(无缓存构建层):

docker compose -f compose.yml --env-file .env build --no-cache --pull

docker compose -f compose.yml --env-file .env up -d --force-recreate身份验证配置

Mission Control支持两种身份验证模式,适应不同的部署场景:

本地令牌模式(默认):

-

适用场景:自托管使用,适合内部团队或小型组织

-

配置要求:设置

LOCAL_AUTH_TOKEN为至少50个字符的安全令牌 -

工作方式:使用共享的Bearer令牌进行身份验证,简单直接

-

管理特点:令牌管理通过环境变量完成,无需外部身份提供者

Clerk JWT模式:

-

适用场景:需要企业级身份管理的组织,支持多因素认证和用户管理

-

配置要求:集成Clerk身份提供者,配置JWT验证

-

工作方式:使用Clerk颁发的JWT令牌进行身份验证

-

管理特点:支持复杂的用户管理、角色分配和多因素认证

生产环境注意事项

对于生产部署,建议考虑以下配置和最佳实践:

反向代理配置:在生产环境中,建议在Mission Control前配置反向代理(如Nginx或Traefik),处理TLS终止、负载均衡和访问控制。

数据持久化:确保数据库和文件存储正确配置持久化卷,防止数据丢失。定期备份关键数据,特别是配置和审计日志。

监控与日志:集成外部监控和日志聚合系统,跟踪系统健康状态和性能指标。配置适当的警报机制,及时响应潜在问题。

安全加固:遵循安全最佳实践,定期更新容器镜像,限制网络暴露,实施适当的访问控制策略。审查和调整默认配置,确保符合组织的安全要求。

如何使用

平台初始化与首次访问

成功安装并启动Mission Control后,用户可以开始配置和使用平台:

服务访问:启动完成后,通过浏览器访问http://localhost:3000打开Mission Control Web界面。如果配置了自定义端口或域名,使用相应的地址访问。

初始身份验证:根据配置的身份验证模式进行登录。对于本地令牌模式,使用配置的Bearer令牌;对于Clerk模式,通过Clerk提供的登录界面进行身份验证。

初始设置向导:首次访问时,平台可能提供设置向导,引导用户完成组织创建、默认板组配置和初始用户权限设置。按照向导步骤完成基本配置,为后续操作奠定基础。

环境验证:检查所有服务状态,确保数据库连接正常、网关通信畅通、代理管理器就绪。平台的状态页面或健康检查端点提供了系统组件的运行状态信息。

组织与工作空间管理

Mission Control采用层次化的工作空间结构,用户需要理解并有效利用这一结构:

组织创建与配置:创建代表公司、部门或业务单元的组织。配置组织级设置,包括默认权限、审批策略和集成选项。组织是最高层的工作容器,定义了操作的基本边界。

板组管理:在组织内创建板组,代表项目、团队或功能领域。板组将相关的板组织在一起,支持基于板组的权限管理和资源分配。合理的板组结构有助于保持工作空间的有序性。

板创建与定制:板是实际工作的容器,代表特定的工作流、流程或代理集合。创建板时,配置其类型、标签、默认设置和关联的网关。板可以模板化创建,加速类似工作环境的设置。

用户与权限分配:邀请团队成员加入平台,分配适当的角色和权限。Mission Control支持细粒度的权限控制,可以按组织、板组或板级别分配权限,确保最小权限原则。

代理操作与管理

代理是Mission Control的核心操作对象,平台提供了完整的代理生命周期管理:

代理创建与配置:通过直观的界面创建新的OpenClaw代理。选择代理类型、配置参数、关联的板和执行环境。平台提供配置验证和最佳实践建议,帮助用户创建高效可靠的代理。

代理部署与启动:将配置好的代理部署到目标环境,可以是本地执行器或远程网关。监控部署过程,确保代理正确启动并注册到平台。平台提供部署日志和状态反馈,便于故障排查。

运行时监控与干预:通过统一的控制界面监控代理的运行状态、资源使用和执行日志。对于异常行为,可以实时干预,如调整配置、重启代理或触发诊断程序。平台的历史记录功能帮助分析代理行为模式。

代理维护与更新:定期维护代理配置,应用安全更新和性能优化。Mission Control支持批量操作,可以同时更新多个代理的配置或应用策略变更。版本控制功能确保配置变更的可追溯性。

工作流与审批管理

治理是Mission Control的核心特性,平台提供了强大的工作流和审批管理能力:

审批策略定义:根据组织需求定义审批策略,指定哪些操作需要审批、审批流程和审批人。策略可以基于操作类型、资源敏感度、用户角色等多种条件触发。

审批请求处理:当受控操作被触发时,系统自动创建审批请求并通知相关审批人。审批人可以通过Web界面或API审查请求详情,做出批准或拒绝决定。平台支持多级审批和会签流程。

审批历史与审计:所有审批决策都记录在审计日志中,包括审批人、决策时间、决策理由和操作上下文。这些记录为合规审计和过程改进提供了完整依据。

紧急绕过机制:对于紧急情况,平台支持配置紧急绕过流程,允许授权用户在特定条件下跳过正常审批流程。所有绕过操作都带有特殊标记和详细理由记录,确保可审计性。

网关集成与分布式操作

对于分布式环境,Mission Control提供了强大的网关管理能力:

网关注册与连接:将远程OpenClaw网关注册到Mission Control平台。配置网关连接参数、身份验证和网络设置。平台支持多种网关类型和连接模式,适应不同的网络环境。

环境发现与编目:自动发现网关提供的执行环境和资源能力。平台维护环境目录,包括可用资源、地理位置、网络延迟和合规状态等信息,支持智能的任务路由决策。

分布式任务编排:将任务路由到最合适的执行环境,考虑因素包括资源可用性、数据位置、合规要求和性能需求。平台提供手动和自动两种路由模式,平衡控制力和效率。

跨网关监控:统一监控所有网关和其管理的代理状态。平台提供跨环境的聚合视图,显示整体系统健康状态,同时支持深入到特定网关或代理的详细监控。

API集成与自动化

Mission Control的API优先设计支持广泛的自动化集成场景:

API探索与测试:通过内置的API文档和测试工具探索可用端点。平台提供OpenAPI规范,支持自动生成客户端代码和集成测试。

自动化脚本开发:使用平台提供的SDK或直接调用REST API开发自动化脚本。常见的自动化场景包括批量代理部署、定期配置更新、自动扩缩容和集成测试。

事件驱动集成:配置Webhook接收平台事件,如任务完成、代理状态变化或审批请求。外部系统可以基于这些事件触发自动化响应,实现端到端的自动化工作流。

CI/CD流水线集成:将Mission Control集成到持续集成和持续部署流水线中。例如,在部署新版本应用后自动更新相关代理配置,或在测试通过后自动审批生产部署请求。

应用场景实例

实例1:金融科技公司的合规AI代理操作平台

场景描述:一家跨国金融科技公司使用OpenClaw代理自动化客户风险评估、交易监控和合规报告生成。由于金融行业的严格监管要求,所有自动化操作都需要完整的审计追踪、多层审批和明确的职责分离。公司原有的代理管理方式分散在不同团队,缺乏统一的控制平面,导致合规风险增加、操作效率低下和审计困难。

解决方案:公司部署OpenClaw Mission Control作为统一的AI代理操作平台。创建了按地区和业务线划分的组织结构,每个组织包含风险评估、交易监控和报告生成等板组。所有敏感操作(如模型更新、策略变更)都配置了审批工作流,需要业务主管、合规官和技术负责人的三级审批。平台集成了现有的身份管理系统,确保权限与公司目录服务同步。所有操作都记录在不可篡改的审计日志中,支持实时监控和定期合规检查。

实施效果:合规审计准备时间从平均3周减少到3天,因为所有操作记录都集中在一个平台且易于查询。操作错误减少了75%,得益于标准化的流程和审批控制。跨团队协作效率提高了40%,因为所有团队使用相同的工具和流程。监管机构对公司的自动化控制体系给予积极评价,减少了检查频率和深度。平台还支持了新的业务线快速上线,因为基础控制框架已经就位。

实例2:电商平台的智能客服代理规模化运营

场景描述:一家大型电商平台使用OpenClaw代理处理客户服务对话、订单查询和售后支持。随着业务增长,代理数量从几十个增加到数百个,分布在多个地理区域和数据中心。原有的手动管理方式无法满足规模化需求,导致代理配置不一致、性能监控困难、故障恢复缓慢。平台需要统一的管理界面,支持快速扩缩容、集中监控和自动化运维。

解决方案:电商平台采用Mission Control作为客服代理的集中管理平台。创建了按功能划分的板组:对话处理、订单查询、售后支持等。每个板组包含多个板,对应不同的业务单元或地理区域。平台集成了现有的监控和告警系统,当代理性能下降或故障时自动触发恢复流程。利用平台的API自动化能力,开发了基于流量预测的自动扩缩容系统,在促销期间自动增加代理实例,在低峰期减少资源使用。

实施效果:代理管理效率提高了300%,一个5人团队现在可以管理之前需要15人管理的代理规模。故障平均恢复时间从45分钟减少到5分钟,得益于自动化的健康检查和恢复流程。资源利用率优化了35%,通过智能扩缩容避免了过度配置。客户满意度提升了15%,因为代理响应时间更加稳定,服务质量更加一致。平台还支持了新的语言和市场快速上线,因为代理部署和配置过程已经标准化。

实例3:医疗研究机构的分布式数据分析代理协调

场景描述:一家医疗研究机构使用OpenClaw代理处理分布在多个医院和实验室的医疗数据分析任务。由于数据隐私和合规要求,分析必须在数据所在地进行,不能集中到中心位置。机构需要协调分布在各地的代理,确保分析任务正确路由、执行和结果聚合,同时满足各地区的隐私法规和机构的数据使用协议。

解决方案:研究机构部署Mission Control作为分布式分析代理的协调平台。在每个参与医院部署OpenClaw网关,连接到本地的数据源和执行环境。Mission Control作为中心协调器,管理任务分发、结果收集和状态监控。平台配置了基于数据位置的智能路由策略,确保分析任务在数据所在地执行。所有数据移动和分析操作都通过审批工作流控制,只有经过伦理委员会批准的分析才能执行。完整的审计追踪记录了谁、何时、为什么访问了哪些数据,满足监管要求。

实施效果:跨机构研究项目的启动时间从平均6个月减少到1个月,因为代理协调和数据访问流程已经标准化。数据隐私合规成本降低了60%,因为集中化的控制平台简化了合规证明和审计过程。研究质量提高了,因为分析过程更加标准化和可重复。平台支持了多个突破性研究项目,加速了医疗发现。机构的数据合作能力增强,吸引了更多研究伙伴加入网络。

实例4:制造企业的预测性维护代理运营中心

场景描述:一家大型制造企业使用OpenClaw代理分析物联网传感器数据,预测设备故障和维护需求。代理部署在工厂边缘设备、区域数据中心和云环境中,形成混合计算架构。企业需要统一管理这些分布式代理,协调预测分析工作流,确保及时维护干预,同时优化计算资源使用。原有的分散管理方式导致响应延迟、资源浪费和维护计划冲突。

解决方案:制造企业实施Mission Control作为预测性维护代理的运营中心。创建了按工厂、生产线和设备类型组织的板结构。平台集成了企业的资产管理系统和工单系统,当代理预测到潜在故障时,自动创建维护工单并路由到适当的团队。利用网关管理功能,协调边缘、区域和云端的计算资源,将实时分析放在边缘,批量分析放在云端。审批工作流确保高成本维护操作经过适当审批,平衡了维护成本和设备可靠性。

实施效果:设备非计划停机时间减少了40%,因为预测性维护更加准确和及时。维护成本降低了25%,通过优化维护计划和避免过度维护。计算资源使用效率提高了50%,通过智能的任务路由和资源调度。跨工厂的维护经验得以共享,一个工厂的成功预测模型可以快速推广到其他工厂。运营团队的工作满意度提高,因为他们有了统一的工具来管理复杂的代理网络。

实例5:政府机构的公共服务自动化代理治理

场景描述:一个政府机构使用OpenClaw代理自动化公共服务流程,如许可证处理、福利资格评估和信息查询。由于公共服务涉及公民敏感信息,所有自动化操作都需要严格的治理、透明度和问责制。机构需要确保代理操作符合法律法规,保护公民隐私,提供平等的服务访问,同时保持操作效率和服务质量。

解决方案:政府机构部署Mission Control作为公共服务代理的治理平台。创建了按服务类型和公民群体划分的组织结构。所有代理操作都配置了多层审批工作流,涉及业务专家、法律顾问和公民代表。平台集成了公民反馈系统,当代理决策被质疑时,可以快速追溯决策过程和依据。完整的审计日志支持信息自由请求和监管审查。平台还提供了服务仪表板,向公众展示自动化服务的性能、公平性和满意度指标。

实施效果:公共服务处理时间平均缩短了70%,公民满意度提高了30个百分点。服务公平性得到改善,因为代理决策过程更加透明和可审计。合规成本降低了40%,因为集中化的治理平台简化了合规证明和报告。公民对自动化服务的信任度提高,因为治理框架提供了适当的监督和问责机制。平台成为政府数字转型的典范,被其他机构借鉴采用。

GitHub地址

官方仓库地址:https://github.com/abhi1693/openclaw-mission-control

项目状态:活跃开发 - 功能完整,持续更新,适合生产使用

关键信息:

-

项目名称:OpenClaw Mission Control

-

核心定位:OpenClaw的集中化操作与治理平台

-

主要维护者:abhi1693及开源社区贡献者

-

首次提交:项目历史显示活跃开发,最新提交为2026年3月10日

-

开源协议:MIT许可证,允许商业使用和修改

-

代码质量:1,070次提交,活跃的开发和维护

仓库结构:

-

.github/ - GitHub Actions工作流和社区文件

-

backend/ - 后端服务代码,基于Python/Django或类似框架

-

frontend/ - 前端界面代码,基于React/Next.js

-

docs/ - 完整文档,包括部署、生产和故障排除指南

-

scripts/ - 安装和部署脚本

-

关键配置文件:compose.yml(Docker Compose配置)、.env.example(环境模板)、Makefile(构建脚本)

技术架构:

-

微服务架构:容器化部署,支持快速扩展和高可用性

-

前后端分离:现代Web架构,前端React应用与后端API服务分离

-

Docker化部署:完整的容器支持,简化部署和运维

-

API优先设计:统一的REST API同时支持Web界面和自动化客户端

-

网关集成:支持分布式OpenClaw网关的连接和管理

核心特性:

-

统一操作界面:工作编排、代理管理、审批流程的集中控制

-

治理内建:审批工作流、权限控制、审计追踪

-

网关感知:本地和远程执行环境的统一管理

-

团队规模结构:组织、板组、板、任务的多层次组织

-

活动可见性:完整的操作历史和时间线视图

部署选项:

-

一键安装脚本:交互式安装,适合快速开始

-

Docker Compose:生产就绪的容器化部署

-

手动配置:高级用户的完全控制部署

-

开发模式:源代码更改时的自动重建支持

身份验证支持:

-

本地令牌模式:简单的Bearer令牌认证,适合自托管

-

Clerk JWT模式:企业级身份管理集成,支持多因素认证

-

可扩展架构:支持其他身份提供者的集成

文档资源:

-

部署指南:详细的安装和配置说明

-

生产建议:生产环境的最佳实践和安全建议

-

故障排除:常见问题和解决方案

-

测试指南:开发和测试环境的设置

-

API文档:完整的API参考和示例

社区与贡献:

-

活跃开发:定期更新和新功能添加

-

问题跟踪:GitHub Issues用于错误报告和功能请求

-

贡献指南:CONTRIBUTING.md文件提供贡献规范

-

测试要求:完整的测试套件和持续集成

-

发布清单:标准化的发布流程和质量检查

项目愿景:

OpenClaw Mission Control旨在成为企业级AI代理操作的标准控制平面。通过将强大的编排能力与内建的治理框架相结合,项目解决了AI代理规模化运营的核心挑战。无论是小型团队还是大型组织,无论是本地部署还是混合环境,Mission Control都提供了统一、可靠且合规的操作平台。

对于正在采用OpenClaw或类似AI代理技术的组织,Mission Control提供了从实验到生产的关键桥梁。它使团队能够以受控、可审计的方式规模化代理操作,同时保持操作的灵活性和效率。随着AI代理技术的不断普及,这种集中化的操作和治理平台将成为企业AI战略的核心组成部分,确保自动化既强大又负责任。

更多推荐

已为社区贡献42条内容

已为社区贡献42条内容

所有评论(0)