搭建vulhub以及物理机访问虚拟机docker环境

虚拟机搭建vulhub靶场和物理机访问到虚拟机的vulhub靶场搭建vulhub靶场搭建docker环境下载vulhub环境物理机配静态路由访问docker搭建的web服务如何改变文本的样式插入链接与图片如何插入一段漂亮的代码片生成一个适合你的列表创建一个表格设定内容居中、居左、居右SmartyPants创建一个自定义列表如何创建一个注脚注释也是必不可少的KaTeX数学公式新的甘特图功能,丰富你的

虚拟机搭建vulhub靶场和物理机访问到虚拟机的vulhub靶场

搭建vulhub靶场

Vulhub是一个基于docker和docker-compose的漏洞环境集合,进入对应目录并执行一条语句即可启动一个全新的漏洞环境,让漏洞复现变得更加简单。

。

搭建docker环境

安装docker环境之前,先更新一下虚拟机

apt-get update

然后安装docker

apt-get install docker.io

使用docker -v查询是否安装成功

再次启动docker,以确保docker已经启动了

systemctl start docker

最后再安装docker-compose

apt-get install docker-compose

最后使用 docker-compose -v 查看是否安装成功

以上所要的docker和docker-compose环境已经完成

下载vulhub环境

wget https://github.com/vulhub/vulhub/archive/master.zip -O vulhub-master.zip

unzip vulhub-master.zip

进入你要复现的环境路径,我随便进一个

cd vulhub-master/jboss/CVE-2017-12149

然后启动docker-compose来复现环境

docker-compose up -d

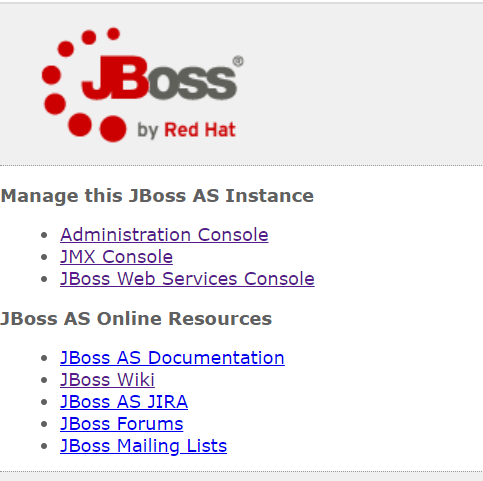

最后访问网页 http://172.17.0.1:8080

即可看到复现的漏洞

物理机配静态路由访问docker搭建的web服务

首先,物理机能ping通虚拟机(同一个网段),

如果不能ping通

在VMware中的编辑

点击虚拟网络编辑器(N)

点击更改设置

并且设置跟物理机通一个网段的子网IP

我的虚拟机IP

我的物理机IP

能ping通虚拟机了

最后设置静态路由使物理机访问http://172.17.0.1:8080时,下一跳能转发到虚拟机

在windows上用管理员打开cmd,设置静态路由

route add -p 172.18.0.0. mask 255.255.0.0 192.168.1.3

route add -p 172.17.0.0 mask 255.255.0.0 192.168.1.3

(192.168.1.3是虚拟机IP)

最后就能在物理机访问虚拟机的网页了

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)