世安杯CTF writeup

1 这都是基础VkZad1dGSXdUbUZOZWs1T1YyeEdXVkl4Y0VWU01EVkxWbXhrV2xkVmVGVlVWa3BYVWpBd2VVMHdNVkJVYkVaWVUxWndWVlpGTVVkVk1HUk9WMVY0VlZSV1NsVlRSRWs1VUZRd1BRPT0=一道base64+base64+base64+base32 即可解出2 就是一个网页查看源代码发现有注释&

1 这都是基础

VkZad1dGSXdUbUZOZWs1T1YyeEdXVkl4Y0VWU01EVkxWbXhrV2xkVmVGVlVWa3BYVWpBd2VVMHdNVkJVYkVaWVUxWndWVlpGTVVkVk1HUk9WMVY0VlZSV1NsVlRSRWs1VUZRd1BRPT0=

一道base64+base64+base64+base32 即可解出

2 就是一个网页

查看源代码发现有注释

<!—coding mac >

想到苹果系统的DS_Store

然后源代码发现img标签src直接是网页根目录下,直接后面跟DS_Store 下载打开发现flag

3 银行卡的秘密

下载回来发现是一个pcapng的文件,是一个wireshark回来的文件。

发现有flag这个zip文件

分析一波

使用foremost自动分离

把分离出的zip文件下载到本地,发现里面有一个flag文件但是是加密过的

官方给出tips是弱口令,想到0-9 length为6位数。

3 我心永恒

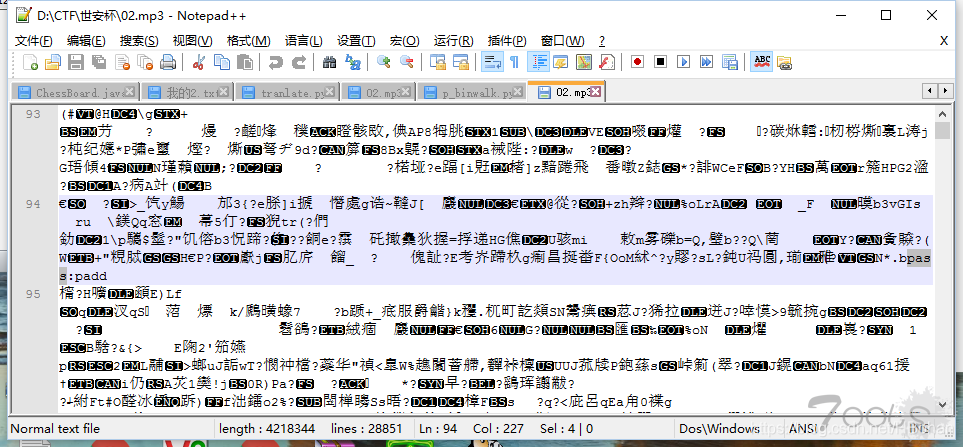

然后是一个音频题

打开搜索pass关键字发现密码为padd

歌曲是我心永恒

使用MP3Stego解密

拿到flag

4 密码里的信息

题目给了一段密文

;<WEN='M23DI62%-5-#@Y='5Q<7%J55,X.31]

用UUencode解密之得到

synt{RNJVHSU489tuqqqjUS894}

发现是凯撒加密过的,谷歌了一个凯撒解密的网站,解密后得到flag

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)