简介

该用户还未填写简介

擅长的技术栈

未填写擅长的技术栈

可提供的服务

暂无可提供的服务

potato靶机的wp

5、查看info.php中可能存在的一些信息,一般可以看下根路径、ip、还有一些配置的开启情况。这边发现是符合本地文件包含的条件的,但是翻遍现有的源代码没有找到可以利用的参数。2、在扫到端口开放情况后,用-A针对这俩端口进行一次扫描,ubuntu系统,有web服务,7120是他的ssh服务。),下载好以后在虚拟机软件中打开(本人使用的是vmware),设置为nat模式,同kali在同一网段下以后,

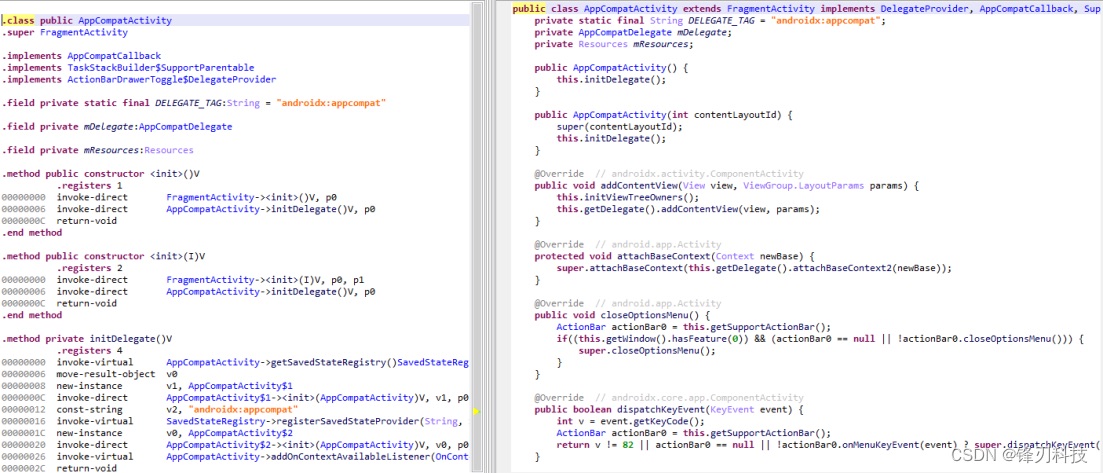

Android逆向基础——Dalvik 指令集

Dalvik指令集是学习Android虚拟机中必不可少的知识点,它是被Android虚拟机所识别且直接执行的指令。

Joomla 3.7.0 (CVE-2017-8917) SQL注入漏洞环境

简介漏洞是由此Joomla 3.7.0 版本中引入的新组件(com_fields)带来的环境搭建cd /root/vulhub/joomla/CVE-2017-8917docker-compose up -d启动后访问http://your-ip:8080即可看到Joomla的安装界面按照顺序安装即可安装完成后,访问http://your-ip:8080/index.php?option=com_

漏洞复现-XXL-JOB accessToken 存在身份认证绕过漏洞

官方已修复该漏洞,建议用户修改调度中心和执行器配置项 xxl.job.accessToken 的默认值。默认情况下是非空的,也就是xxl.job.accessToken=default_token。动态生效:用户在线通过Web IDE开发的任务代码,远程推送至执行器,实时加载执行。XXL-JOB为了灵活支持多语言以及脚本任务,提供了创新的 “是许雪里(XXL-JOB)社区的一款基于java语言的分

到底了