简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

参考:https://blog.csdn.net/jiangliuzheng/article/details/51992220Nmap指令格式:Nmap 7.70 ( https://nmap.org )Usage: nmap [Scan Type(s)] [Options] {target specification}TARGET SPECIFICATION:Can pa...

下面这份清单不只适用于 Marimo,也适用于 Jupyter、RAG 管理台、Langflow、RAGFlow、Dify、n8n、FastGPT、MCP server、内部 dashboard、workflow runner、临时 webhook 服务和 AI coding 环境。这类工具一开始常常被视为“临时环境”或“研发辅助工具”,但实际情况是:它们经常能访问 .env、云凭据、数据库连接串

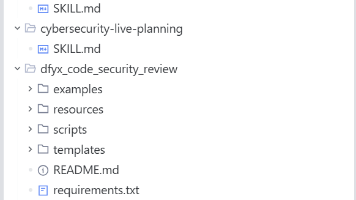

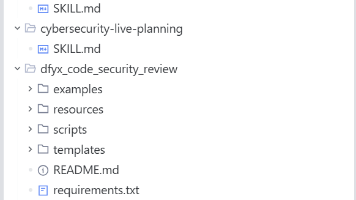

其实做Skill的逻辑很简单,就是把具体场景的做事规则、专业知识整理好,打包成标准化的模块。不管是个人还是团队,都能把零散的经验变成可复用的数字资产,个人提高工作效率,团队能统一执行标准,新人上手也更快。单个Skill解决一个小问题,多个Skill组合起来,就能完成复杂的工作流,让AI的能力真正落地到日常工作中。

其实做Skill的逻辑很简单,就是把具体场景的做事规则、专业知识整理好,打包成标准化的模块。不管是个人还是团队,都能把零散的经验变成可复用的数字资产,个人提高工作效率,团队能统一执行标准,新人上手也更快。单个Skill解决一个小问题,多个Skill组合起来,就能完成复杂的工作流,让AI的能力真正落地到日常工作中。

KDD 99数据集众所周知,KDD是知识发现与发掘英文的简称,KDD CUP是ACM年度竞赛。KDD 99 就是这个竞赛在1999年使用的数据集。这个数据集的来源是这样的,林肯实验室建立了模拟美国空军局域网的网络环境,收集了9周的网络连接和系统审计数据,仿真各种用户类型、各种不同的网络流量和攻击手段。数据集特点:前41项为特征,第42项为标记41个特征划分为4大类:TCP连接基本特...

vnwd2h4u0CZq/bC6C/2aDQetssNgBj00DQrhSMBs+0AwYR5oq7fx8Xud4nU7oyxlPlKkROZy9eaXBELm54oihWTOFJ46nYKePNTsRcisJgcofC2/F0Lmgp87ym4Q1Cdna46La/tzFpKe0Q4EaE6SyQ6+W+m3qvtBLTiaFkdZQntUuAepPvN9mU4yP9gU3IqH/CJMUmEe

网络验证就是将一些关键数据放到服务器上,软件必须从服务器取得这些数据才能运行。拦截这种验证的思路就是拦截服务器返回的数据包,分析程序是如何处理这些数据包的。相关函数有:send()函数:int send(SOCKET s,//套接字描述符const char FAR *buf, //缓冲区int len,...

SQL注入所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意的)SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。比如先前的很多影视网站泄露VIP会员密码大多就是..

网络信息安全需求包含哪六个基本方面?分别简单说明它们的含义。机密性:防止未授权用户非法获得保密信息。完整性:在未经许可的情况下,保证数据不会被他人删除或修改(至少能发现被修改过)。身份认证:用户要向系统证明他就是他所声称的那个人,目的是为了防止非法用户访问系统和网络资源。访问控制:限制主体对访问客体的访问权限,从而使计算机系统在合法范围内使用。不可否认:通信方必须对自己行为负责...

学自吾爱破解中一个大神的文章,得其经验,我们先把勒索病毒抛到虚拟机里玩:开始启动看看:允许一下看看:真的是可以哈哈哈。将此apk文件后缀改成zip,用压缩文件查看器可以查看器中的文件组成。在assets文件目录下发现了一个ijm-x86.so文件:因为病毒会加壳,而这个ijm-x86.so后缀so改为zip,打开,可以看到里面的文件格式和apk的内部文件格...