简介

该用户还未填写简介

擅长的技术栈

未填写擅长的技术栈

可提供的服务

暂无可提供的服务

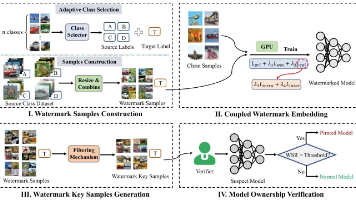

DeepTracer: Tracing Stolen Model via Deep Coupled Watermarks

激活特征:正常数据和水印数据的激活模式完全分离,两类数据的高激活(浅色)区域几乎无重叠,相当于激活了两套完全独立的神经元。本质问题:水印任务和主任务是弱耦合 / 完全独立的 —— 水印是 “外挂” 在模型上的额外任务,和主任务的业务特征完全无关。安全隐患:在模型窃取攻击中,攻击者只需要复刻主任务的功能,完全可以通过微调、剪枝等操作删除水印对应的冗余神经元,让水印彻底失效,无法验证版权。

到底了