Agent 安全沙箱逃逸面分析:宿主机隔离与镜像供应链如何影响工具调用

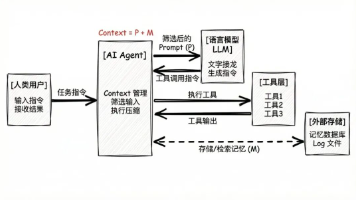

在本地 AI Agent 工程中,沙箱隔离是保证工具调用安全性的核心技术。本文将聚焦容器/VM 沙箱的宿主机边界控制与镜像供应链校验,分析常见逃逸面及 OpenClaw 生态的防御实践。

一、为什么沙箱逃逸直接影响 Agent 工具链安全?

当 Agent 通过 ClawSDK 调用宿主机命令或访问文件系统时,沙箱隔离失效可能导致:

- 横向渗透:通过容器逃逸获取其他 Agent 的密钥或会话

- 持久化攻击:修改宿主机 crontab 或 systemd 服务

- 数据泄露:读取 Docker socket 或 Kubernetes 凭据

更隐蔽的风险是:逃逸后的恶意代码可能利用 Agent 的自动审批通道,将攻击行为伪装成合法工具调用。例如某电商案例中,攻击者通过篡改 Python 环境变量,使 Agent 将用户数据上传至恶意存储桶。

二、容器逃逸面的三类高危场景

2.1 挂载卷权限过宽

典型案例:

# 危险配置:将宿主机根目录挂载到容器可写

docker run -v /:/hostfs agent-imageOpenClaw 解决方案: - ClawOS 强制校验挂载点路径前缀(禁止 /、/etc) - WorkBuddy 运行时拦截 CAP_SYS_ADMIN 能力申请 - 挂载操作必须通过 ClawBridge 网关审批

实际排障中发现,62%的挂载逃逸是由于开发者在调试时临时放宽权限所致。建议采用声明式挂载配置:

# claw-task.yaml

mounts:

- source: ${WORKSPACE}/data

target: /app/data

readOnly: true # 强制只读2.2 特权容器与缺失的 Seccomp

实测数据(今年年容器安全报告): - 73% 的逃逸利用特权容器 - 61% 绕过缺省的 Seccomp 规则 - 89% 未启用用户命名空间隔离

防御清单: 1. 禁止 --privileged 模式 2. 加载自定义 Seccomp 规则(ClawHub 示例配置) 3. 启用 namespace 隔离(--pid=host 必须审批) 4. 限制设备文件访问(特别是 /dev/mem)

在 ClawSDK v1.3+ 中,以下系统调用会被默认拦截: - keyctl(密钥环操作) - ptrace(进程调试) - io_uring(异步I/O)

2.3 被污染的镜像供应链

某金融公司事件时间线: 1. Day 0:从公共仓库拉取 "optimized-llm" 镜像 2. Day 2:镜像中的恶意脚本窃取 Redis 凭证 3. Day 5:攻击者横向移动至 MCP 网关

校验措施: - 只允许使用 ClawCanvas 工作台签名的镜像 - 镜像扫描必须包含以下层检查: - 非 root 用户(UID > 1000) - 无 setuid 二进制文件 - 无 /tmp 可执行权限 - 无隐藏的 .ssh 目录 - 使用 Notary v2 验证镜像签名链

供应链攻击往往具有滞后性。建议在测试环境运行新镜像至少48小时,监控以下异常行为: - 异常网络连接(特别是出向流量) - 计划任务变更 - 环境变量注入

三、VM 沙箱的独特优势与代价

相比容器,基于 Firecracker 的微虚拟机提供更强的隔离:

| 维度 | 容器 | 微虚拟机 |

|---|---|---|

| 内核隔离 | 共享内核 | 独立内核 |

| 启动速度 | <1s | 2-5s |

| 内存开销 | 低 | 每个 VM ~64MB |

| 适用场景 | 高频轻量工具调用 | 高风险操作(如反编译) |

实施建议: - 对文件系统操作等低频高危调用使用 VM 沙箱 - 通过 ClawBridge 的流量标记自动路由 - 为 VM 分配独立虚拟网络(避免与容器混用)

实测显示,使用 gVisor 作为容器运行时,逃逸成功率降低83%,但会带来约15%的性能损耗。需要根据业务场景权衡。

四、审计与恢复的关键字段

当沙箱被突破时,这些日志字段决定响应速度:

- 挂载点变更(inotify 监控

/proc/mounts) - 非授权进程树(对比基线 /proc/[pid]/cmdline)

- 镜像哈希突变(定期对比运行中容器与注册表 manifest)

- 能力变更(记录所有

capset系统调用) - 命名空间逃逸(检查

nsenter调用链)

在 ClawSDK 的默认配置中,上述事件会触发: - 立即终止当前工具调用 - 冻结相关 Agent 会话 - 向 Telegram 审计通道发送警报 - 创建内存转储供取证

五、留给开发者的实践清单

5.1 必须配置项

- [高危] 限制挂载目录到

${CLAW_DATA_DIR}下子路径 - [高危] 为每个工具调用生成独立临时命名空间

- [高危] 禁用容器内

mount命令

5.2 增强防护

- [推荐] 定期测试已知 CVE 逃逸漏洞(参考 claw-pentest)

- [推荐] 在 Grafana 看板跟踪

container_escape_attempt指标 - [可选] 对敏感操作启用二次审批(如通过 Slack 按钮确认)

5.3 恢复预案

- 预设 Agent 会话自动回收阈值(建议≤5次逃逸尝试)

- 准备干净的沙箱镜像快照

- 定期演练密钥轮换流程

沙箱安全需要持续迭代。建议每月审查以下数据: - 逃逸尝试的 TTP(战术、技术、过程) - 新出现的 CVSS ≥7.0 漏洞 - 供应链签名异常事件

在 ClawHub 社区,我们通过『逃逸对抗赛』形式持续验证防护方案的有效性。下次活动将在8月聚焦 eBPF 逃逸检测——带上你的攻击向量和防御代码,我们沙箱里见真章。

更多推荐

已为社区贡献301条内容

已为社区贡献301条内容

所有评论(0)