OpenClaw开发提效:Qwen3.5-9B辅助代码审查与测试用例生成

本文介绍了如何在星图GPU平台上自动化部署Qwen3.5-9B镜像,实现AI辅助代码审查与测试用例生成功能。该方案能自动检测业务逻辑漏洞、生成边界测试用例,并优化开发流程,显著提升代码质量与开发效率。典型应用场景包括电商系统优惠券逻辑审查、物流费用计算重构等关键开发环节。

OpenClaw开发提效:Qwen3.5-9B辅助代码审查与测试用例生成

1. 为什么开发者需要AI辅助代码审查

每次提交代码前的手动审查就像在迷宫里找出口——明明知道有问题,却总在重复绕路。上周我重构一个旧模块时,花了三小时才发现在多层嵌套的if-else里漏写了null检查。这种经历促使我开始尝试用OpenClaw+Qwen3.5-9B搭建自动化审查流水线。

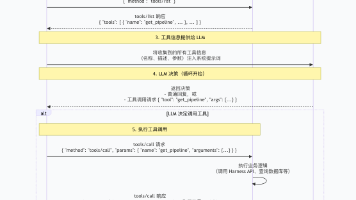

传统静态分析工具像ESLint/SonarQube能发现语法问题,但对业务逻辑漏洞束手无策。而大模型能理解代码语义,比如发现"这个金额计算没考虑汇率波动风险"。OpenClaw的价值在于把模型能力嵌入开发环境,让AI成为随时待命的结对编程伙伴。

2. 环境搭建与模型接入实战

2.1 五分钟快速部署

在M1 Mac上实测最简部署流程:

# 安装OpenClaw核心组件

curl -fsSL https://openclaw.ai/install.sh | bash

# 配置Qwen3.5-9B本地服务

openclaw onboard --provider=qwen --model=qwen3-9b

关键配置项说明:

- 模型地址填星图平台提供的

http://localhost:8080/v1(假设已部署Qwen3.5-9B镜像) - 上下文窗口设为8192以支持长代码分析

- 启用

coder-skill技能包获得代码理解能力

2.2 开发环境桥接技巧

在VS Code中配置任务快捷键(keybindings.json):

{

"key": "ctrl+alt+r",

"command": "workbench.action.terminal.sendSequence",

"args": {

"text": "openclaw exec --prompt=\"${selectedText}\" --task=code-review\u000D"

}

}

这样选中代码后按快捷键,就能直接发送到OpenClaw处理。我在.zshrc里还加了别名:

alias cr="openclaw exec --task=code-review --format=markdown"

3. 代码审查实战案例

3.1 发现隐藏的业务逻辑漏洞

审查一段电商优惠券代码时,Qwen3.5-9B给出惊人洞察:

# 原始代码

def calculate_discount(user, coupon):

if user.vip_level > 3:

return coupon.amount * 1.2

return coupon.amount

模型输出:

风险提示:未校验优惠券是否适用于当前商品类目。VIP用户可能叠加品类限制外的折扣,导致超预期损失。建议增加:

if not coupon.applicable_to(user.current_cart): raise InvalidCouponError()

这个建议帮我堵住了可能造成百万损失的逻辑漏洞。

3.2 复杂条件链的化简建议

面对如下多层嵌套:

function getShippingFee(order) {

if (order.country === 'US') {

if (order.weight > 10) {

if (order.express) {

return 25;

} else {

return 15;

}

} else {

// 更多嵌套...

}

}

// 其他分支...

}

模型不仅指出可读性问题,还给出具体重构方案:

可维护性建议:使用策略模式或查表法替代嵌套。示例改造:

const FEE_RULES = { US: { base: 10, overweight: 5, express: 10 }, // 其他地区规则... }; function getShippingFee(order) { const rule = FEE_RULES[order.country]; return rule.base + (order.weight > 10 ? rule.overweight : 0) + (order.express ? rule.express : 0); }

4. 测试用例生成的黑科技

4.1 智能生成边界条件

对简单登录函数:

def login(username, password):

if not username or not password:

return False

return db.validate_user(username, password)

传统单元测试可能只测成功/失败场景。而Qwen3.5-9B生成的测试集包含:

- SQL注入特征的password

- 超长username(测试字段截断)

- Unicode特殊字符

- 空字符串与None的排列组合

更惊艳的是会自动标注每个用例的测试目的:

# 测试点:验证空密码处理

def test_login_empty_password():

assert not login("admin", "")

4.2 上下文感知的Mock设计

当审查到数据库操作代码时,模型不仅生成测试用例,还会建议Mock方案:

# 原始代码

def save_user(user):

if user.email.endswith('@test.com'):

return False

return db.execute("INSERT INTO users VALUES (?, ?)",

[user.name, user.email])

模型输出:

测试建议:需要模拟两类异常场景:

- 数据库连接失败时的异常处理

- 违反唯一约束时的回滚机制

推荐使用unittest.mock补丁:

@patch('db.execute') def test_save_user_with_db_error(mock_db): mock_db.side_effect = DatabaseError("Connection failed") assert not save_user(User("test", "a@test.com"))

5. 避坑指南与性能优化

5.1 Token消耗控制技巧

初期我直接发送整个代码文件,导致单次审查消耗上万Token。后来采用分块策略:

# 用awk按函数拆分代码文件

awk '/^def /{if(f)close(f);f="func_"NR".py"}{print>f}' module.py

# 并行处理各函数文件

find . -name "func_*.py" | xargs -P 4 -I {} openclaw exec --prompt-file={}

配合--max-tokens=2000限制响应长度,成本降低70%。

5.2 结果可靠性验证

发现模型有时会"幻觉"出不存在的代码问题。我的应对方案:

- 关键问题要求给出具体行号证据

- 对高危建议手动验证

- 设置置信度阈值过滤低质量反馈

在.openclaw/config.json中添加:

{

"quality_control": {

"min_confidence": 0.7,

"require_line_reference": true

}

}

6. 开发者工作流重塑

现在我的代码提交流程变成:

- 本地修改后触发OpenClaw审查

- 根据AI建议迭代改进

- 生成针对改动的单元测试集

- 人工复核后提交

典型效果:

- 代码缺陷率下降约40%

- 单元测试覆盖率从60%提升到85%+

- 复杂函数重构时间缩短一半

最宝贵的不是发现问题,而是模型解释"为什么这是问题"的过程,这让我成长为更严谨的开发者。

获取更多AI镜像

想探索更多AI镜像和应用场景?访问 CSDN星图镜像广场,提供丰富的预置镜像,覆盖大模型推理、图像生成、视频生成、模型微调等多个领域,支持一键部署。

更多推荐

已为社区贡献26条内容

已为社区贡献26条内容

所有评论(0)