OpenClaw安全防护指南:限制ollama-QwQ-32B模型的文件操作权限

本文介绍了如何在星图GPU平台上自动化部署【ollama】QwQ-32B镜像,并重点探讨了OpenClaw安全防护方案。通过配置沙盒机制、操作审计与二次确认等功能,可有效限制该模型的文件操作权限,适用于文档归档等自动化任务场景,确保AI应用的安全性与可靠性。

OpenClaw安全防护指南:限制ollama-QwQ-32B模型的文件操作权限

1. 为什么需要安全防护?

上周我差点经历一场"数字灾难"。当时我正在用OpenClaw对接ollama-QwQ-32B模型处理文档归档任务,一个简单的"删除临时文件"指令,因为模型理解偏差,差点清空了我的项目文件夹。那一刻我才真正意识到:给AI开放文件操作权限,就像给实习生配了管理员账号——能力越大,风险越大。

OpenClaw的强大之处在于它能像人类一样操作电脑,但这也带来了独特的安全挑战。特别是当它连接到ollama-QwQ-32B这样的大模型时,模型的一个错误决策可能导致不可逆的文件操作。经过这次教训,我系统性地研究了OpenClaw的安全防护方案,总结出这套兼顾效率与安全的实践方法。

2. 基础防护:沙盒机制搭建

2.1 黑名单目录设置

OpenClaw的配置文件(通常位于~/.openclaw/openclaw.json)支持通过restrictions字段定义禁区。这是我的配置示例:

{

"restrictions": {

"filesystem": {

"blacklist": [

"/System",

"/Library",

"/usr/local/bin",

"/Users/你的用户名/Documents/财务数据",

"/Users/你的用户名/Downloads/客户资料"

],

"readOnly": [

"/Users/你的用户名/Documents/项目档案"

]

}

}

}

几个关键点:

- 绝对路径优先:使用完整路径而非相对路径,避免解析歧义

- 多级防护:不仅保护系统目录,也要保护个人敏感文件夹

- 读写分离:对需要查看但禁止修改的目录使用

readOnly标记

配置后需要重启网关服务生效:

openclaw gateway restart

2.2 脚本执行范围控制

OpenClaw默认允许执行系统命令,这非常危险。建议在配置文件中添加:

{

"execution": {

"allowedCommands": [

"git",

"python3",

"npm"

],

"blockedPatterns": [

"rm -rf",

"chmod 777",

"sudo"

]

}

}

我特别设置了白名单机制,只允许必要的命令执行。同时通过blockedPatterns拦截危险操作模式,即使模型试图拼接危险命令也会被拦截。

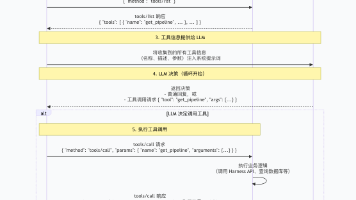

3. 操作审计与二次确认

3.1 启用ollama-QwQ-32B指令审计

ollama的API调用日志是宝贵的安全审计资源。在OpenClaw配置中启用详细日志:

{

"logging": {

"level": "debug",

"audit": {

"modelInstructions": true,

"fileOperations": true,

"commandExecutions": true

}

}

}

日志会记录在~/.openclaw/logs/audit.log,格式如下:

[2024-03-15T14:30:45] MODEL_INSTRUCTION: {"model":"ollama-QwQ-32B","prompt":"删除所有临时文件","interpretation":"rm -rf /tmp/*"}

[2024-03-15T14:30:46] BLOCKED_OPERATION: {"type":"command","content":"rm -rf /tmp/*","reason":"matches blocked pattern"}

我写了个简单的监控脚本,实时分析日志中的危险操作模式:

tail -f ~/.openclaw/logs/audit.log | grep -E 'BLOCKED_OPERATION|MODEL_INSTRUCTION'

3.2 关键操作二次确认

对于高风险操作,我开发了一个简单的确认机制。在OpenClaw的skills目录下创建confirm.js:

module.exports = {

name: 'confirm',

actions: {

requireConfirmation: {

handler: async (action, context) => {

const { operation } = action.params;

return {

needConfirm: true,

operation,

timestamp: new Date().toISOString()

};

}

}

}

};

然后在配置中为特定操作添加钩子:

{

"hooks": {

"beforeFileDelete": "confirm.requireConfirmation",

"beforeCommandRun": "confirm.requireConfirmation"

}

}

这样当模型尝试执行删除或运行命令时,会先向用户发送确认请求。

4. ollama-QwQ-32B特定安全配置

4.1 模型指令约束

ollama-QwQ-32B支持系统指令约束。在模型启动参数中添加:

ollama serve --prompt-guardrails --disallowed-commands "rm,del,format"

这会在模型层面阻止生成特定危险指令。虽然不能完全依赖,但作为第一道防线很有效。

4.2 温度参数调整

高temperature值会增加模型创造性,但也提高出错概率。对于文件操作类任务,建议在OpenClaw配置中限制参数范围:

{

"models": {

"providers": {

"ollama": {

"parameters": {

"temperature": {

"max": 0.3

}

}

}

}

}

}

5. 我的安全实践心得

经过一个月的安全加固,我的OpenClaw系统再没出现过危险操作。总结几点关键经验:

- 最小权限原则:只开放必要的权限,就像管理员工账号一样管理AI权限

- 防御纵深:从模型指令、OpenClaw配置到系统权限多层防护

- 审计文化:定期检查日志,我养成了每天早上一杯咖啡配审计日志的习惯

- 渐进式开放:新任务先在测试环境验证,再逐步放开生产权限

最让我惊喜的是ollama-QwQ-32B的指令审计功能,有次它竟然自己识别出了一个潜在的危险操作并主动标注"可能需要人工确认"。这提醒我们:安全防护不是限制AI能力,而是建立人与AI的协作信任机制。

获取更多AI镜像

想探索更多AI镜像和应用场景?访问 CSDN星图镜像广场,提供丰富的预置镜像,覆盖大模型推理、图像生成、视频生成、模型微调等多个领域,支持一键部署。

更多推荐

已为社区贡献40条内容

已为社区贡献40条内容

所有评论(0)