AI助手安全配置:Awesome Claude Skills访问控制与审计完整指南

在当今AI驱动的工作流中,安全配置是保护敏感数据和确保合规性的关键环节。Awesome Claude Skills作为一个精选的Claude AI工作流资源库,提供了丰富的工具和技能来定制AI助手。本文将详细介绍如何在Awesome Claude Skills中实施有效的访问控制与审计策略,帮助你构建安全可靠的AI助手系统。## 为什么AI助手安全配置至关重要随着AI助手在工作和生活中的广

AI助手安全配置:Awesome Claude Skills访问控制与审计完整指南

在当今AI驱动的工作流中,安全配置是保护敏感数据和确保合规性的关键环节。Awesome Claude Skills作为一个精选的Claude AI工作流资源库,提供了丰富的工具和技能来定制AI助手。本文将详细介绍如何在Awesome Claude Skills中实施有效的访问控制与审计策略,帮助你构建安全可靠的AI助手系统。

为什么AI助手安全配置至关重要

随着AI助手在工作和生活中的广泛应用,安全风险也日益凸显。未经适当配置的AI助手可能导致数据泄露、权限滥用等严重问题。Awesome Claude Skills作为一个开源项目,其安全配置尤为重要,因为它涉及到多个第三方工具和服务的集成。

有效的访问控制和审计策略可以帮助你:

- 防止未授权访问敏感数据

- 追踪和监控AI助手的所有活动

- 确保符合数据保护法规

- 及时发现和响应安全漏洞

访问控制基础:用户ID的重要性

在Awesome Claude Skills中,用户ID是实现访问控制的基础。它们决定了哪个用户的连接、数据和权限用于工具执行。选择合适的用户ID对于确保安全和适当的数据隔离至关重要。

错误的用户ID使用方式

以下是一些常见的错误做法,可能导致严重的安全风险:

// 错误示例:在生产多用户应用中使用'default'

async function handleUserRequest(req: Request) {

const session = await composio.create('default', {

toolkits: ['gmail', 'slack']

});

// ❌ 所有用户共享同一个会话

// ❌ 没有数据隔离

// ❌ 安全隐患

// ❌ 用户A可以访问用户B的电子邮件!

}

另一个常见错误是使用电子邮件地址作为用户ID:

// 错误示例:使用电子邮件地址作为用户ID

async function handleUserRequest(req: Request) {

const session = await composio.create(req.user.email, {

toolkits: ['github']

});

// ❌ 电子邮件可以更改

// ❌ 破坏会话连续性

// ❌ 历史数据丢失

}

正确的用户ID使用方式

使用数据库用户ID

// 正确示例:使用数据库用户ID(UUID、主键等)

import { Composio } from '@composio/core';

import { VercelProvider } from '@composio/vercel';

const composio = new Composio({

provider: new VercelProvider()

});

async function handleUserRequest(req: Request) {

// 从身份验证系统获取用户ID

const userId = req.user.id; // 例如:"550e8400-e29b-41d4-a716-446655440000"

// 为此用户创建隔离会话

const session = await composio.create(userId, {

toolkits: ['gmail', 'slack']

});

const tools = await session.tools();

// ✅ 每个用户都有自己的会话

// ✅ 完全的数据隔离

// ✅ 用户A无法访问用户B的数据

// ✅ 连接与正确的用户关联

return await agent.run(req.message, tools);

}

使用身份验证提供商ID

// 正确示例:使用身份验证提供商ID

import { Composio } from '@composio/core';

import { VercelProvider } from '@composio/vercel';

const composio = new Composio({

provider: new VercelProvider()

});

async function handleClerkUser(userId: string) {

// 使用Clerk用户ID

// 例如:"user_2abc123def456"

const session = await composio.create(userId, {

toolkits: ['github']

});

return session;

}

组织级应用

对于组织级应用,应使用组织ID而非个人用户ID:

// 正确示例:为组织级应用使用组织ID

import { Composio } from '@composio/core';

import { VercelProvider } from '@composio/vercel';

const composio = new Composio({

provider: new VercelProvider()

});

// 当应用在组织级别连接时(非个人用户)

async function handleOrgLevelApp(req: Request) {

// 使用组织ID,而非个人用户ID

const organizationId = req.user.organizationId;

const session = await composio.create(organizationId, {

toolkits: ['slack', 'github'], // 组织范围的工具

manageConnections: true

});

// 组织中的所有用户共享这些连接

// 非常适合团队协作工具

const tools = await session.tools();

return await agent.run(req.message, tools);

}

用户ID最佳实践

-

使用稳定、不可变的标识符

- 推荐:数据库主键(UUIDs)、身份验证提供商用户ID、不可变的用户标识符

- 避免:电子邮件地址(可更改)、用户名(可修改)、电话号码(可更改)

-

确保唯一性

- 使用数据库保证的唯一ID

- 使用身份验证提供商保证的唯一ID

-

与身份验证系统匹配

- 在Express.js中使用Passport

- 在Next.js中使用Clerk

- 在FastAPI中使用Auth0

-

多租户命名空间

- 当每个用户有多个应用/工作区时使用

- 例如:

app_${appId}_user_${user.id}

-

在应用中保持一致

- 在Tool Router、直接工具执行和连接的账户中使用相同的用户ID

安全的会话管理

会话管理是访问控制的另一个关键方面。在Awesome Claude Skills中,正确的会话管理可以防止未授权访问和数据泄露。

会话隔离的重要性

每个用户都应该有自己的隔离会话,确保一个用户不能访问另一个用户的数据。Composio SDK提供了创建隔离会话的功能,如前面的代码示例所示。

会话安全的最佳实践

-

不要在生产多用户应用中使用'default'用户ID

- 'default'仅适用于开发、测试、单用户应用和演示原型

-

服务器端验证用户ID

// 始终验证用户ID与已认证用户匹配 app.post('/api/agent/:userId', authenticateUser, async (req, res) => { const requestedUserId = req.params.userId; const authenticatedUserId = req.user.id; // 验证用户只能访问自己的数据 if (requestedUserId !== authenticatedUserId) { return res.status(403).json({ error: 'Forbidden' }); } const session = await composio.create(authenticatedUserId, config); }); -

不要向客户端暴露用户ID

// ❌ 错误:向客户端暴露用户ID app.get('/api/session', (req, res) => { res.json({ sessionId: session.sessionId, userId: req.user.id // ❌ 敏感信息 }); }); // ✅ 正确:仅在服务器端保留用户ID app.get('/api/session', (req, res) => { res.json({ sessionId: session.sessionId // 不要向客户端发送userId }); });

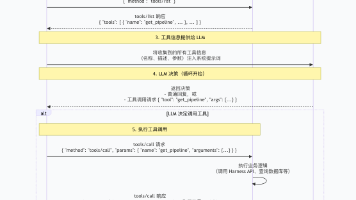

工具访问控制策略

在Awesome Claude Skills中,可以通过限制工具访问来增强安全性。这可以防止AI助手执行未授权的操作。

限制工具访问的方法

-

在会话创建时指定允许的工具集

const session = await composio.create(userId, { toolkits: ['gmail', 'slack'] // 只允许访问这些工具 }); -

使用Composio SDK的工具限制功能 如app-auth-configs.md中所述,可以配置工具访问权限。

-

实现自定义工具访问控制逻辑 根据用户角色、组织策略等实现更复杂的访问控制。

审计与监控

有效的审计和监控是安全配置的重要组成部分。它们可以帮助你跟踪AI助手的活动,检测异常行为,并满足合规要求。

审计跟踪功能

Awesome Claude Skills中的一些工具提供了审计跟踪功能:

-

Zendesk自动化:在GET_BY_ID响应中包含工单评论和审计信息,如zendesk-automation/SKILL.md所述。

-

PagerDuty自动化:提供

PAGERDUTY_AUDIT_ESCALATION_POLICY_RECORDS功能,用于查看策略的审计跟踪,如pagerduty-automation/SKILL.md所述。 -

BambooHR自动化:跟踪员工数据的变更,如bamboohr-automation/SKILL.md所述。

实现自定义审计日志

除了内置功能外,你还可以实现自定义审计日志:

-

记录所有工具调用

// 记录工具调用的示例 async function executeToolWithAudit(userId, toolName, params) { // 记录审计信息 await auditLogger.log({ userId, timestamp: new Date(), action: 'tool_execution', toolName, params: maskSensitiveData(params), // 确保敏感数据被屏蔽 ipAddress: req.ip, userAgent: req.headers['user-agent'] }); // 执行工具 return await composio.tools.execute(toolName, { userId, arguments: params }); } -

监控敏感操作 特别关注涉及敏感数据的操作,如电子邮件访问、文件存储等。

-

定期审查审计日志 建立定期审查机制,以检测异常模式或潜在的安全问题。

安全配置检查清单

为确保你的Awesome Claude Skills安全配置全面有效,使用以下检查清单:

访问控制

- 使用稳定、不可变的用户ID

- 为每个用户创建隔离的会话

- 不在生产环境中使用'default'用户ID

- 服务器端验证用户ID

- 限制工具访问权限

数据安全

- 过滤敏感信息

- 不在UI中显示完整的连接数据

- 实施数据屏蔽技术

- 遵循最小权限原则

审计与监控

- 启用审计跟踪功能

- 记录所有工具调用

- 监控敏感操作

- 定期审查审计日志

合规性

- 确保符合数据保护法规

- 维护安全审计记录

- 实施数据保留策略

总结

安全配置是Awesome Claude Skills使用中的关键环节。通过正确实施访问控制、会话管理、工具权限限制和审计监控,你可以大大降低安全风险,保护敏感数据,并确保AI助手系统的合规性。

记住,安全是一个持续的过程。定期审查和更新你的安全配置,以应对新出现的威胁和变化的需求。通过遵循本文介绍的最佳实践,你可以构建一个安全、可靠的AI助手系统,充分利用Awesome Claude Skills的强大功能,同时保护你的数据和隐私。

要了解更多关于Awesome Claude Skills的安全最佳实践,请参考composio-sdk/rules/tr-userid-best-practices.md和mcp-builder/reference/mcp_best_practices.md。

更多推荐

已为社区贡献7条内容

已为社区贡献7条内容

项目地址: https://gitcode.com/GitHub_Trending/aw/awesome-claude-skills

项目地址: https://gitcode.com/GitHub_Trending/aw/awesome-claude-skills

所有评论(0)