xray与burp/rad联动

一. 介绍xray (https://github.com/chaitin/xray) 是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动、被动多种扫描方式,自备盲打平台、可以灵活定义 POC,功能丰富,调用简单,支持 Windows / macOS / Linux 多种操作系统,可以满足广大安全从业者的自动化 Web 漏洞探测需求。xray经常用来与burp联动进行被动式扫描,在进行内网

目录

介绍

xray (https://github.com/chaitin/xray) 是从长亭洞鉴核心引擎中提取出的社区版漏洞扫描神器,支持主动、被动多种扫描方式,自备盲打平台、可以灵活定义 POC,功能丰富,调用简单,支持 Windows / macOS / Linux 多种操作系统,可以满足广大安全从业者的自动化 Web 漏洞探测需求。

xray经常用来与burp联动进行被动式扫描,在进行内网web渗透的时候,能大大提高渗透效率。

一、xray与burp suite联动

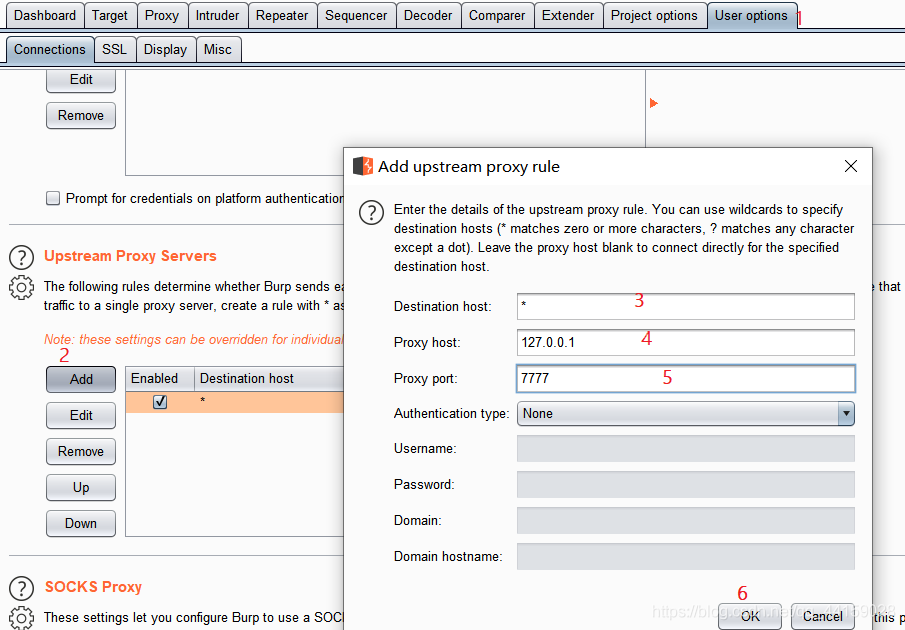

1. bp配置

在常规的抓包基础上,burp在配置一个下游的代理。将流量抓发给xray进行扫描。在bp能抓到网站数据包的基础上进行如下配置。这里bp将流量抓发到本机的7777端口

2. 开启xray

在xray exe程序的目录下进入cmd,执行以下命令。xx.html是扫描到的漏洞的保存文件

xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output xx.html

二、自动化扫描

xray还支持自动化扫描,爬虫自动爬取网页

xray_windows_amd64.exe webscan --basic-crawler url地址 --html-output xx.html三、xray与rad联动

rad也为长亭科技开发的一款目录爬取工具,因为xray自动化爬取功能欠佳,所以结合rad可以更高效的自动爬取。注意,rad只是爬取目标的目录,不爬取子域!!

下载 ——> https://github.com/chaitin/rad

1. 社区版 xary开启代理监听

xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output proxy.html

2. rad对目标进行爬取

rad_windows_amd64.exe -t http://example.com -http-proxy 127.0.0.1:7777

这样rad爬取的结果会自动转给xray进行扫描

批量自动化扫描

更多推荐

已为社区贡献13条内容

已为社区贡献13条内容

所有评论(0)