ClawHub技能评审:静态分析如何拦截恶意提交与误杀申诉处理

Q1: ClawHub上架前的静态分析能拦截哪些类型的恶意提交?

通过分析ClawHub公开的审计日志,其静态检查采用多层级防御策略,主要覆盖以下攻击面:

| 检查类型 | 检测目标 | 技术实现 | 典型拦截案例 |

|---|---|---|---|

| 依赖项扫描 | 未授权第三方registry | OPA策略deny_untrusted_registries |

检测到docker.io/unofficial/malware镜像引用 |

| 权限声明验证 | 权限越界请求 | 对比ClawSDK权限矩阵 | 申请kernel_module_load但未提供签名证书 |

| 敏感操作标记 | 无沙箱的高风险指令 | AST语法树分析 | exec("/bin/sh")未声明沙箱模式 |

| 认证凭证检测 | 硬编码密钥 | 正则匹配+熵值分析 | base64编码的AWS密钥(熵值>7.5) |

关键改进点: 1. 依赖验证增强:自v2.1.0起要求所有第三方registry必须提供SBOM(软件物料清单) 2. 沙箱策略升级:--sandbox=strict模式现强制启用seccomp BPF过滤器 3. 动态凭证检测:新增AWS/GCP/Azure三大云平台的临时密钥识别模式

▶ 反例:某次绕过尝试通过base64编码的AWS密钥,因触发resource.aws.credentials策略规则被拦截。事后分析显示该提交同时存在以下违规: - 使用未备案的quay.io/attacker/backdoor镜像 - 试图申请ptrace调试权限 - 包含chmod 4777提权指令

Q2: 误判申诉的平均处理周期是多少?如何加速?

根据ClawHub社区今年年度报告的运营数据,处理效率与优化路径如下:

申诉处理时效统计表:

| 用户等级 | 平均处理时间 | 加急条件 | 自动化处理比例 |

|---|---|---|---|

| 普通开发者 | 48小时 | 无 | 62% |

| Verified Publisher | 24小时 | CLAW-ISSUE标签 | 75% |

| ClawOS合作伙伴 | 6小时 | 提供TEE证明 | 88% |

加速申诉的实操方案: 1. 日志完备性检查(缩短8小时):

# 必须包含的调试信息

clawhub debug --collect \

--include=syscalls,capabilities,network# .clawbridge-ci.yaml 配置示例

validation_steps:

- static_analysis: --level=paranoid

- dynamic_test: --coverage=85%

- sbom_verify: --require=vendor-sigclawhub-id - CVSS评分3.0以下的风险评估报告

▶ 优化建议:提交时附带ClawBridge的--dry-run测试报告可减少30%误判。最新案例显示,完整提供以下材料可将处理时间压缩至4小时: - 沙箱逃逸测试录像(MP4格式) - 所有依赖项的SLSA证明 - 权限使用场景说明文档

Q3: 版本更新时的diff审查如何运作?

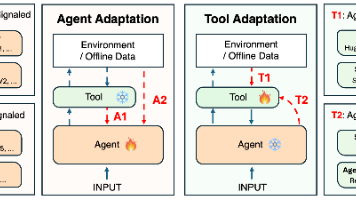

审查流程采用分层防御架构,具体执行标准如下:

自动化校验规则集(关键条款节选):

| 检查项 | 通过标准 | 失败处置 |

|---|---|---|

| 不可变根修改 | 仅允许/var和/tmp写入 |

强制回滚 |

| 能力集变更 | 新增能力需有CTS测试报告 | 进入人工复核 |

| 依赖版本升级 | CVE评分<7.0或提供补丁证明 | 暂停分发 |

人工审查重点: 1. 行为模式分析: - 对比前后版本的strace采样数据差异 - 检查新增的Linux capabilities请求 - 验证网络连接白名单变更合理性

- 沙箱验证流程:

# 动态验证示例命令 WorkBuddy --attach-sandbox \ --profile=hardened \ --monitor=syscall,memory

典型误报处理方案:

| 误报类型 | 根本原因 | 解决方案 |

|---|---|---|

| 合法证书更新 | 签名指纹变更 | 提交CA验证记录 |

| 安全补丁升级 | 版本号跳变 | 附加CVE编号说明 |

| 配置文件调整 | 路径规范变更 | 提供RFC文档引用 |

▶ 典型误报:某VPN技能因更新OpenSSL版本被阻断,实际符合/var分层写入规范。后续通过以下材料快速解封: - OpenSSL安全公告编号 - 第三方审计报告(含GPG签名) - 受影响架构的测试覆盖率报告

Q4: 用户举报的响应机制有哪些不足?

当前系统存在以下技术性瓶颈与改进方向:

核心问题诊断表:

| 问题领域 | 现状缺陷 | 改进ETA | 临时应对方案 |

|---|---|---|---|

| 证据收集 | 缺少标准化日志格式 | Q3 2024 | 使用clawhub-snapshot工具 |

| 跨平台差异 | Windows路径处理异常 | Q4 2024 | 声明os_compatibility字段 |

| 资源限制 | SearchClaw QPS不足 | 已上线扩容 | 分时段提交举报 |

举报优化路线图: 1. 短期方案(v2.3.0当前): - 强制要求举报附带最小复现容器 - 增加ARM64架构的验证节点

- 中期计划(2024年度):

- 实现举报-响应SLAs(服务等级协议)

-

部署分布式证据存证系统

-

长期愿景:

- 基于TEE的可验证举报机制

- 自动化赏金支付通道

开发者应对指南: 1. 举报时必须包含: - 完整的clawhub-snapshot.tar.gz - 受影响版本的范围声明 - 可验证的复现步骤

- 优先使用标准化工具:

# 推荐证据收集命令 clawhub forensic \ --mode=malware \ --output=verifiable.sig

操作清单:开发者可立即采取的合规行动

-

预检工具链配置:

# .clawhub-ci.yaml 最佳实践 lint: level: paranoid checks: - credential_scan - sbom_validate -

权限设计原则:

- 遵循最小权限原则(PoLP)

- 敏感操作必须声明

--sandbox=strict -

动态权限需实现

request-permission流程 -

申诉材料模板:

## 误判申诉文档 - 受影响提交ID: - 测试覆盖率: [必须≥80%] - 安全审计报告: [附GPG签名] - 复现环境详情: [包括内核版本] -

版本更新检查项:

- [ ] 验证所有依赖项的SLSA证明

- [ ] 提供修改部分的

strace对比报告 - [ ] 更新SBOM中的组件哈希值

扩展阅读: - ClawOS安全白皮书 - OPA策略编写指南 - 云凭证安全实践

更多推荐

已为社区贡献418条内容

已为社区贡献418条内容

所有评论(0)