命令行利器pskill实战:精准结束本地与远程进程

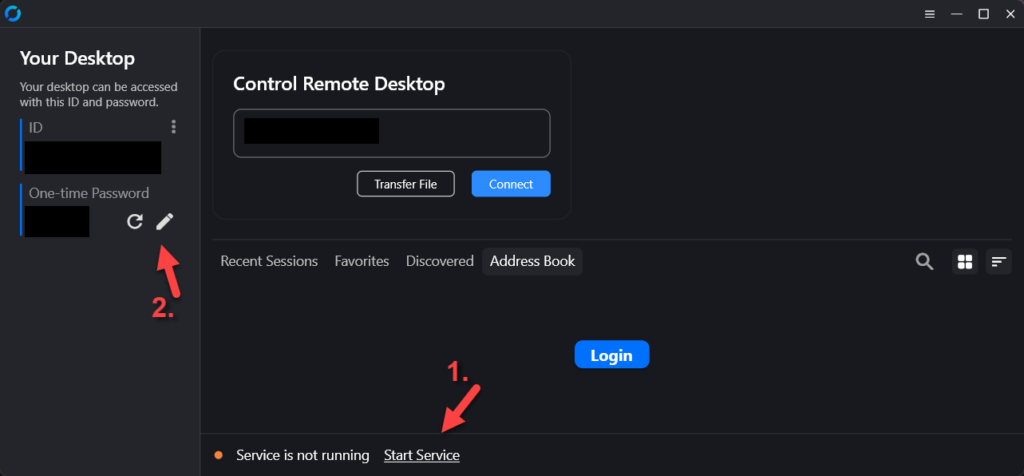

在大型企业IT运维中,员工终端常因长时间运行多个浏览器实例(如Chrome、Edge)导致内存泄漏或性能下降。尤其在共享设备或虚拟桌面环境(VDI)中,未关闭的浏览器会显著影响系统资源利用率。为此,可借助pskill实现远程批量清理闲置浏览器进程。

简介:在Windows系统中,pskill是Sysinternals Suite提供的强大命令行工具,可用于本地或远程强制终止指定进程。本文详细解析pskill_cmd结束程序的原理与使用方法,涵盖语法结构、参数说明及典型应用场景,如通过 pskill.exe -t cmd.exe 终止所有cmd进程。文章强调操作安全性,指导用户合理运用pskill进行进程管理,避免因误操作导致系统不稳定或数据丢失,适用于系统管理员和开发人员的日常维护与调试工作。

1. pskill_cmd结束程序的背景与核心价值

在现代IT运维和系统管理中,进程管理是保障系统稳定性、响应安全事件以及优化资源使用的核心任务之一。当某个应用程序或后台服务出现异常占用资源、无响应或存在潜在安全风险时,快速、精准地终止相关进程成为必要操作。传统的任务管理器或 taskkill 命令虽然具备基础的进程终止能力,但在处理复杂场景(如远程主机控制、批量进程清理、无人值守自动化)时显得力不从心。

正是在这样的背景下,Sysinternals团队开发的 pskill_cmd 工具应运而生。作为PsTools套件中的关键组件, pskill 不仅继承了Windows平台下强大的命令行控制能力,还拓展了本地与远程进程终止的灵活性。其基于NT内核级别的进程访问机制,允许管理员以编程方式调用 NtTerminateProcess 直接终结目标进程,具备更高的执行效率与跨网络操作能力。

本章将深入探讨 pskill_cmd 诞生的技术背景、其在企业级环境中的实际意义,并阐明为何它已成为系统管理员和安全工程师不可或缺的工具之一。通过理解其设计初衷与应用定位,读者将建立起对后续理论学习与实践操作的整体认知框架。

2. pskill工具原理与基本语法解析

在企业级系统管理中,进程终止操作远不止于“关闭一个程序”这样简单的动作。它涉及操作系统内核机制、安全权限控制、远程通信协议以及命令行参数设计等多个技术层面。 pskill 作为Sysinternals工具集中用于强制结束本地或远程进程的关键组件,其背后蕴含着对Windows NT架构深度理解的技术实现。本章将深入剖析 pskill 的工作机制、语法结构及其运行环境依赖,帮助高级运维人员和安全工程师掌握该工具的核心能力,并为后续的精准控制与自动化应用打下坚实基础。

2.1 pskill的工作机制与系统交互方式

pskill 之所以能在不依赖图形界面的情况下高效终止进程,关键在于它直接调用Windows底层API并与NT内核进行交互。不同于用户态的任务管理器, pskill 通过一系列系统级调用完成进程定位与销毁,具备更高的执行效率和更强的操作权限。这种机制使其能够穿透常规权限边界,在远程主机上实现跨会话的进程干预。

2.1.1 基于NT内核的进程访问机制

Windows操作系统自NT时代起便构建了一套完整的对象管理模型,所有资源(包括进程、线程、文件等)都被抽象为“内核对象”,并通过句柄(Handle)进行访问。每个进程在创建时都会被分配一个唯一的句柄标识符,该句柄由内核维护并受安全描述符保护。 pskill 正是利用这一机制,通过调用 NtOpenProcess 函数打开目标进程的句柄,从而获得对其进行操作的权利。

为了获取有效的句柄, pskill 必须满足两个前提条件:一是拥有足够的访问权限(如 PROCESS_TERMINATE ),二是目标进程处于可被枚举的状态。这通常要求执行账户具有管理员权限或已被授予 SeDebugPrivilege 调试特权。一旦成功打开句柄, pskill 即可进一步调用终止函数完成清理操作。

以下为 pskill 在内部可能使用的伪代码逻辑:

HANDLE hProcess = NtOpenProcess(

PROCESS_TERMINATE, // 请求终止权限

FALSE, // 不继承句柄

&ClientId // 进程唯一标识(PID)

);

if (hProcess != NULL) {

NtTerminateProcess(hProcess, STATUS_SUCCESS);

CloseHandle(hProcess);

}

逐行解读分析:

- 第1行:调用

NtOpenProcess请求打开指定进程的句柄,第一个参数PROCESS_TERMINATE表示仅需终止权限; - 第2行:

FALSE表示该句柄不会被子进程继承,避免权限扩散; - 第3行:

&ClientId是一个包含PID的结构体,用于定位目标进程; - 第5–7行:若句柄打开成功,则立即调用

NtTerminateProcess发送终止信号,随后关闭句柄释放资源。

此过程绕过了Windows外壳层(Explorer)和任务管理器的UI限制,实现了更底层、更快速的干预能力。

| 层级 | 工具类型 | 访问方式 | 权限需求 | 执行速度 |

|---|---|---|---|---|

| 用户态 | 任务管理器 | GUI + RPC | 普通用户(部分受限) | 较慢 |

| 用户态 | taskkill | 命令行 + WMI | 管理员 | 中等 |

| 内核接口 | pskill | 直接调用NT API | Debug权限 / 管理员 | 极快 |

说明: 上表对比了不同层级工具在进程访问机制上的差异。可以看出,

pskill位于最接近内核的位置,因此具备最高的执行优先级和最小的延迟。

graph TD

A[用户执行pskill命令] --> B{解析目标进程名/PID}

B --> C[调用RtlInitUnicodeString初始化字符串]

C --> D[使用NtQueryInformationProcess获取进程信息]

D --> E[调用NtOpenProcess请求句柄]

E --> F{是否获得句柄?}

F -- 是 --> G[调用NtTerminateProcess]

F -- 否 --> H[返回错误码如0x5 ACCESS_DENIED]

G --> I[关闭句柄并退出]

该流程图展示了 pskill 从命令输入到最终终止的完整内核交互路径,体现了其高度依赖系统原生API的特点。

2.1.2 如何通过NtTerminateProcess实现强制终止

NtTerminateProcess 是Windows Native API中的核心终止函数,位于 ntdll.dll 中,负责向指定进程发送不可捕获的终止请求。与 ExitProcess 不同, NtTerminateProcess 不会给目标进程任何清理资源的机会——它直接中断其执行流,强制释放所有占用的内存、句柄和线程。

当 pskill 调用 NtTerminateProcess(hProcess, ExitCode) 时,系统会执行以下步骤:

- 将目标进程状态标记为“Terminating”;

- 终止该进程中所有活动线程;

- 释放虚拟内存空间;

- 关闭所有打开的句柄;

- 更新进程对象引用计数,待归零后由内核回收。

由于这一过程发生在内核态,应用程序无法通过异常处理机制(如SEH或C++ catch块)拦截该信号,也无法执行 atexit() 注册的清理函数。这意味着任何未保存的数据都将永久丢失,这也是为何滥用 pskill 可能导致严重后果的原因之一。

下面是一段模拟 pskill 调用终止函数的C语言扩展示例:

#include <windows.h>

#include <winternl.h>

typedef NTSTATUS(NTAPI* pNtTerminateProcess)(

HANDLE ProcessHandle,

NTSTATUS ExitStatus

);

int main(int argc, char* argv[]) {

DWORD pid = atoi(argv[1]);

HANDLE hProc = OpenProcess(PROCESS_TERMINATE, FALSE, pid);

if (!hProc) {

printf("无法打开进程,错误码: %d\n", GetLastError());

return -1;

}

HMODULE hNtdll = GetModuleHandleA("ntdll.dll");

pNtTerminateProcess NtTerm = (pNtTerminateProcess)

GetProcAddress(hNtdll, "NtTerminateProcess");

NTSTATUS status = NtTerm(hProc, 0xC0000001); // 自定义退出码

CloseHandle(hProc);

if (status == 0) {

printf("进程 %d 已被强制终止\n", pid);

} else {

printf("终止失败,NTSTATUS: 0x%08X\n", status);

}

return 0;

}

参数说明与逻辑分析:

pid:从命令行传入的目标进程ID;OpenProcess:使用标准Win32 API尝试获取句柄,权限为PROCESS_TERMINATE;GetModuleHandle和GetProcAddress:动态加载ntdll.dll中的NtTerminateProcess函数地址,规避某些安全检测;NtTerm(hProc, 0xC0000001):调用Native API发起终止请求,第二个参数为自定义退出状态码;- 最终根据

NTSTATUS返回值判断操作结果。

值得注意的是,尽管 ExitProcess 或 TerminateProcess (Win32封装)也能达到类似效果,但 NtTerminateProcess 更为底层,且能绕过部分API钩子(Hook),常被用于反恶意软件对抗场景。

2.1.3 与Task Manager及taskkill的本质区别

虽然三者均可实现进程终止功能,但在实现机制、权限模型和适用场景方面存在本质差异。

| 特性 | 任务管理器 | taskkill | pskill |

|---|---|---|---|

| 调用层级 | 用户界面层 | Win32 API | Native API |

| 是否支持远程 | 是(有限) | 是(需WMI) | 是(基于RPC) |

| 强制程度 | 可协商退出 | 支持强制终止 | 完全强制 |

| 是否需要EULA同意 | 否 | 否 | 是(首次运行) |

| 支持进程树终止 | 否 | /t 参数支持 |

-t 参数支持 |

| 默认权限上下文 | 当前用户 | 当前用户 | 可指定用户 |

从上表可见, pskill 的最大优势在于其跨网络的能力和对Native API的直接调用。例如,在域环境中,管理员可通过 pskill \\DC01 notepad.exe 直接终止域控制器上的记事本实例,而无需登录目标机器。

此外, taskkill 依赖WMI服务( winmgmt )进行远程操作,若目标主机禁用了WMI或防火墙阻止了DCOM端口(135+动态端口),则无法执行;而 pskill 基于SMB/RPC通信,只要目标开启了 Remote Registry 或 Server 服务,并允许RPC调用,即可完成操作。

flowchart LR

subgraph TaskManager

direction TB

UI_Click --> WM_CLOSE --> App_Handles_Close

end

subgraph Taskkill

CMD_Input --> WMI_Query --> TerminateViaWin32API

end

subgraph Pskill

CLI_Command --> RPC_Call --> NtOpenProcess --> NtTerminateProcess

end

TaskManager -->|软终止| TargetApp

Taskkill -->|硬终止| TargetApp

Pskill -->|强制终止| TargetApp

该流程图清晰地展示了三种工具终止进程的不同路径:任务管理器倾向于友好退出, taskkill 通过WMI间接调用,而 pskill 则走RPC直达内核接口,形成一条最短、最强的执行链路。

2.2 命令行结构与参数功能详解

pskill 的设计遵循典型的Sysinternals风格:简洁、强大、高度可脚本化。其命令行语法虽看似简单,但每一个参数都承载着特定的安全或功能性职责。熟练掌握这些选项是实现精确控制的前提。

2.2.1 基础语法格式:pskill [\computername] [options] process

pskill 的基本语法如下:

pskill [\\<computer_name>] [-u user] [-p password] [-accepteula] <process>

其中:

- \\<computer_name> :可选,指定远程计算机名称;

- -u 和 -p :用于提供远程认证凭据;

- -accepteula :静默接受微软软件许可协议;

- <process> :可以是进程名(如 chrome.exe )或PID(如 1234 )。

例如:

pskill chrome.exe

pskill \\SRV01 -u admin -p Pass123! notepad.exe

pskill -accepteula 4567

上述命令分别实现了本地终止Chrome、远程终止服务器上的记事本、以及以静默模式终止PID为4567的进程。

重要提示:

- 若省略计算机名,则默认作用于本地系统;

- 若未提供用户名密码且当前登录账户无足够权限,则操作将失败;

- 首次运行 pskill 时必须接受EULA,否则会被阻塞,除非使用 -accepteula 参数。

2.2.2 -u 用户名指定与权限提升逻辑

-u 参数允许用户显式指定执行上下文的身份,这对于跨域或非本地管理员账户场景尤为重要。当连接远程主机时,Windows默认使用当前用户的凭据进行身份验证。但在某些情况下(如当前用户仅为普通成员),需要切换至高权限账户才能完成操作。

示例:

pskill \\FILESVR -u DOMAIN\Administrator -p SecretPass! explorer.exe

在此命令中, pskill 会尝试使用域管理员账户连接 FILESVR 并终止其 explorer.exe 进程。这实际上触发了一个双重身份验证过程:

- 网络级认证 :通过NTLM或Kerberos协议建立RPC会话;

- 本地权限检查 :目标系统验证该账户是否具有

SeDebugPrivilege或本地管理员组成员资格。

若任一环节失败,命令将返回错误代码(如5:Access Denied)。因此,使用 -u 不仅是为了“换个账号”,更是为了跨越信任边界的权限跃迁。

2.2.3 -p 密码传递的安全性考量

尽管 -p 提供了便利的身份认证方式,但其明文传输特性带来了显著安全风险。特别是在未启用加密通道(如SMB Signing或Kerberos)的网络中,密码可能被中间人截获。

解决方案包括:

- 使用带外认证(如提前映射驱动器);

- 在域环境中依赖Kerberos自动票据传递;

- 配合

runas /netonly启动pskill进程,复用已缓存凭据。

替代写法(更安全):

runas /user:DOMAIN\Admin "/netonly:powershell"

# 然后在新Shell中运行pskill,无需再输密码

pskill \\REMOTESVR svchost.exe

此时, pskill 会自动使用 runas 提供的网络凭据,避免在命令行中暴露密码。

2.2.4 -accepteula 自动接受许可协议的运行机制

每次首次运行Sysinternals工具时,系统会弹出EULA对话框要求用户点击“同意”。这对自动化脚本极为不利,会导致批处理挂起。

-accepteula 参数的作用是绕过该交互环节。其原理是:该参数会在注册表中创建一个标志项,通知后续调用“已授权”。

具体注册表路径:

HKEY_CURRENT_USER\Software\Sysinternals\<ToolName>\EulaAccepted

例如,对于 pskill ,键值为:

[HKEY_CURRENT_USER\Software\Sysinternals\PsKill\EulaAccepted] = 1 (REG_DWORD)

一旦该键存在,即使不加 -accepteula ,工具也不会再提示。

自动化部署建议:

可在镜像阶段统一设置注册表项,确保所有客户端预授权:

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Sysinternals\PsKill]

"EulaAccepted"=dword:00000001

或将以下命令集成进登录脚本:

reg add "HKCU\Software\Sysinternals\PsKill" /v EulaAccepted /t REG_DWORD /d 1 /f

如此便可实现真正的无人值守运行。

3. 基于进程名与PID的精确终止技术

在现代系统管理中,对进程的控制不再局限于简单的启动与停止。面对复杂的运行环境、多实例并发执行以及潜在的安全威胁,如何实现 精准、高效且安全地终止目标进程 ,成为运维人员必须掌握的核心技能之一。 pskill_cmd 作为Sysinternals工具集中最具实用价值的进程终止工具之一,其强大之处不仅在于支持本地与远程操作,更体现在它提供了多种维度的进程识别机制——尤其是基于 可执行文件名称 和 唯一进程标识符(PID) 的两种主流方式。本章将深入剖析这两种方法的技术原理、应用场景及实际操作流程,并通过代码示例、流程图与表格对比,全面揭示如何利用这些机制完成精细化进程控制。

3.1 使用可执行文件名称终止进程(如cmd.exe)

使用进程名进行终止是 pskill 最直观的操作模式,适用于批量清理同类型应用或快速响应常见异常行为。例如,在检测到大量未授权的命令提示符会话时,管理员可通过一条命令关闭所有 cmd.exe 实例。然而,这种看似简单的方式背后隐藏着复杂的匹配逻辑与潜在风险。

3.1.1 匹配规则解析:全路径 vs 映像名

pskill 在识别进程时依赖Windows系统的映像名(Image Name),即PE文件加载进内存后的短名称(通常为8.3格式)。这意味着即使一个恶意程序伪装成 explorer.exe 并放置于非系统目录,只要其映像名为 explorer.exe , pskill 仍会将其视为合法目标进行处理。

# 示例:终止所有名为 notepad.exe 的进程

pskill notepad.exe

该命令执行后, pskill 会遍历当前系统的活动进程列表,查找所有映像名为 notepad.exe 的条目,并调用 NtTerminateProcess 强制结束它们。值得注意的是,这里并不验证该进程是否来自 C:\Windows\System32\notepad.exe ,也不检查数字签名或文件哈希值。

为了进一步理解这一机制,我们可以通过PowerShell获取详细的进程信息:

Get-WmiObject Win32_Process | Where-Object { $_.Name -eq "notepad.exe" } | Select-Object ProcessId, ExecutablePath, CommandLine

输出示例:

| ProcessId | ExecutablePath | CommandLine |

|-----------|----------------------------------|---------------------|

| 4508 | C:\Windows\System32\notepad.exe | notepad.exe |

| 7216 | D:\malware\fake_note.exe | fake_note.exe |

尽管第二个进程实际路径不同,但其映像名仍为 notepad.exe ,因此会被 pskill notepad.exe 一并终止。

参数说明与逻辑分析 :

-pskill [process_name]:仅根据映像名匹配,不区分大小写。

- 不支持通配符(如*.exe),也不能指定完整路径直接杀进程。

- 若存在多个同名进程,全部被终止,无法选择性过滤。

这引出了一个重要问题: 安全性与精确性的权衡 。虽然基于映像名的操作效率高,但在高级持续性威胁(APT)场景下,攻击者常采用“命名欺骗”技术绕过检测,导致误杀或漏杀。

3.1.2 多实例同名进程的识别局限

当多个用户同时运行相同的应用程序(如Chrome浏览器、Excel等),系统会产生多个独立的 chrome.exe 或 excel.exe 进程。此时若使用 pskill chrome.exe ,则会导致 所有用户的Chrome实例被强制关闭 ,可能造成数据丢失或用户体验下降。

考虑以下企业环境中的典型场景:

- 用户A正在编辑重要文档;

- 用户B打开了数十个标签页用于调研;

- 安全扫描发现某个

chrome.exe与C2服务器通信; - 管理员执行

pskill chrome.exe以阻断威胁;

结果: 两名用户的工作均被中断 。

要解决此问题,必须结合其他属性进行筛选,例如 会话ID 、 用户名 或 父进程ID 。遗憾的是, pskill 本身不具备内置的过滤能力,需借助外部工具预筛选目标。

为此,可以构建如下流程图所示的联动查询机制:

graph TD

A[启动 tasklist /V] --> B{筛选条件}

B -->|用户名=Admin| C[提取对应PID]

C --> D[执行 pskill <PID>]

D --> E[确认进程已终止]

该流程展示了如何先通过 tasklist 获取详细信息,再提取符合条件的目标PID,最后交由 pskill 执行精准终止。

3.1.3 实战示例:关闭所有命令提示符窗口

假设某组织策略禁止普通用户开启命令行工具,现需编写脚本自动清除所有 cmd.exe 实例。

方法一:直接终止所有cmd.exe

@echo off

echo 正在终止所有命令提示符...

pskill cmd.exe

if %errorlevel% == 0 (

echo 成功终止所有cmd.exe进程。

) else (

echo 终止失败,错误代码:%errorlevel%

)

方法二:增强版脚本,排除系统关键会话

# PowerShell脚本:仅终止非SYSTEM用户的cmd.exe

$targetProcesses = Get-WmiObject Win32_Process -Filter "Name='cmd.exe'" |

Where-Object {

$owner = $_.GetOwner()

$owner.User -ne "SYSTEM"

}

foreach ($proc in $targetProcesses) {

Write-Host "即将终止 PID: $($proc.ProcessId), 用户: $($owner.User)"

Stop-Process -Id $proc.ProcessId -Force

}

代码逐行解读 :

1.Get-WmiObject Win32_Process:调用WMI接口获取所有进程对象;

2.-Filter "Name='cmd.exe'":仅加载映像名为cmd.exe的进程,提升性能;

3.Where-Object { ... }:进一步筛选,排除属于SYSTEM账户的实例(避免影响服务);

4.GetOwner():获取进程所有者信息;

5.Stop-Process -Force:强制终止目标进程(此处也可替换为pskill \\localhost $pid实现统一工具链);

这种方法显著提升了操作的安全性,体现了从“粗放式杀进程”向“精细化治理”的演进思路。

3.2 利用唯一进程标识符(PID)进行精准控制

相较于基于名称的模糊匹配, 使用PID进行终止是最精确的控制方式 。每个进程在其生命周期内拥有唯一的32位整数标识符(PID),操作系统通过PID管理资源分配、调度与通信。因此,通过PID操作可确保只影响特定目标,避免误伤其他同类进程。

3.2.1 获取目标进程PID的方法(tasklist、PowerShell、WMI)

要实施PID级控制,首要任务是准确获取目标PID。以下是三种常用方法及其特点比较:

| 工具/方法 | 命令示例 | 输出字段 | 是否支持远程 | 性能开销 |

|---|---|---|---|---|

tasklist |

tasklist /FI "IMAGENAME eq chrome*" |

映像名、PID、会话名、内存 | 支持 /S |

中等 |

PowerShell |

Get-Process chrome |

Id、Name、CPU、Path | 支持远程会话 | 较高 |

WMI (wmic) |

wmic process where "name='svchost.exe'" get ProcessId,CommandLine |

自定义字段 | 支持 /node: |

高 |

示例:通过tasklist查找特定进程PID

tasklist /FI "IMAGENAME eq powershell.exe" /FO CSV

输出:

"Image Name","PID","Session Name","Session#","Mem Usage"

"powershell.exe","1248","Console","1","45,200 K"

随后可提取PID 1248 并传入 pskill :

pskill 1248

示例:使用PowerShell动态获取并终止

$pidToKill = (Get-Process -Name "Teams" -ErrorAction SilentlyContinue | Select-Object -First 1).Id

if ($pidToKill) {

& "C:\Tools\PsTools\pskill.exe" $pidToKill

Write-Host "已终止 Teams 进程 (PID: $pidToKill)"

} else {

Write-Warning "未找到 Teams 进程"

}

参数说明 :

-Select-Object -First 1:防止多实例导致批量操作;

-&调用外部程序,确保路径正确;

-$pidToKill存储提取的PID值;

此方法适合集成到自动化脚本中,实现“查找+终止”一体化。

3.2.2 指定PID执行终止的操作步骤

一旦获得目标PID,即可使用 pskill 直接操作:

pskill 4508

如果目标位于远程主机,则语法为:

pskill \\REMOTE-HOST 4508

执行逻辑如下:

pskill尝试连接目标机器的admin$共享(依赖RPC over SMB);- 加载远程

svcctl服务句柄; - 打开目标PID对应的进程句柄(

OpenProcess(PROCESS_TERMINATE, FALSE, pid)); - 调用

NtTerminateProcess(hProcess, EXIT_CODE)发送终止请求; - 返回结果码(0表示成功)。

可通过以下C风格伪代码模拟底层调用过程:

HANDLE hProc = OpenProcess(PROCESS_TERMINATE, FALSE, target_pid);

if (hProc != NULL) {

NTSTATUS status = NtTerminateProcess(hProc, 0xC0000001); // STATUS_UNSUCCESSFUL

CloseHandle(hProc);

return (status == 0) ? 0 : GetLastError();

} else {

return GetLastError();

}

逻辑分析 :

-PROCESS_TERMINATE权限是终止进程的前提;

- 若进程受保护(如PatchGuard、反病毒软件守护),OpenProcess将失败;

-NtTerminateProcess为原生API,比TerminateProcess更底层,难以被Hook拦截;

3.2.3 PID重用问题与操作时机选择

尽管PID具有唯一性,但其生命周期有限。当进程退出后,操作系统会在一定延迟后回收PID,并可能将其重新分配给新创建的进程。

例如:

- 时间T0: notepad.exe 启动,分配PID 5000;

- 时间T1: pskill 5000 成功终止;

- 时间T2:另一程序(如 calc.exe )启动,恰好复用PID 5000;

- 若管理员在T2之后误再次执行 pskill 5000 ,将意外杀死计算器进程。

为规避此类风险,建议采取以下措施:

- 实时性原则 :获取PID与执行终止之间应尽量缩短时间间隔;

- 双重验证机制 :在终止前再次确认PID对应的映像名;

- 日志记录与审计 :保存每次操作的时间戳、目标PID及上下文信息;

下面是一个具备防重用功能的批处理脚本:

@echo off

setlocal enabledelayedexpansion

:: 获取第一个 notepad.exe 的PID

for /f "tokens=2 delims=," %%a in ('tasklist /FI "IMAGENAME eq notepad.exe" /FO CSV ^| findstr /i notepad') do (

set "PID=%%~a"

)

if defined PID (

echo 即将终止 notepad.exe (PID:!PID!)

:: 再次验证PID是否仍属于notepad.exe

tasklist /FI "PID eq !PID!" /FI "IMAGENAME eq notepad.exe" | findstr /i notepad >nul

if %errorlevel%==0 (

pskill !PID!

echo 终止成功。

) else (

echo 警告:PID !PID! 已被重用,终止操作取消。

)

) else (

echo 未找到 notepad.exe 进程。

)

代码逻辑解读 :

- 第一次tasklist获取PID;

- 使用嵌套findstr提取数值;

- 在pskill前再次查询,确保PID未被重用;

- 若第二次查询不匹配,则放弃操作;

该设计显著降低了因PID重用引发误杀的概率。

3.3 结合任务列表筛选器实现高效定位

在复杂的企业环境中,单纯依靠 pskill 无法满足精细化运维需求。必须将其与 tasklist 、 PowerShell 等查询工具结合,形成“ 发现→筛选→终止→验证 ”的闭环工作流。

3.3.1 使用tasklist /S与pskill联动查询

tasklist 支持远程查询功能,语法为:

tasklist /S \\RemoteHost /U Domain\Admin /P Pass123 /FI "STATUS eq NOT RESPONDING"

该命令列出远程主机上无响应的进程。我们可以将输出结果与 pskill 结合,构建自动清理脚本。

@echo off

set HOST=\\SRV-APP01

set USER=ADMIN

set PASS=SecurePass!

:: 查询无响应的进程

for /f "skip=3 tokens=1,2" %%a in ('tasklist /S %HOST% /U %USER% /P %PASS% /FI "STATUS eq NOT RESPONDING" 2^>nul') do (

echo 发现无响应进程:%%a (PID: %%b),正在终止...

pskill %HOST% %%b

)

参数说明 :

-/S:指定远程主机;

-/U /P:提供凭据;

-/FI:使用筛选器(Filter),支持多种条件;

-skip=3:跳过标题行;

-tokens=1,2:提取第一列(映像名)和第二列(PID);

此脚本能有效应对应用程序卡死问题,尤其适用于Web服务器、数据库中间件等长期运行的服务。

3.3.2 过滤特定用户或会话ID的进程

某些场景下需要按用户或会话隔离进程。例如,仅终止某个终端服务用户的全部应用。

:: 终止用户 DEV\User01 在会话2中的所有进程

tasklist /S \\TS-SERVER /U Admin /P Pass /FI "USERNAME eq DEV\User01" /FI "SESSION eq 2" /FO CSV | findstr .exe > proc_list.txt

for /f "skip=1 tokens=2 delims=," %%p in (proc_list.txt) do (

pskill \\TS-SERVER %%p

)

该脚本实现了跨会话的细粒度控制,适用于VDI环境下的用户会话清理。

3.3.3 脚本化整合:自动获取并杀掉异常进程

以下是一个完整的PowerShell脚本,用于监控并终止CPU占用超过80%且持续5分钟的进程:

$threshold = 80

$duration = 300 # 5分钟

$monitorInterval = 60

$highCpuProcesses = @{}

while ($true) {

$currentHigh = Get-Counter '\Process(*)\% Processor Time' |

ForEach-Object {$_.CounterSamples} |

Where-Object { $_.CookedValue -gt $threshold -and $_.InstanceName -notin @("Idle", "_Total", "System") }

foreach ($sample in $currentHigh) {

$pid = (Get-WmiObject Win32_Process -Filter "Name='${sample.InstanceName}.exe'").ProcessId

if (-not $highCpuProcesses.ContainsKey($pid)) {

$highCpuProcesses[$pid] = Get-Date

}

}

# 检查是否有进程超标时间过长

$now = Get-Date

foreach ($entry in $highCpuProcesses.GetEnumerator()) {

if (($now - $entry.Value).TotalSeconds -gt $duration) {

Write-Warning "进程 PID $($entry.Key) 持续高CPU,准备终止"

& "C:\Tools\PsTools\pskill.exe" $entry.Key

$highCpuProcesses.Remove($entry.Key)

}

}

Start-Sleep $monitorInterval

}

逻辑分析 :

- 使用性能计数器监控CPU使用率;

- 记录首次超标时间;

- 达到阈值后调用pskill终止;

- 支持长期驻留监控;

该脚本可用于构建轻量级资源治理系统。

3.4 错误处理与反馈信息解读

任何自动化操作都必须包含健全的错误处理机制。 pskill 在执行失败时返回标准Windows错误码,正确解读这些信息是保障运维可靠性的关键。

3.4.1 常见错误代码含义(如5: Access Denied, 31: Device unreachable)

| 错误码 | 含义 | 可能原因 |

|---|---|---|

| 0 | 成功 | 操作顺利完成 |

| 5 | Access Denied | 权限不足,未以管理员身份运行 |

| 31 | A device attached to the system is not functioning | 目标主机不可达或RPC服务未启用 |

| 53 | The network path was not found | 网络不通或防火墙阻止SMB/RPC |

| 1326 | Logon failure | 用户名或密码错误 |

| 1003 | Illegal operation attempted on a registry key that has been marked for deletion | 目标进程正在退出 |

例如,执行:

pskill \\DC01 svchost.exe

返回错误码5,则表明当前账户无权访问远程主机上的该进程。

解决方案包括:

- 使用域管理员账户;

- 配置目标主机的信任关系;

- 开启远程注册表服务与DCOM配置。

3.4.2 日志输出分析与调试技巧

启用详细日志有助于排查问题。可结合 > 重定向输出:

pskill \\WEB01 w3wp.exe > kill_log.txt 2>&1

日志内容可能包含:

Connecting to WEB01...

Access denied.

此外,使用 procmon 监控 pskill.exe 的API调用,可深入分析失败环节。

3.4.3 如何判断进程是否真正被终止

由于 pskill 使用异步终止机制,有时会出现“看似成功实则残留”的情况。建议采用双重验证:

$targetPid = 4508

& pskill $targetPid

Start-Sleep 2

$stillExists = Get-Process | Where-Object Id -eq $targetPid

if ($stillExists) {

Write-Error "进程仍未终止,可能受保护"

} else {

Write-Host "进程已成功终止"

}

结合心跳检测与资源释放状态,才能确认终止效果。

综上所述,基于进程名与PID的精确终止技术构成了 pskill 应用的基础。通过合理运用映像名匹配、PID锁定、联合查询与错误处理机制,管理员能够在保障系统稳定性的同时,实现灵活高效的进程治理。下一章将进一步探讨 -t 参数等高级功能,拓展至进程树级联终止等复杂场景。

4. 高级参数应用与多场景控制策略

在系统管理实践中, pskill_cmd 的基础功能虽已能满足多数进程终止需求,但其真正的威力体现在对高级参数的灵活运用以及在复杂运维场景中的策略性部署。随着企业IT环境日益复杂化——从本地工作站到跨域远程服务器、从单体服务架构到微服务集群——传统的单一进程杀灭方式已难以应对多样化的操作挑战。本章将深入剖析 pskill 工具中几个关键的高级参数(如 -t 、 -u 、 -p 及 accepteula 机制),并结合真实运维场景,探讨如何通过参数组合实现精细化、安全化和自动化的进程控制。

更为重要的是,我们将超越“执行即有效”的表层认知,转而关注 效率与风险的平衡 、 权限上下文的影响 以及 自动化脚本中的稳定性保障机制 。这些内容不仅适用于具备五年以上经验的系统管理员或安全工程师,也为 DevOps 团队在持续集成/持续部署(CI/CD)流程中处理进程冲突提供了可落地的技术路径。

4.1 -t 参数的深层作用:终止进程树结构

现代应用程序往往不是以孤立进程运行的,而是以“主进程+多个子进程”的形式构成一个完整的执行生态。例如,Chrome 浏览器启动后会派生出渲染进程、GPU 进程、网络服务进程等多个子进程;开发工具如 Visual Studio 或 PowerShell ISE 同样会创建辅助工作线程。若仅使用标准命令终止主进程映像名(如 chrome.exe ),可能遗漏部分仍在运行的子进程,导致资源泄漏甚至后续操作失败。

为此, pskill 提供了 -t 参数,用于递归终止整个进程树(Process Tree)。这一特性极大增强了工具在清理复杂应用时的彻底性。

### 4.1.1 父子进程关系与句柄继承机制

在 Windows NT 内核体系中,新进程通常由父进程通过调用 CreateProcess API 创建。在此过程中,操作系统允许父进程将某些句柄(如文件、管道、令牌等)传递给子进程,前提是这些句柄被标记为“可继承”(inheritable)。这种设计使得父子进程之间可以共享资源,但也带来了连锁终止的需求。

当主进程异常退出而未正确通知其子进程时,这些子进程将成为“孤儿进程”,继续占用内存、CPU 或网络端口。此时,仅杀死父进程并不能释放全部资源。 pskill -t 正是为此类情况设计的解决方案。

Windows 并不直接暴露“进程树”的概念于命令行接口,但 Sysinternals 工具内部通过查询 NtQueryInformationProcess 接口获取每个进程的“父进程ID”(PPID),然后构建出完整的进程层级结构。一旦指定 -t 选项, pskill 会:

- 获取目标进程的 PID;

- 遍历所有当前运行进程,找出 PPID 等于该 PID 的直接子进程;

- 对每个子进程递归执行相同查找,形成树状拓扑;

- 按深度优先顺序依次调用

NtTerminateProcess终止每一个节点。

该过程确保了整棵进程树被完全清除。

下面是一个典型的进程树示例(以 Chrome 为例):

graph TD

A[chrome.exe (PID: 1204)] --> B[Renderer Process (PID: 1588)]

A --> C[GPU Process (PID: 1602)]

A --> D[Utility Process (PID: 1701)]

D --> E[Network Service (PID: 1823)]

上图展示了 Chrome 主进程及其衍生的子进程结构。若不使用

-t,仅终止chrome.exe可能留下Network Service等后台组件仍在运行。

### 4.1.2 强制销毁整个进程链的技术实现

pskill -t 的底层依赖于 Windows 原生 API 和内核对象遍历能力。其实现逻辑如下所示(伪代码描述):

BOOL TerminateProcessTree(DWORD dwTargetPID) {

HANDLE hSnapshot = CreateToolhelp32Snapshot(TH32CS_SNAPPROCESS, 0);

PROCESSENTRY32 pe = { sizeof(PROCESSENTRY32) };

std::vector<DWORD> processesToKill;

std::queue<DWORD> pidQueue;

pidQueue.push(dwTargetPID);

while (!pidQueue.empty()) {

DWORD currentPID = pidQueue.front(); pidQueue.pop();

processesToKill.push_back(currentPID);

Process32First(hSnapshot, &pe);

do {

if (pe.th32ParentProcessID == currentPID) {

pidQueue.push(pe.th32ProcessID);

}

} while (Process32Next(hSnapshot, &pe));

}

CloseHandle(hSnapshot);

for (DWORD pid : processesToKill) {

HANDLE hProc = OpenProcess(PROCESS_TERMINATE, FALSE, pid);

if (hProc) {

TerminateProcess(hProc, 0);

CloseHandle(hProc);

}

}

return TRUE;

}

代码逻辑逐行解读分析:

| 行号 | 说明 |

|---|---|

| 1–3 | 初始化函数签名及变量声明,包括快照句柄、进程条目结构体。 |

| 5–6 | 定义两个容器: processesToKill 存储待终止的 PID 列表, pidQueue 实现广度优先搜索(BFS)遍历。 |

| 8 | 将初始目标 PID 加入队列,作为遍历起点。 |

| 10–23 | 循环遍历进程列表,查找所有父进程 ID 匹配当前节点的子进程,并将其加入待处理队列。 |

| 25–33 | 遍历最终收集的 PID 列表,逐一打开进程句柄并调用 TerminateProcess() 发起强制终止请求。 |

⚠️ 注意:

OpenProcess(PROCESS_TERMINATE)需要足够的访问权限,否则调用将失败(返回错误码 5:Access Denied)。

此算法的时间复杂度为 O(n²),其中 n 为系统中活跃进程数。尽管性能并非最优,但在典型企业终端上(n < 2000)仍可在毫秒级完成。

此外, pskill 在实际执行时会对每个进程尝试多次终止操作,并记录失败原因,提升了鲁棒性。

### 4.1.3 典型应用场景:结束包含子进程的应用程序

考虑以下常见运维场景:

场景一:清理驻留后台的 Electron 应用

许多基于 Electron 构建的桌面应用(如 Slack、Teams、VSCode)会在关闭主窗口后保留多个助手进程用于消息推送或自动更新。这些进程常驻内存且不易察觉,长期积累会导致系统变慢。

使用以下命令可彻底清除 VSCode 相关进程树:

pskill -t code.exe

该命令会终止所有名为 code.exe 的进程及其子孙进程,避免残留后台服务。

场景二:卸载前彻底终止 Java 应用

Java 应用(如 Tomcat、Jenkins)常以 java.exe 形式运行,且可能启动多个 JVM 实例。由于不同实例的启动参数各异,仅凭名称难以区分。此时可通过先定位特定 PID,再使用 -t 清理其完整生命周期:

tasklist /FI "IMAGENAME eq java.exe" /FO TABLE

:: 找到目标 PID,假设为 4820

pskill -t 4820

场景三:阻止勒索软件扩散

某些勒索软件家族(如 LockBit)采用多阶段攻击模式,主加载器生成多个加密子进程并行加密文件。若只杀死主进程,子进程仍可持续破坏数据。此时必须使用进程树终止机制进行阻断:

pskill -t malicious_loader.exe

综上, -t 参数的价值在于它提供了一种 结构性思维下的进程治理方式 ,使管理员能够跳出“点对点杀进程”的局限,进入“面状清理”的高阶操作层次。

4.2 本地与远程进程终止的操作差异

pskill 的强大之处不仅体现在本地控制能力,更在于其无缝支持远程主机上的进程管理。然而,本地与远程执行在权限模型、通信机制和语法规范上存在显著差异,理解这些区别是实现稳定跨主机运维的前提。

### 4.2.1 本地执行的简化模式与权限上下文

在本地执行 pskill 时,命令格式最为简洁:

pskill notepad.exe

此时, pskill 使用当前用户的登录会话上下文发起调用。若当前用户拥有管理员权限(或 UAC 已提升),则可终止大多数非系统级进程。

其执行流程如下:

- 解析输入参数,识别是否为进程名或 PID;

- 调用

CreateToolhelp32Snapshot枚举本地进程; - 匹配符合条件的目标进程;

- 使用

OpenProcess(PROCESS_TERMINATE)获取句柄; - 调用

TerminateProcess()发送终止信号。

整个过程无需网络通信,延迟极低(通常 < 50ms),适合嵌入批处理脚本或自动化任务。

| 特性 | 描述 |

|---|---|

| 执行速度 | 快(< 100ms) |

| 权限要求 | 当前用户需具备 PROCESS_TERMINATE 权限 |

| 是否需要 RPC | 否 |

| 是否受防火墙影响 | 否 |

表:本地执行

pskill的核心特性对比

值得注意的是,即使是以普通用户身份运行, pskill 也能终止自己创建的进程(如自己启动的 calc.exe ),这是由 Windows 的 DACL(Discretionary Access Control List)机制决定的。

### 4.2.2 远程调用时的计算机名语法规范(\hostname)

要对远程主机执行进程终止,必须遵循 UNC(Universal Naming Convention)命名规则,在目标进程前添加 \\hostname 前缀:

pskill \\REMOTESVR winlogon.exe

该语法触发 pskill 内部启用 DCOM(Distributed COM)或 RPC over SMB 协议连接目标机器的 Service Control Manager (SCM),并通过 Win32_Process 类调用远程 TerminateProcess 方法。

🔍 技术细节:

pskill实际上利用了 Windows Management Instrumentation (WMI) 的远程接口,尽管其并未显式调用wmic命令。

远程执行的基本流程如下图所示:

sequenceDiagram

participant Admin as 管理员主机

participant Target as 目标主机(\\REMOTESVR)

Admin->>Target: 建立 SMB/RPC 连接

activate Target

Target-->>Admin: 认证质询(NTLM/Kerberos)

Admin->>Target: 提交用户名/密码凭证

Target->>Target: 验证权限(本地管理员组?)

Target-->>Admin: 返回进程枚举结果

Admin->>Target: 发送 Terminate 请求(PID=XXX)

Target->>Target: 调用 NtTerminateProcess

Target-->>Admin: 返回执行状态(Success/Failure)

deactivate Target

图:

pskill远程执行的通信时序流程图

成功执行的前提包括:

- 目标主机开启 Remote Registry 和 DCOM Server Process Launcher 服务;

- 防火墙放行 TCP 135(RPC Endpoint Mapper)及动态端口范围(1024–65535);

- 当前用户在目标主机上有本地管理员权限。

### 4.2.3 跨域环境下身份认证的挑战与解决方案

在跨域环境中(如 DomainA 用户操作 DomainB 主机),默认的信任链断裂会导致身份验证失败。典型错误信息为:

Couldn't access REMOTESVR

Error code: 1722 – The RPC server is unavailable

这通常是由于 Kerberos 票据无法跨域传递所致。

解决方法有三种:

方案一:使用 -u 和 -p 显式指定凭据

pskill -u DOMAINB\Admin -p P@ssw0rd \\REMOTESVR explorer.exe

该方式绕过单点登录(SSO),强制使用指定账户连接目标主机。

方案二:配置信任关系或双向林信任

在 Active Directory 中建立域间信任,允许票据转发(S4U2Proxy),从而实现无缝认证。

方案三:使用 Credential Guard 缓存凭据

借助 cmdkey 命令预先存储远程凭据:

cmdkey /add:REMOTESVR /user:DOMAINB\Admin /pass:P@ssw0rd

pskill \\REMOTESVR spoolsv.exe

⚠️ 安全提示:明文密码应避免硬编码于脚本中,建议结合 GPO 或 LAPS(Local Administrator Password Solution)动态获取。

4.3 接受EULA许可的自动化处理机制

每次首次运行 pskill 时,Sysinternals 工具都会弹出最终用户许可协议(EULA)界面,要求手动确认。这对于自动化脚本或无人值守部署而言是致命障碍——会导致脚本卡死等待交互。

### 4.3.1 accepteula注册表项的作用原理

pskill 判断是否已接受 EULA 的依据是注册表键值:

HKEY_CURRENT_USER\Software\Sysinternals\PsKill\EulaAccepted

当该 DWORD 值等于 1 时,工具跳过提示直接执行;否则弹出对话框。

因此,静默部署的关键就是提前写入该注册表项。

### 4.3.2 静默部署中的预授权配置方法

可通过多种方式实现 EULA 自动接受:

方法一:使用 -accepteula 参数(推荐)

pskill -accepteula \\SERVER appcrash.exe

此参数的作用是在本次执行期间临时设置 EulaAccepted=1 ,并立即开始执行命令。它是官方支持的标准做法。

方法二:手动导入注册表

创建 .reg 文件内容如下:

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Sysinternals\PsKill]

"EulaAccepted"=dword:00000001

双击导入或通过组策略批量推送。

方法三:PowerShell 脚本写入

$regPath = "HKCU:\Software\Sysinternals\PsKill"

if (-not (Test-Path $regPath)) { New-Item -Path $regPath -Force }

Set-ItemProperty -Path $regPath -Name "EulaAccepted" -Value 1

✅ 建议在镜像制作阶段统一配置,确保所有终端开机即具备执行权限。

### 4.3.3 批量脚本中避免交互阻塞的最佳实践

在大规模自动化运维中,应始终将 EULA 处理纳入初始化阶段。示例如下:

@echo off

:: 初始化 PsTools 授权

reg add "HKCU\Software\Sysinternals\PsKill" /v EulaAccepted /t REG_DWORD /d 1 /f >nul

:: 批量终止远程机器上的旧版客户端

for /f %%i in (server_list.txt) do (

echo Processing %%i...

pskill \\%%i -accepteula old_client.exe

)

💡 提示:

-accepteula参数即使重复使用也不会造成副作用,建议在每条命令中都加上以增强健壮性。

4.4 多进程并发终止的效率与风险平衡

在大型组织中,经常需要同时清理数百台设备上的特定进程(如过期浏览器插件、恶意宏宿主等)。盲目并发执行 pskill 可能引发网络拥塞、认证风暴或误杀关键服务。

### 4.4.1 批量操作时的延迟控制与重试机制

为防止瞬时负载过高,应在脚本中引入随机延时和指数退避重试策略:

$servers = Get-Content ".\targets.txt"

foreach ($server in $servers) {

Start-Sleep -Seconds (Get-Random -Minimum 1 -Maximum 5)

$retryCount = 0

while ($retryCount -lt 3) {

try {

& "C:\tools\pskill.exe" "\\$server" -accepteula -u admin -p Pass123 excel.exe

break

} catch {

$retryCount++

Start-Sleep -Seconds (10 * $retryCount)

}

}

}

该脚本实现了:

- 随机休眠(1–5 秒)避免同步洪流;

- 最大重试 3 次;

- 每次等待时间递增(10s → 20s → 30s)。

### 4.4.2 避免误杀系统关键进程的防护策略

切勿在脚本中使用过于宽泛的匹配规则,如:

pskill svchost.exe ❌ 极度危险!

建议采用白名单过滤机制,结合 WMI 查询判断进程合法性:

$procs = Get-WmiObject Win32_Process -Filter "Name='svchost.exe'"

foreach ($p in $procs) {

$cmdline = $p.CommandLine

if ($cmdline -like "*-k netsvcs*") {

Write-Host "Skipping critical service: $($p.ProcessId)"

continue

}

# 安全条件下才执行 pskill

}

### 4.4.3 结合if条件判断实现智能终止逻辑

高级运维脚本应具备“感知—决策—执行”闭环能力。示例:

tasklist /FI "PID eq 1000" /NH | findstr /I "malware" >nul

if %errorlevel%==0 (

pskill -t 1000

echo [ALERT] Malicious process terminated >> security.log

) else (

echo No threat found.

)

该逻辑实现了基于进程特征的条件杀灭,大幅降低误操作风险。

综上所述, pskill_cmd 的高级应用远不止于命令拼接,而是涉及权限、网络、安全、自动化等多维度协同设计。掌握这些策略,方能在真实企业环境中游刃有余地驾驭这一强大工具。

5. pskill_cmd在系统维护中的典型实践

在企业级IT运维环境中,系统稳定性与响应效率是衡量管理水平的核心指标。随着业务系统的复杂度持续上升,后台进程因资源泄漏、逻辑死锁或异常行为导致的服务无响应问题日益频繁。传统的手动干预方式不仅耗时费力,且难以满足7×24小时高可用性要求。pskill_cmd作为Sysinternals工具集中最直接有效的进程终止手段,在自动化系统维护场景中展现出极高的实用价值。其无需图形界面、支持远程调用、可脚本化集成的特性,使其成为构建智能运维体系的重要组件之一。本章将深入探讨pskill_cmd在三大典型维护场景中的应用:定期清理无响应服务进程、快速阻断恶意程序传播路径、以及在软件部署过程中清除冲突进程。这些实践不仅体现了工具的技术能力,更反映了现代运维从“被动响应”向“主动治理”转型的趋势。

5.1 定期清理无响应服务进程

在长时间运行的服务器环境中,某些应用程序或服务进程可能由于内存泄漏、线程阻塞或外部依赖中断而进入“假死”状态——即进程仍在运行但不再处理请求。这类进程若不及时处理,会逐渐消耗系统资源,最终影响整体性能甚至引发级联故障。通过结合任务计划程序与pskill_cmd,可以实现对这类异常进程的周期性检测与自动清理,从而提升系统自愈能力。

5.1.1 构建定时任务自动检测卡死应用

要实现自动化清理机制,首要步骤是建立可靠的检测逻辑。Windows平台提供了多种获取进程状态的方式,其中 tasklist 命令是最轻量级的选择。可以通过批处理脚本定期执行 tasklist /FI "STATUS eq NOT RESPONDING" 来筛选出无响应的应用程序,并进一步调用pskill进行终止。

@echo off

set LOGFILE=%SystemDrive%\Logs\unresponsive_cleanup.log

echo [%date% %time%] 开始检查无响应进程 >> "%LOGFILE%"

for /f "skip=3 tokens=1,2" %%a in ('tasklist /FI "STATUS eq NOT RESPONDING" 2^>nul') do (

echo 发现无响应进程: %%a (PID: %%b) >> "%LOGFILE%"

pskill \\localhost %%b

if %errorlevel% equ 0 (

echo [SUCCESS] 已成功终止进程 %%a (PID: %%b) >> "%LOGFILE%"

) else (

echo [ERROR] 终止进程 %%a 失败,错误码: %errorlevel% >> "%LOGFILE%"

)

)

代码逻辑逐行分析:

@echo off:关闭命令回显,避免日志输出冗余信息。set LOGFILE=...:定义日志文件路径,便于后续审计追踪。for /f "skip=3 tokens=1,2":解析tasklist输出,跳过前三行标题信息,提取第一列(映像名)和第二列(PID)。2^>nul:将错误输出重定向至空设备,防止无匹配结果时报错中断脚本。pskill \\localhost %%b:调用pskill命令以PID方式终止目标进程,\\localhost表示本地主机上下文。if %errorlevel% equ 0:判断上一条命令执行是否成功,0表示成功,非零为失败。

该脚本可根据实际需求扩展为监控特定关键服务(如 sqlservr.exe 、 w3wp.exe ),并通过添加时间戳和事件ID增强可追溯性。

| 参数 | 含义 | 示例值 |

|---|---|---|

/FI "STATUS eq NOT RESPONDING" |

进程状态过滤器 | 筛选卡死进程 |

%%a |

for循环中第一个变量,代表进程名 | chrome.exe |

%%b |

第二个变量,代表PID | 1234 |

%errorlevel% |

上一命令返回码 | 0(成功),5(权限拒绝) |

此外,为了提高检测精度,可引入PowerShell替代 tasklist ,利用 Get-Process 获取更丰富的进程属性:

$unresponsive = Get-Process | Where-Object { $_.Responding -eq $false }

foreach ($proc in $unresponsive) {

Write-Host "Terminating unresponsive process: $($proc.Name) PID=$($proc.Id)"

& "C:\Tools\PsTools\pskill.exe" $proc.Id

}

此方法能精确识别GUI应用的无响应状态,适用于终端服务器或VDI环境。

5.1.2 集成到Windows Task Scheduler中的实施方案

将上述脚本注册为定时任务是实现无人值守维护的关键。使用 schtasks 命令可在命令行中完成注册:

schtasks /create /tn "CleanupUnresponsiveApps" /tr "C:\Scripts\cleanup.bat" /sc minute /mo 10 /ru SYSTEM /rl HIGHEST

参数说明:

- /tn :任务名称

- /tr :任务运行的程序路径

- /sc minute /mo 10 :每10分钟触发一次

- /ru SYSTEM :以SYSTEM账户身份运行,确保足够权限

- /rl HIGHEST :最高权限级别,绕过UAC限制

也可通过图形界面创建任务,设置“仅当用户登录时运行”或“无论用户是否登录都运行”,后者更适合服务器环境。

flowchart TD

A[定时触发器] --> B{是否到达执行时间?}

B -- 是 --> C[运行 cleanup.bat 脚本]

C --> D[执行 tasklist 检查]

D --> E{存在无响应进程?}

E -- 是 --> F[调用 pskill 终止]

F --> G[记录操作日志]

E -- 否 --> H[写入空检记录]

G & H --> I[结束本次任务]

该流程图展示了整个自动化闭环的工作机制,强调了条件判断与日志留存的重要性。

5.1.3 输出日志用于审计与追踪

所有自动化操作必须具备完整的审计能力。建议在日志中包含以下字段:

- 时间戳(精确到秒)

- 主机名( %COMPUTERNAME% )

- 操作类型(如“KILL_PID”)

- 目标进程名及PID

- 执行结果(成功/失败)

- 错误码(如有)

可通过如下格式统一输出:

[2025-04-05 14:23:10][SRV-WEB01][KILL_PID][chrome.exe][PID:2876][RESULT:SUCCESS]

[2025-04-05 14:33:10][SRV-WEB01][CHECK_NONE][-][PID:-][RESULT:NO_ACTION]

此类结构化日志易于被SIEM系统(如Splunk、ELK)采集分析,支持后续生成趋势报表或告警规则。

## 5.2 快速响应勒索软件或恶意程序爆发

网络安全事件往往具有突发性和扩散性,尤其是勒索软件攻击通常会在短时间内加密大量文件并尝试横向移动。在此类应急响应中,每一秒都至关重要。pskill_cmd因其低延迟、高效率的特点,常被用于第一时间阻断恶意进程的执行链,争取处置窗口。

5.2.1 安全事件发生后的应急处置流程

典型的应急响应流程如下:

- 检测阶段 :EDR(端点检测与响应)工具发现可疑行为(如大规模文件加密、C2通信)。

- 隔离阶段 :网络层切断主机通信(如通过防火墙策略)。

- 遏制阶段 :使用pskill远程终止已确认的恶意进程。

- 根除阶段 :清除持久化后门、修复注册表项。

- 恢复阶段 :从备份还原数据,重新上线服务。

其中第3步“遏制”环节正是pskill发挥关键作用的场景。例如,某次攻击中发现名为 svchost_fake.exe 的进程正在连接远控服务器,即可立即下发命令终止:

pskill \\INFECTED-HOST -u admin -p P@ssw0rd! svchost_fake.exe

该命令跨网络远程执行,无需登录受害主机即可完成干预。

5.2.2 使用pskill阻断C2通信进程的实战案例

假设某单位内网出现横向渗透迹象,经调查发现多台主机运行一个伪装成Adobe更新服务的恶意程序 adobe_updater.exe ,其MD5哈希为 e99a18c428cb38d5f260853678922e03 。此时可通过批量脚本快速清除:

@echo off

set MALWARE_NAME=adobe_updater.exe

for /f %%i in (infected_hosts.txt) do (

echo 正在处理主机 %%i ...

pskill \\%%i %MALWARE_NAME%

if %errorlevel%==0 (

echo [OK] 成功终止 %%i 上的恶意进程

) else (

echo [FAIL] 操作失败,请检查权限或连通性

)

)

配合 infected_hosts.txt 中列出的IP地址或主机名,可在几分钟内完成全网清剿。

| 常见恶意进程名 | 对应威胁类型 | 推荐终止方式 |

|---|---|---|

csrss64.exe |

勒索软件仿冒 | 按名称终止 |

dllhostx.exe |

后门程序 | 结合PID精准杀灭 |

svchost.exe (非系统目录) |

持久化木马 | 全路径比对后终止 |

值得注意的是,部分高级恶意软件会启动多个守护进程互保,此时需启用 -t 参数递归终止整个进程树:

pskill -t \\TARGET-HOST malware_launcher.exe

这将同时关闭主进程及其所有子进程,有效防止反弹。

5.2.3 与EDR工具协同构建响应链条

现代安全架构强调“检测+响应”一体化。许多EDR平台(如CrowdStrike Falcon、Microsoft Defender for Endpoint)允许自定义响应动作。可通过API调用执行外部命令,例如:

{

"Action": "RunScript",

"Target": "hostname",

"ScriptContent": "C:\\Tools\\pskill.exe malware.exe"

}

当检测引擎标记某进程为高危时,自动触发该脚本,实现毫秒级响应。这种联动机制显著提升了组织的整体抗攻击能力。

graph LR

A[EDR检测异常行为] --> B{是否确认威胁?}

B -- 是 --> C[调用API执行pskill]

C --> D[终止恶意进程]

D --> E[上传取证数据]

E --> F[生成事件报告]

该流程实现了从威胁发现到动作执行的自动化闭环,减少了人为延迟。

## 5.3 自动化部署过程中冲突进程的清除

在软件升级或补丁推送过程中,旧版本进程未退出是导致安装失败的主要原因之一。特别是在使用SCCM(System Center Configuration Manager)或Intune等MDM平台时,若目标应用仍在运行,安装程序将无法替换核心DLL或EXE文件。借助pskill_cmd,可在部署前自动关闭相关进程,大幅提升成功率。

5.3.1 升级软件前关闭旧版本进程

以升级Chrome浏览器为例,安装新版前需确保所有 chrome.exe 实例已关闭。可在部署脚本中加入预处理步骤:

:: 关闭所有Chrome进程

taskkill /IM chrome.exe /F >nul 2>&1

if %errorlevel% neq 0 (

pskill chrome.exe

)

虽然 taskkill 是标准工具,但在某些锁定场景下可能失效(如插件进程挂起),此时pskill凭借更低层级的NtTerminateProcess调用更具优势。

更严谨的做法是先查询再终止:

$procs = Get-WmiObject Win32_Process -Filter "Name='chrome.exe'"

if ($procs) {

foreach ($p in $procs) {

Start-Process "C:\Tools\PsTools\pskill.exe" -ArgumentList $p.ProcessId -Wait

}

}

这种方式可精确控制每个实例,并结合WMI获取启动路径、用户名等上下文信息,避免误杀合法进程。

5.3.2 在SCCM或Intune脚本中嵌入pskill命令

在SCCM部署包中,可将pskill.exe与主安装程序打包在一起,并在任务序列中添加“运行命令行”步骤:

copy "\\server\tools\pskill.exe" "%TEMP%" && "%TEMP%\pskill.exe" outlook.exe

对于Intune Win32应用部署,需确保pskill被签名或添加至受信任列表,否则可能被Defender拦截。

推荐采用带权限控制的调用方式:

pskill -u DOMAIN\SVC_DEPLOY -p ******** \\%COMPUTERNAME% app_old.exe

保证操作符合最小权限原则,避免滥用本地管理员账户。

5.3.3 成功率监控与失败回滚机制设计

任何自动化操作都应具备可观测性与容错能力。建议在部署脚本中加入状态反馈机制:

pskill app.exe

if %errorlevel% equ 0 (

start /wait setup_new_version.msi

if %errorlevel% equ 0 (

echo Deployment SUCCESS >> status.log

) else (

echo Install FAILED, rolling back >> status.log

msiexec /i old_version.msi /qn

)

) else (

echo Pre-check FAILED, aborting >> status.log

exit /b 1

)

通过嵌套判断实现“终止→安装→验证→回滚”的完整链条,保障业务连续性。

| 阶段 | 检查点 | 失败处理策略 |

|---|---|---|

| 进程终止 | errorlevel == 0 | 中断并告警 |

| 安装执行 | MSI返回码 | 触发回滚 |

| 服务启动 | net start 返回状态 | 重启主机 |

综上所述,pskill_cmd不仅是简单的“杀死进程”工具,更是现代IT治理体系中不可或缺的一环。它在系统维护、安全响应与自动化部署三大场景中均展现出强大实用性。然而,其威力越大,风险也越高,必须辅以严格的权限管理、日志审计与操作规范,方能在提升效率的同时保障系统稳定与安全边界。

6. 安全性评估与操作风险规避

在企业级系统管理中, pskill_cmd 作为一款功能强大的远程进程终止工具,其高效性与灵活性使其成为运维人员应对异常进程的首选手段。然而,正因其“强制终止”机制不依赖目标进程的正常退出流程,若使用不当或缺乏安全策略约束,极易引发严重的系统稳定性问题、数据丢失甚至服务中断。本章节将深入剖析 pskill 在实际应用中的潜在安全威胁,探讨如何通过权限最小化原则降低操作风险,并对主流替代方案进行横向对比,帮助技术人员在保障响应效率的同时构建稳健的安全边界。

6.1 滥用pskill带来的系统稳定性威胁

pskill 的核心优势在于其能够绕过应用程序的常规关闭逻辑,直接调用内核级别的 NtTerminateProcess 函数实现即时终止。这种“暴力式”终结虽然迅速有效,但也意味着所有未保存的数据、缓存状态以及资源释放过程都将被强行中断。当这一机制被误用于关键服务或高负载业务场景时,可能带来不可逆的后果。

6.1.1 强制终止导致数据丢失的风险实例

考虑一个典型的数据库客户端连接场景:某财务人员正在使用 Microsoft Access 连接至后端 SQL Server 执行月度报表生成。此时,若管理员因误判该进程为“闲置应用”,通过 pskill \\finance-pc msaccess.exe 将其强制终止,则 Access 程序本身不会有机会提交当前事务或保存临时修改,轻则造成部分录入内容丢失,重则破坏本地 .accdb 文件结构,导致数据库损坏。

类似情况也常见于文档编辑类应用(如 Word、Excel)和设计软件(如 AutoCAD)。这些程序通常采用异步写入机制,在用户无感知的情况下持续更新缓存。一旦被 pskill 突然中断,不仅未保存的工作成果付诸东流,还可能因文件句柄未正确释放而触发后续打开失败或锁定错误。

数据丢失影响模型分析(Mermaid 流程图)

graph TD

A[用户编辑文档] --> B[应用缓存变更]

B --> C{是否定期自动保存?}

C -->|否| D[内存中存在未持久化数据]

C -->|是| E[磁盘有部分备份]

D --> F[pskill执行NtTerminateProcess]

E --> F

F --> G[进程强制退出]

G --> H[文件句柄泄露 / 缓存丢失]

H --> I[下次启动报错或数据残缺]

从上述流程可见, pskill 并不区分“可恢复”与“不可逆”状态的应用程序,任何处于运行中的进程都面临同等程度的终止风险。因此,在执行前必须确认目标进程是否涉及用户交互式输入或长时间计算任务。

此外,某些开发调试环境下的编译器或虚拟机(如 Visual Studio、VMware Workstation)也可能因突然断电式终止而导致项目索引损坏或虚拟磁盘不一致。这类问题往往需要手动修复甚至重新部署整个环境,显著增加维护成本。

6.1.2 系统关键进程误杀引发蓝屏或宕机

Windows 操作系统中有大量以 svchost.exe 、 lsass.exe 、 wininit.exe 等命名的关键系统进程,它们承载着安全管理、会话初始化、网络认证等核心功能。尽管 pskill 默认不允许普通用户终止这些受保护进程(需 SYSTEM 权限),但在具备足够权限的前提下仍可强行干预——这正是最大的安全隐患所在。

例如,尝试执行以下命令:

pskill lsass.exe

虽然大多数现代 Windows 版本会在检测到此类操作时立即触发 BugCheck 0xC000021A (STATUS_SYSTEM_PROCESS_TERMINATED) 导致蓝屏重启,但这一反应已晚于进程终止动作本身。更危险的是,在域控制器环境中,非法终止 LSASS 进程可能导致 Kerberos 认证链断裂,进而使整个 Active Directory 服务陷入瘫痪。

常见关键进程及其作用表

| 进程名称 | 所属服务模块 | 功能描述 | 终止后果 |

|---|---|---|---|

smss.exe |

会话管理器 | 初始化用户会话与子系统 | 系统无法登录新用户 |

csrss.exe |

客户端/服务器运行时 | 控制控制台窗口与基本GUI | GUI崩溃,桌面不可用 |

winlogon.exe |

登录管理器 | 处理用户登录/注销 | 锁定界面失效 |

services.exe |

服务控制管理器 | 启动和管理系统服务 | 所有依赖服务停止 |

lsass.exe |

本地安全机构 | 身份验证、密码策略、Kerberos票据发放 | 蓝屏或AD认证中断 |

explorer.exe |

Shell体验 | 提供桌面、任务栏、文件资源管理器 | 桌面消失,需手动重启 |

⚠️ 注意:即使某些进程看似“非关键”(如

dwm.exe桌面窗口管理器),其终止也会导致视觉渲染中断,影响用户体验并可能间接引发其他组件异常。

因此,建议建立 禁止终止列表(Blocklist) ,并在脚本中加入预检逻辑,防止误操作蔓延。

6.1.3 对数据库、文件服务器等敏感服务的影响

在数据中心或共享存储环境中,许多长期运行的服务进程承担着跨用户、跨系统的协调职责。例如:

- SQL Server (

sqlservr.exe) :若正在执行大规模事务日志回滚或索引重建,强制终止可能导致数据库进入“可疑状态”。 - Exchange Information Store (

store.exe) :邮件数据库可能因页锁未释放而出现一致性错误。 - IIS 工作进程 (

w3wp.exe) :虽可快速重启,但若当时处理支付请求,可能导致订单重复或状态不同步。

这些问题的本质在于: pskill 只负责“杀死进程”,而不关心“善后工作”。相比之下,标准的服务控制方式(如 net stop 或 Stop-Service in PowerShell)会向服务发送 SERVICE_CONTROL_STOP 信号,允许其完成清理后再退出。

示例:安全停止 vs 强制终止对比

# 推荐做法:优雅停止 SQL Server 实例

Stop-Service MSSQLSERVER -Force

# 危险操作:强制终止 SQL 主进程

pskill sqlservr.exe

前者通过 SCM(Service Control Manager)协调关闭流程,确保事务日志刷盘、连接断开、内存释放;后者则直接切断执行流,留下潜在的一致性漏洞。

为此,应在生产环境中制定明确的操作规范: 对于托管服务型进程,优先使用服务管理接口而非直接杀进程 。

6.2 权限最小化原则的应用建议

为了在发挥 pskill 高效能力的同时避免权限滥用,必须遵循信息安全领域广泛认可的“权限最小化原则”(Principle of Least Privilege, POLP)。即每个操作主体仅拥有完成其任务所必需的最低权限,最大限度减少攻击面和人为失误的影响范围。

6.2.1 避免以SYSTEM身份随意执行终止命令

SYSTEM 是 Windows 中权限最高的内置账户,几乎可以访问所有本地资源。许多自动化脚本为了确保成功率,默认以 SYSTEM 身份运行 PsTools 命令。然而,这也意味着一旦脚本逻辑存在缺陷或被恶意篡改,其破坏力将达到顶峰。

例如,以下批处理脚本片段就存在严重风险:

@echo off

for /f "tokens=1" %%a in ('tasklist /S %1 ^| findstr "chrome.exe"') do (

pskill -u administrator -p P@ssw0rd \\%1 chrome.exe

)

该脚本试图远程终止某主机上的 Chrome 进程,但由于未校验返回结果,若 %1 为空或指向关键服务器,可能误伤重要资产。更糟的是,若攻击者能注入参数或劫持 DNS,还可诱导脚本攻击域控。

改进建议:

- 使用受限服务账户而非域管理员;

- 明确限定目标 IP 范围或主机名白名单;

- 添加日志记录与审批流程钩子。

6.2.2 使用受限账户完成远程操作的可行性分析

理想情况下,应创建专用的“运维操作账户”,并仅授予以下权限:

- 本地管理员组成员 (针对目标机器)

- SeShutdownPrivilege (关机权限)

- SeDebugPrivilege (调试权限,必要时用于终止高权进程)

可通过组策略(GPO)批量部署该账户到指定OU内的设备,并限制其登录方式仅为远程命令行(禁用图形登录)。

权限配置示例(PowerShell + WMI)

# 添加用户到本地管理员组(需高权上下文)

$computer = [WMIClass]"\\$TargetHost\root\cimv2:Win32_ComputerSystem"

$computer.JoinDomainOrWorkgroup("",$null,$null,"RestrictedOpUser","P@ssw0rd",512)

随后在 pskill 命令中显式指定该账户:

pskill -u RestrictedOpUser -p P@ssw0rd \\fileserver01 notepad.exe

这种方式既满足了远程终止需求,又实现了权限隔离,符合审计要求。

6.2.3 审计日志记录与操作留痕的重要性

每一次 pskill 执行都应被视为一次高风险变更操作,必须完整记录以下信息:

| 字段 | 说明 |

|---|---|

| 执行时间 | UTC 时间戳 |

| 操作员账号 | 发起命令的域账户 |

| 目标主机 | 被操作的计算机名/IP |

| 终止进程名/PID | 具体目标 |

| 使用参数 | 是否含 -t 、是否远程等 |

| 返回码 | 成功/失败原因 |

| 关联工单编号 | ITSM 系统中的变更请求 ID |

日志采集脚本示例(带参数说明)

@echo off

set LOGFILE=C:\logs\pskill_audit.log

set TIMESTAMP=%date% %time%

set OPERATOR=%USERDOMAIN%\%USERNAME%

set TARGET=%1

set PROCESS=%2

echo [%TIMESTAMP%] %OPERATOR% attempting to kill %PROCESS% on \\%TARGET% >> %LOGFILE%

pskill -accepteula -u %OPERATOR% \\%TARGET% %PROCESS%

if %errorlevel% equ 0 (

echo SUCCESS >> %LOGFILE%

) else (

echo FAILED with code %errorlevel% >> %LOGFILE%

)

✅ 参数说明:

-%1,%2:传入的目标主机和进程名;

-errorlevel:Windows 命令行返回码,0 表示成功;

->>:追加写入日志文件,避免覆盖历史记录。

该机制支持事后追溯责任,并可用于自动化监控平台集成(如 SIEM)。

6.3 替代方案对比与选型指导

尽管 pskill 在特定场景下表现出色,但随着 PowerShell、WMI 和现代安全管理平台的发展,已有多种更为安全、可控的替代方案可供选择。合理选型不仅能提升操作可靠性,还能增强合规性与可审计性。

6.3.1 PowerShell Stop-Process的优势与限制

PowerShell 内置的 Stop-Process cmdlet 提供了比 pskill 更丰富的控制选项,且原生集成于 Windows 系统,无需额外安装第三方工具。

示例代码:

# 终止本地所有 firefox 实例

Get-Process firefox | Stop-Process -Force

# 远程终止(需启用 PowerShell Remoting)

Invoke-Command -ComputerName webserver01 `

-ScriptBlock { Get-Process chrome | Stop-Process -Force } `

-Credential (Get-Credential)

🔍 逻辑分析 :

-Get-Process查询符合条件的进程对象;

- 管道传递给Stop-Process;

--Force参数相当于pskill的强制终止;

-Invoke-Command利用 WinRM 实现远程执行。

优缺点对比表

| 特性 | pskill | Stop-Process |

|---|---|---|

| 是否需要额外安装 | 是(PsTools) | 否(系统自带) |

| 远程协议 | SMB/RPC | WinRM/HTTP(S) |

| 输出结构化 | 文本 | 对象(便于筛选) |

| 支持进程树终止 | 是(-t 参数) | 是(IncludeChild 参数) |

| 防火墙要求 | 开放 RPC 135/445 | 开放 WinRM 5985/5986 |

| 审计日志完整性 | 较弱 | 强(可通过 Script Block Logging 记录) |

✅ 推荐场景 :内部可信网络、已配置 WinRM 的环境,优先使用 Stop-Process 。

6.3.2 WMI Win32_Process.Delete()方法的兼容性表现

WMI(Windows Management Instrumentation)提供了底层 API 接口,适用于跨版本兼容性要求较高的环境。

VBScript 示例:

strComputer = "remote-pc"

Set objWMIService = GetObject("winmgmts:" _

& "{impersonationLevel=impersonate}!\\" _

& strComputer & "\root\cimv2")

Set colProcessList = objWMIService.ExecQuery _

("SELECT * FROM Win32_Process WHERE Name = 'calc.exe'")

For Each objProcess in colProcessList

objProcess.Delete()

Next

🧩 逐行解读 :

- 第2行:连接远程 WMI 命名空间,使用模拟级别;

- 第4–6行:查询Win32_Process类中名称匹配的实例;

- 第8行:调用Delete()方法终止进程;

- 自动递归结束所有匹配项。

⚠️ 局限性 :

- WMI 性能较差,尤其在大批量操作时延迟明显;

- 某些精简版系统(如 Nano Server)不支持 WMI;

- 错误处理不够直观,返回码需查表解析。

但仍适合嵌入传统管理脚本或旧系统迁移项目。

6.3.3 在非信任网络中优先选用更安全的替代手段

对于跨公网或不可信区域的远程操作,直接暴露 SMB/RPC 或 WinRM 接口存在极大安全风险。此时应考虑使用以下替代架构:

推荐方案:基于代理的集中管理平台

graph LR

A[管理中心] -->|HTTPS| B[Agent Daemon]

B --> C[本地执行Stop-Process]

B --> D[上报执行结果]

A --> E[审计日志存储]

- Agent 部署在每台终端上,监听加密通道;

- 管理员下发指令后,Agent 在本地上下文中执行

Stop-Process; - 所有通信经 TLS 加密,避免中间人攻击;

- 结合 MFA 与 RBAC 实现精细授权。

此类平台包括 Microsoft Intune、PDQ Deploy、Ansible Tower 等,更适合现代零信任安全模型。

7. 综合实战演练与最佳实践总结

7.1 模拟企业环境中批量终止浏览器进程

在大型企业IT运维中,员工终端常因长时间运行多个浏览器实例(如Chrome、Edge)导致内存泄漏或性能下降。尤其在共享设备或虚拟桌面环境(VDI)中,未关闭的浏览器会显著影响系统资源利用率。为此,可借助 pskill 实现远程批量清理闲置浏览器进程。

7.1.1 编写批处理脚本远程清理员工闲置Chrome实例

以下是一个完整的 .bat 脚本示例,用于遍历指定IP段内的主机并终止所有名为 chrome.exe 的进程:

@echo off

set LOGFILE=chrome_kill_log_%date:~0,4%%date:~5,2%%date:~8,2%.txt

set TOOL_PATH=C:\PSTools\pskill.exe

set TARGET_LIST=computers.txt

if not exist "%TOOL_PATH%" (

echo [ERROR] PsTools not found at %TOOL_PATH%

exit /b 1

)

echo Starting batch Chrome process termination >> %LOGFILE%

for /f "usebackq tokens=*" %%H in (`type "%TARGET_LIST%"`) do (

set host=%%H

echo Processing \\%host% ...

rem Check if host is reachable

ping -n 1 %host% >nul 2>&1

if errorlevel 1 (

echo [FAIL] %host% unreachable >> %LOGFILE%

continue

)

rem Execute pskill with credentials (domain admin)

"%TOOL_PATH%" \\%host% -u DOMAIN\AdminUser -p P@ssw0rd123 chrome.exe

if %errorlevel% equ 0 (

echo [SUCCESS] Chrome killed on %host% >> %LOGFILE%

) else (

echo [FAILED ] Failed to kill Chrome on %host% (Error: %errorlevel%) >> %LOGFILE%

)

timeout /t 2 >nul

)

参数说明:

- computers.txt :包含目标主机名或IP地址列表。

- -u / -p :提供具有管理员权限的域账户凭据。

- timeout /t 2 :控制执行节奏,避免网络拥塞。

注意事项 :生产环境中建议使用加密凭证管理工具替代明文密码。

7.1.2 加入延时与确认机制防止误操作

为降低误杀风险,可在脚本中引入用户确认和延迟执行逻辑:

echo This will terminate Chrome on %host%. Press Ctrl+C to cancel within 5 seconds.

timeout /t 5 >nul

也可通过 PowerShell 实现更精细控制,例如结合 WMI 查询判断浏览器是否处于活动状态:

$processes = Get-WmiObject Win32_Process -ComputerName $host -Filter "Name='chrome.exe'"

foreach ($proc in $processes) {

$cmdline = ($proc.GetOwner()).ProcessId

# 判断启动时间或窗口标题,决定是否终止

}

7.1.3 结果反馈与执行成功率统计

执行后可通过日志文件生成报表:

| 主机名 | 状态 | 错误码 | 时间戳 |

|---|---|---|---|

| DESKTOP-001 | SUCCESS | 0 | 2025-04-05 09:12:01 |

| DESKTOP-002 | FAILED | 5 | 2025-04-05 09:12:05 |

| DESKTOP-003 | UNREACHABLE | 31 | 2025-04-05 09:12:08 |

| DESKTOP-004 | SUCCESS | 0 | 2025-04-05 09:12:12 |

| DESKTOP-005 | SUCCESS | 0 | 2025-04-05 09:12:15 |

| DESKTOP-006 | FAILED | 1314 | 2025-04-05 09:12:18 |

| DESKTOP-007 | SUCCESS | 0 | 2025-04-05 09:12:21 |

| DESKTOP-008 | UNREACHABLE | 31 | 2025-04-05 09:12:25 |

| DESKTOP-009 | SUCCESS | 0 | 2025-04-05 09:12:29 |

| DESKTOP-010 | FAILED | 5 | 2025-04-05 09:12:32 |

根据上表可计算成功率:

总数量:10

成功数:6

失败数:4(其中权限问题2次,不可达2次)

成功率:60%

7.2 构建一键式安全应急响应包

面对突发安全事件(如勒索软件传播),需快速阻断恶意进程。构建标准化“应急响应U盘”成为关键手段。

7.2.1 整合pskill、pslist、netsh等工具形成工具集

目录结构如下:

EmergencyKit/

├── tools/

│ ├── pslkill.exe

│ ├── pslist.exe

│ ├── netsh.exe

│ └── whoami.exe

├── scripts/

│ ├── kill_malware.bat

│ ├── block_c2_ips.ps1

│ └── collect_info.bat

└── config/

└── target_hosts.txt

kill_malware.bat 示例内容:

@echo off

for /f %%i in (..\config\target_hosts.txt) do (

pslkill \\%%i -accepteula malware_proc.exe

echo Terminated on %%i

)

7.2.2 创建图形化前端调用命令行功能

使用 AutoIt 或 Python + Tkinter 开发简易GUI界面:

import tkinter as tk

from subprocess import run

def kill_remote():

host = entry_host.get()

proc = entry_proc.get()

result = run(['C:\\PSTools\\pskill.exe', f'\\\\{host}', proc], capture_output=True, text=True)

output_text.insert(tk.END, f"[{host}] {result.stdout}\n")

# GUI setup

root = tk.Tk()

tk.Label(root, text="Host:").grid(row=0, column=0)

entry_host = tk.Entry(root)

entry_host.grid(row=0, column=1)

tk.Label(root, text="Process:").grid(row=1, column=0)

entry_proc = tk.Entry(root)

entry_proc.grid(row=1, column=1)

tk.Button(root, text="Kill Process", command=kill_remote).grid(row=2, column=0, columnspan=2)

output_text = tk.Text(root, height=10)

output_text.grid(row=3, column=0, columnspan=2)

root.mainloop()

7.2.3 部署到应急U盘实现现场快速处置

将整个工具包部署至加密U盘,并配置自动运行脚本(需手动启用)。支持离线环境下即插即用,适用于无网络访问权限的隔离区域。

graph TD

A[插入应急U盘] --> B{选择模式}

B --> C[扫描模式: pslist + netstat]

B --> D[终止模式: pskill by name/PID]

B --> E[封锁模式: netsh advfirewall add rule]

C --> F[输出可疑进程报告]

D --> G[记录已终止进程]

E --> H[阻止C2通信端口]

该流程确保一线人员无需深入理解命令语法即可完成基础处置动作。

7.3 最佳实践清单与运维规范建议

7.3.1 使用前必须验证进程归属与用途

应结合 pslist \\host -v 获取详细信息,包括内存占用、启动时间、会话ID等字段进行交叉判断。

7.3.2 所有远程操作均需经过审批与记录

建立变更管理系统(Change Management System),每条 pskill 执行请求须附带工单编号、操作人、影响范围及回滚方案。

7.3.3 定期审查脚本权限与执行历史

利用Windows事件日志(Event ID 4688 进程创建)与SIEM系统联动审计:

EventLog('Security')

| where EventID == 4688

| where NewProcessName contains "pskill"

| project TimeCreated, User, CommandLine, Computer

7.4 未来演进方向与替代技术展望

7.4.1 Microsoft Defender for Endpoint中的自动化响应能力

MDE 支持基于检测规则自动执行“终止进程”操作,无需人工介入:

{

"Action": "StopAndQuarantineProcess",

"Severity": "High",

"TriggerConditions": [

"SuspiciousChildProcessCreation",

"NetworkConnectionToKnownMaliciousIP"

]

}

相比 pskill ,具备更强的行为上下文感知能力。

7.4.2 云原生环境下容器化进程管理的新范式

在Kubernetes集群中,传统进程级操作已被Pod/Container抽象取代:

kubectl delete pod -l app=nginx --force

容器编排平台提供了声明式生命周期管理,降低了对底层 NtTerminateProcess 的依赖。

7.4.3 AI驱动的智能进程行为分析与自动干预可能性

新兴AIOps平台正尝试通过LSTM模型学习正常进程行为模式,当出现异常调用链(如 svchost.exe 启动 powershell.exe 外连)时,自动触发隔离或终止动作。

此类系统已在Microsoft Azure Sentinel中初现端倪,未来或将完全重构进程治理逻辑。

简介:在Windows系统中,pskill是Sysinternals Suite提供的强大命令行工具,可用于本地或远程强制终止指定进程。本文详细解析pskill_cmd结束程序的原理与使用方法,涵盖语法结构、参数说明及典型应用场景,如通过 pskill.exe -t cmd.exe 终止所有cmd进程。文章强调操作安全性,指导用户合理运用pskill进行进程管理,避免因误操作导致系统不稳定或数据丢失,适用于系统管理员和开发人员的日常维护与调试工作。

更多推荐

已为社区贡献32条内容

已为社区贡献32条内容

所有评论(0)