简介

该用户还未填写简介

擅长的技术栈

可提供的服务

暂无可提供的服务

热预算与误唤醒的死亡螺旋 当智能音箱的塑料外壳温度升至48℃时,其端侧VAD(语音活动检测)模块的误唤醒率会陡增3倍。我们在一款采用STM32H7双核处理器的样机上复现了该现象:连续5次语音交互后,SoC表面温度达到52℃,此时即使用标准测试短语,唤醒成功率也从常温下的98%暴跌至73%。这种现象在密闭空间(如床头柜)会进一步恶化,实测显示环境温度每升高5℃,误唤醒率增加1.8倍。 塑料外壳的散

离线设备的时钟保卫战 当用户发现智能闹钟的提醒比预期晚了5分钟,问题往往出在RTC(实时时钟)电路的电源切换瞬态与温度补偿机制上。本文基于工业级语音日程提醒设备的量产案例,拆解如何将RTC月误差控制在±2分钟内——这个被多数消费级产品忽视的硬指标。 电源路径设计:不只是加个二极管 备份电源切换的瞬态跌落:在纽扣电池(CR2032)与主电源切换时,DCDC的瞬态响应若超过200ms,可能导致RTC

骨传导耳机的声学悖论:技术突破与商业落地的双重挑战 骨传导耳机通过颞骨传递振动信号的原理看似简单,但实际工程化过程中却暗藏玄机。从技术原理来看,振动信号需要依次经过:压电陶瓷驱动器→钛合金传导臂→颞骨→耳蜗淋巴液,这条路径上每个环节都会造成信号衰减和失真。我们通过激光测振仪发现,当音量超过60dB时,振动能量会有12-15%通过空气辐射形成可闻漏音(实测距离30cm处达52dB),这直接暴露了骨

协议栈错位:当Modbus TCP遇上RS485物理层 工业现场常见将Modbus TCP协议运行在RS485物理层上的架构设计,但实际部署中频繁出现通讯超时、数据错位等问题。根本矛盾在于:TCP的流式传输特性与RS485的半双工、主从轮询机制存在协议栈层面的阻抗不匹配。 物理层与传输层的四大冲突点 主从延迟积累 Modbus TCP默认全双工通信,而RS485需主站轮询从站。当TCP报文分段到

当USB枚举遇上Windows驱动签名 在智能硬件开发中,USB OTG作为从设备模拟虚拟串口(CDC ACM)是常见需求,但量产时会遇到两类截然不同的坑:固件侧描述符错误导致枚举失败,或WHQL签名缺失引发Windows弹窗警告。本文通过实测对比两者解决成本,给出可复用的避坑清单。 硬件准备与基础陷阱 硬件信号要求:ID引脚接地必须稳定在<0.8V(实测RP2040内部下拉电阻不足,需外

为什么你的智能硬件总在散热与噪音间两难 在智能家居网关、边缘计算盒子等密闭设备中,结构散热设计常陷入两难:要么风扇全开导致噪音投诉,要么降速后芯片因积热降频。某工业路由器案例显示,仅更换风扇型号便使设备平均温度下降8℃,而声功率级仅增加2dB——关键在于找到工程平衡点。这种两难困境的根本原因在于热力学基本定律:散热效率与噪音产生本质上都是能量转换的副产品,必须通过系统级优化才能突破单点改进的局限

当NPU遇见MCP:能力与风险的博弈 最近调试某款带端侧AI的工业网关时,发现其默认开放的MCP(Machine Control Protocol)工具链竟能绕过PLC直接控制电机——这种『能力溢出』在设计阶段就被当作了卖点,却可能成为车间级攻击的跳板。本文将以RISC-V+NPU架构的边缘设备为例,从硬件架构、协议设计到运维实践三个维度,系统性拆解三类典型隐患及工程解法。 权限沙盒的失效模式

当 MCP 成为双刃剑:能力与风险的博弈 在智能家居与工业网关场景中,设备端多能力协议(MCP)的引入本意是提升本地决策效率,但实践中常见两类翻车案例: 过度授权:某安防摄像头厂商为支持本地人脸识别,默认开放了 /dev/video* 全权限,导致攻击者可劫持视频流典型攻击路径:通过漏洞获取 shell 后直接调用 v4l2-ctl 工具数据影响:某案例中 2.7 万台设备遭入侵形成僵尸网络 修

现象:夜间模式下的帧率异常深度解析 某安防摄像头项目采用双核NPU+ISP芯片方案,在白天1080p@30fps运行时表现稳定,但当切换至夜间IR模式后,帧率出现异常下降至15fps以下。经过详细测试,我们总结出以下关键现象特征: 触发条件特异性:仅当移动侦测功能触发录像时出现静态画面监控时帧率保持正常 问题重现率100%,具有高度一致性 硬件资源表现: DDR带宽利用率持续高位运行(>9

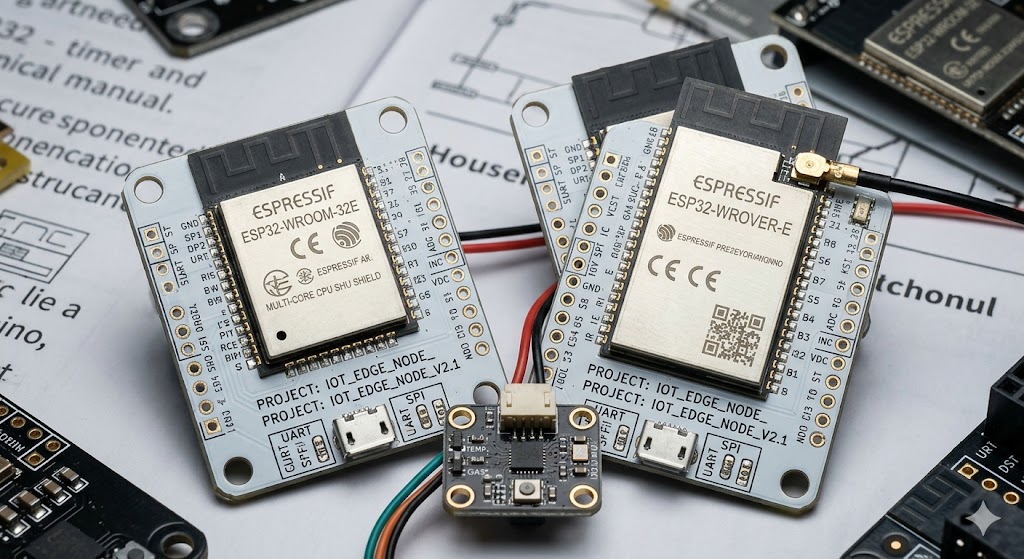

深入解析Matter协议下Thread组网的核心痛点与工程实践 在智能家居多设备场景中,Thread协议作为Matter标准的核心传输层之一,其组网性能直接影响用户体验。基于IEEE 802.15.4的物理层特性使其在2.4GHz频段面临诸多挑战,这些挑战需要在硬件选型和协议优化阶段就充分考量。 WiFi共存干扰的深度优化方案 当Thread与WiFi6路由器同频段工作时,射频前端的处理能力成为